Un nouvel acteur vient d’être identifié sur la scène du ransomware par l’Agence nationale de la sécurité des systèmes d’information (ANSSI). Il s’appelle « Lockean » et il a une particularité : il est très attiré par la France et ses entreprises. Selon l’agence française, il serait à l’origine de six attaques dans l’Hexagone, dont celles de Ouest France, Pierre Fabre, Fareva et Gefco. L’ANSSI a pu relier ces six incidents grâce à un faisceau d’une douzaine d’indices qui montrent une similitude dans l’utilisation de codes malveillants, d’infrastructures techniques et de conventions de nommage.

A découvrir aussi en vidéo :

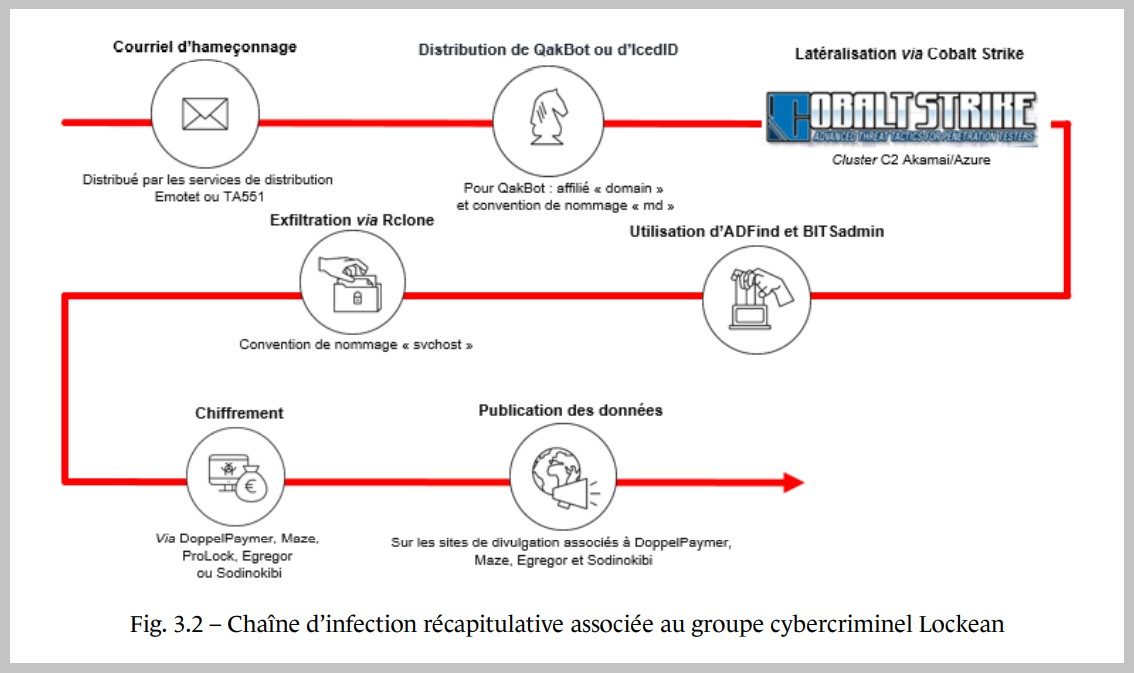

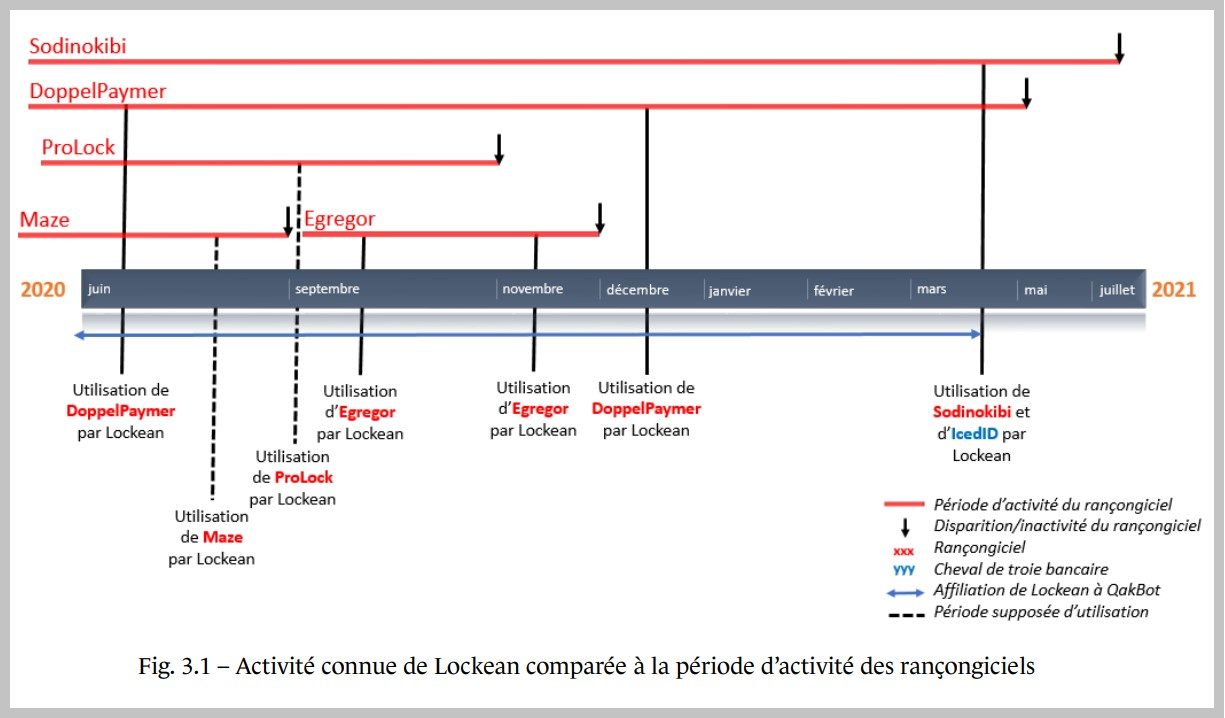

Le profil de Lockean est typique du fonctionnement actuel de l’écosystème du ransomware. Ce groupe cybercriminel utilise toute une série d’outils pour prendre pied dans le réseau de la victime et extraire les données sensibles avant de les chiffrer. Il envoie des courriels d’hameçonnage par les services de distribution d’Emotet ou de TA551, ce qui lui permet — en cas de réussite — de déposer un premier code malveillant (QakBot ou IcedID). Les pirates se déplacent ensuite de façon latérale dans le réseau grâce au framework Cobalt Strike. L’exfiltration des données est réalisée par le logiciel Rclone. Pour le chiffrement, Lockean s’est appuyé sur DoppelPaymer, Maze, ProLock, Egregor et Sodinokibi.

L’affiliation aux services de ransomware (Ransomware as a service, RaaS) fluctue dans le temps et se fait visiblement selon une logique opportuniste. « L’arrêt définitif de Maze aux alentours de novembre 2020 et le démantèlement d’Egregor en février 2021 pourrait avoir poussé Lockean à se tourner vers le concurrent direct de Maze qu’est Sodinokibi. L’inactivité de Sodinokibi du 13 juillet 2021 jusqu’à début septembre pourrait avoir poussé Lockean à le substituer momentanément par un autre RaaS. De plus, le RaaS Grief ayant supposément pris la suite de DoppelPaymer, il est possible que Lockean utilise Grief à l’avenir », analyse l’ANSSI.

Mais en dépit de son niveau très professionnel, le groupe Lockean fait aussi des erreurs. « Il est intéressant de souligner que, malgré le fait qu’il soit affilié à des rançongiciels qui excluent le ciblage d’entités localisées dans les pays de la Communauté des États indépendants (CEI), Lockean a attaqué la société de transport française Gefco en 2020 alors que Gefco appartient à 75 % aux chemins de fer russes. Ainsi, il est possible que le groupe Lockean n’ait pas eu conscience de contrevenir aux ”règles d’engagement” — largement respectées — des rançongiciels qu’il utilise », constate l’ANSSI. Espérons que l’analyse de l’agence française permettra désormais aux organisations de mieux parer les attaques de ce groupe.

Source: Rapport de menace CERT-FR / ANSSI

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.