L’un des principaux gestionnaires de mots de passe, LastPass, vient d’alerter ses utilisateurs que son infrastructure a été piratée. « Nous souhaitons informer notre communauté que vendredi, notre équipe a détecté et bloqué immédiatement une activité douteuse sur notre réseau », explique Joe Siegrist, PDG de LastPass, dans une note de blog. Les utilisateurs ont également reçu une notification par email.

Pirater la base d’un gestionnaire de mots de passe, c’est un peu comme pénétrer dans le Saint des saints, car c’est l’endroit où les utilisateurs stockent tous leurs identifiants sous forme chiffrée. Le dégât qui peut en découler est donc potentiellement énorme. Dans le cas de LastPass, le risque semble, toutefois, limité. D’après l’éditeur, les pirates n’ont pas eu accès aux données chiffrées des utilisateurs. Leurs mots de passe n’ont donc pas été volés. « Vous n’avez pas besoin de changer les mots de passe des sites enregistrés dans votre coffre-fort LastPass », rassure Joe Siegrist.

En revanche, les pirates ont eu accès à certaines données d’identification, comme « les adresses email des comptes LastPass, les indices de mots de passe, le salage et le hachage d’authentification ». En d’autres termes, les attaquants ont réussi à mettre la main sur les empreintes des mots de passe maîtres, qui permettent aux utilisateurs d’accéder à leurs comptes. Qu’est-ce que cela signifie ?

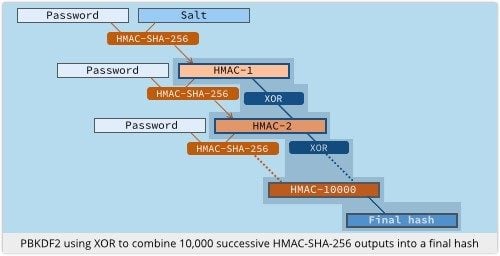

LastPass ne sauvegarde aucun mot de passe maître, mais seulement son dérivé par un algorithme de hachage, à savoir PBKDF2. Celui-ci est fait de telle manière qu’il est mathématiquement difficile de retrouver un mot de passe à partir de son « hash ». C’est d’autant plus vrai que LastPass incorpore dans cet algorithme des codes uniques appelés « sels » et qu’il lui applique 100.000 itérations, ce qui a pour effet de compliquer encore plus le calcul. Il y a donc très peu de chances pour qu’un pirate puisse retrouver un mot de passe maître à partir de son empreinte.

Ce qui est peut-être plus embêtant, c’est que les pirates ont obtenu les indices de mots de passe. Ces pense-bêtes permettent aux utilisateurs de retrouver leur mot de passe maître en cas d’oubli. Si l’attaquant connaît bien sa victime, il pourrait utiliser cette information pour deviner son code secret. Encore faut-il que l’indice soit suffisamment explicite. Bref, le risque est donc – là aussi – limité.

Pour éviter toute compromission, l’éditeur recommande néanmoins à ses utilisateurs de changer leur mot de passe maître et d’adopter une authentification à deux facteurs. Dans ce cas, les pirates n’auront plus aucune chance.

Lire aussi:

Et les plus mauvais mots de passe de l’année sont…, le 20/01/2015

Sources :

KrebsOnSecurity , NakedSecurity

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.