Pour faire de la surveillance étatique, pas besoin d’avoir le formidable arsenal de la NSA. Un certain nombre de sociétés ayant pignon sur rue sont là pour fournir des outils plutôt efficaces aux forces de l’ordre. C’est notamment le cas de l’éditeur italien Hacking Team, qui vient de se faire épingler par Kaspersky et Citizen Lab. Les deux laboratoires d’analyse ont mis la main, pour la première fois, sur des chevaux de Troie conçus par cette entreprise pour infecter les smartphones Android et iOS. Par le passé, les experts avaient déjà découvert des malwares pour postes fixes de la part de cet éditeur.

Là où le bât blesse, c’est que cette solution de surveillance n’est pas seulement utilisée dans des pays démocratiques (comme la France par exemple), mais également dans des contrées plus ou moins totalitaires, comme le montre les récentes analyses. Ainsi, les deux laboratoires ont dénombré plus de 320 serveurs de commande et contrôle (C&C) répartis dans 42 pays. Les Etats-Unis en concentrent le plus (64), suivis directement par le Kazakhstan (49). Dans la liste figure également la Chine (15), la Russie (5), l’Arabie saoudite (2), l’Egypte (2) et l’Azerbaidjan (1). Des pays où il ne fait pas bon être dissident politique, comme le montre le classement de Reporters sans Frontières en matière de liberté de la presse.

Planqué dans une appli Android « officielle »

C’est d’ailleurs dans le royaume de la dynastie saoudienne que les deux laboratoires ont découvert un spécimen du fameux cheval de Troie de Hacking Team. Il était caché dans « Qatif Today », une application Android officielle, spécialisée dans les nouvelles relatives à la province Qatif. A majorité chiite, ses habitants se sentent de plus en plus marginalisés dans le royaume wahhabite, ce qui a généré un certain nombre manifestations antisunnites ces dernières années. On peut donc supposer que la cible de ce cheval de Troie était avant tout d’ordre politique.

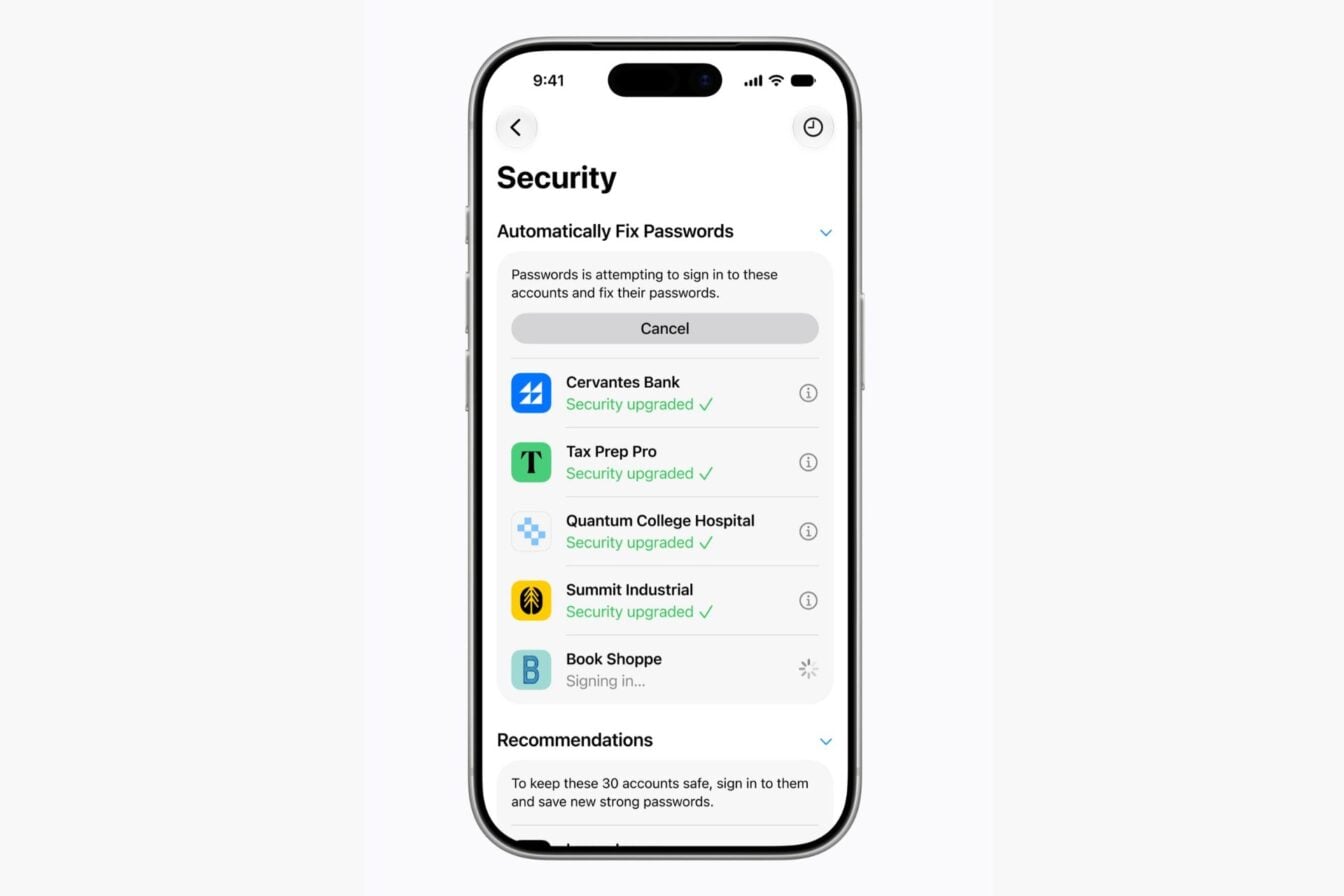

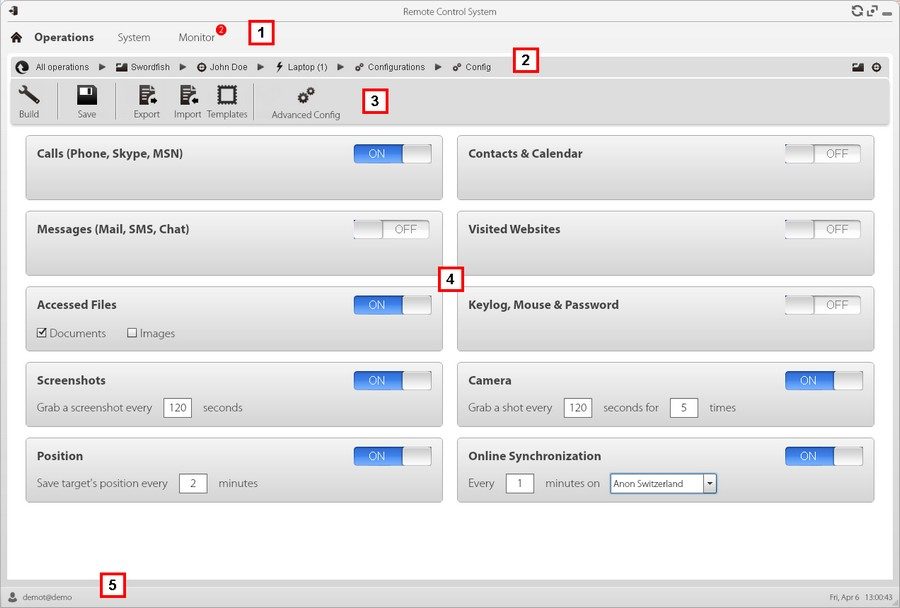

L’analyse technique de ce malware révèle un véritable couteau suisse du piratage. Une fois installé, le logiciel malveillant a accès à la totalité de l’appareil mobile, y compris l’appareil photo et le microphone. Il permet également de capter les entrées du clavier virtuel et d’enregistrer des copies d’écran. Pratique.

L’infection peut se faire par l’intermédiaire d’un message vérolé (spearfishing par email ou réseaux sociaux). Elle peut aussi se faire au travers d’un poste de travail qui a été lui-même infecté auparavant. Elle se propage dès que l’appareil mobile est relié. Sur iOS, l’installation n’est possible que si l’appareil est « jailbreaké ». Mais ce n’est pas un obstacle insurmontable : il suffit que l’attaquant exécute un outil de jailbreak tel que Evasi0n, et le tour est joué. Sur Android, le malware utilise une faille pour obtenir les privilèges « root », puis le logiciel d’espionnage est installé.

Un outil sophistiqué

Là où les développeurs de Hacking Team ont fait particulièrement du « bon boulot », c’est dans l’aspect furtif du malware. Ce dernier fait attention à consommer le moins d’énergie possible, pour ne pas éveiller de soupçons. Il dispose également d’une fonctionnalité baptisée « crisis » qui se met en route en cas de présence hostile. Exemple : si un sniffer de paquets réseaux est détecté, le logiciel stoppe automatiquement ses opérations d’espionnage et se tient tranquille.

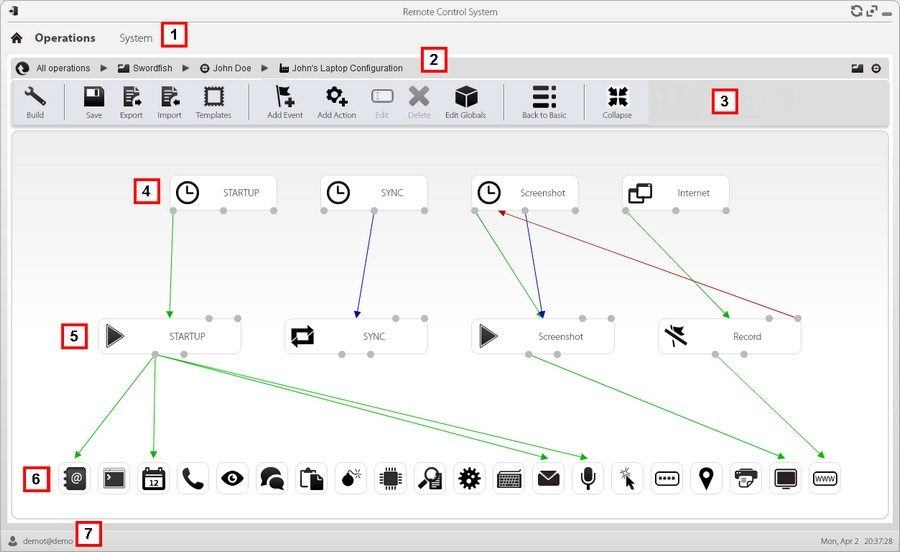

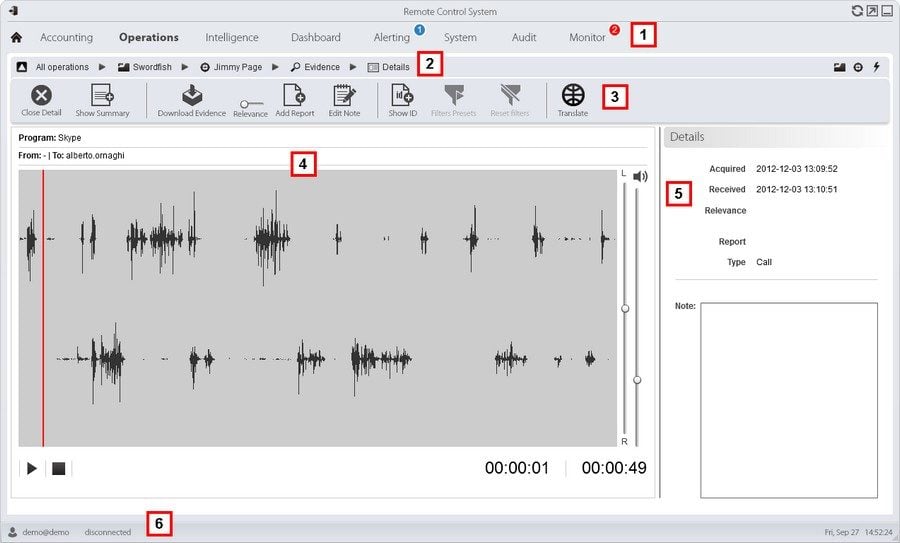

Autre découverte intéressante : les laboratoires ont reçu de la part d’un aimable contributeur anonyme une documentation technique pour administrateurs systèmes. Les copies d’écran montrent le degré de sophistication de la solution globale de Hacking Team, appelée Remote Control System Galileo. Ainsi, l’administrateur peut par exemple définir de manière graphique de véritables scénarios d’espionnage, en indiquant précisément à quel moment il faut activer quel module de surveillance (voir ci-dessous).

Lire aussi :

RSF publie son Top 5 des champions de la cybersurveillance, le 03/03/2013

Sources :

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.