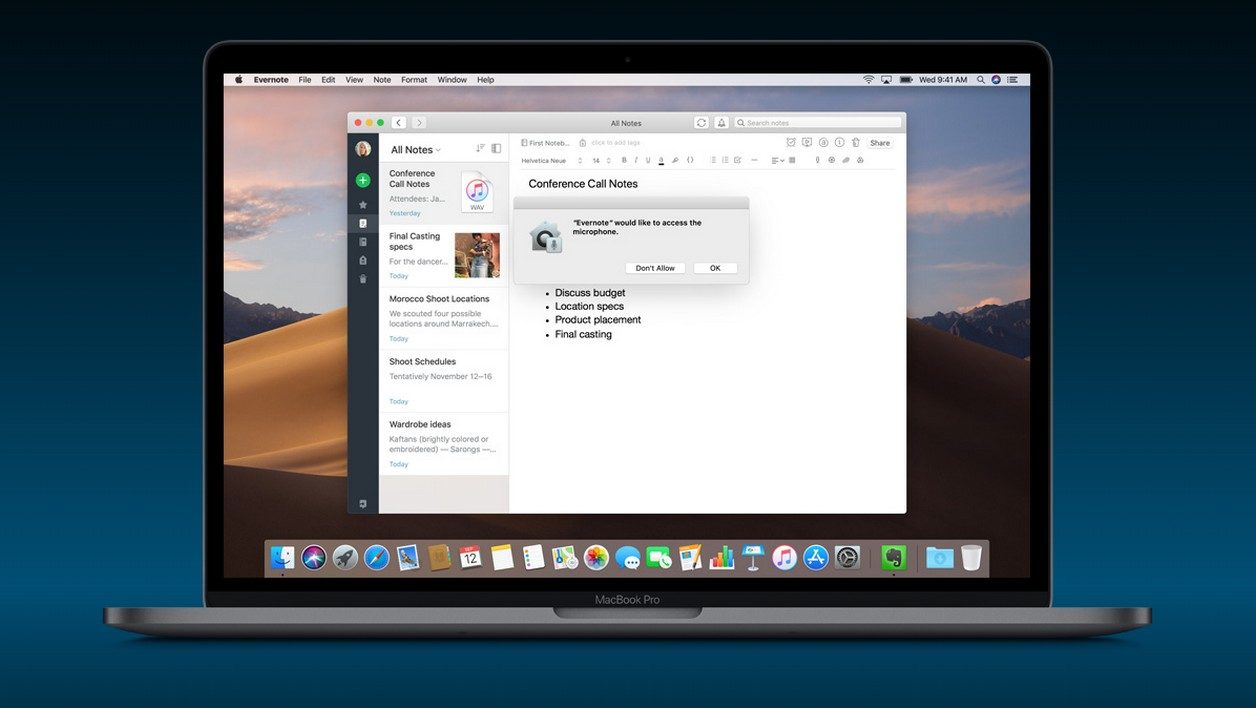

Hier, Apple a annoncé une nouvelle version de macOS, baptisée Catalina. Par contre, la firme n’a fait aucun commentaire sur une nouvelle faille zero-day dans son système d’exploitation macOS Mojave, que le chercheur en sécurité Patrick Wardle a révélé la veille à l’occasion d’une conférence. Cette vulnérabilité permet à un malware de générer de faux clics et, par conséquent, de valider certaines alertes de sécurité, comme l’accès à caméra ou au microphone, ou l’installation d’une extension du noyau. Pour un attaquant qui a déjà réussi à installer son code sur une machine, c’est un bon moyen d’élever ses privilèges au plus haut niveau.

#macOS #0day in ##Mojave about to drop via @patrickwardle 👾💥 #OBTS pic.twitter.com/1UQsT8tzlx

— Objective-See Foundation (@objective_see) June 2, 2019

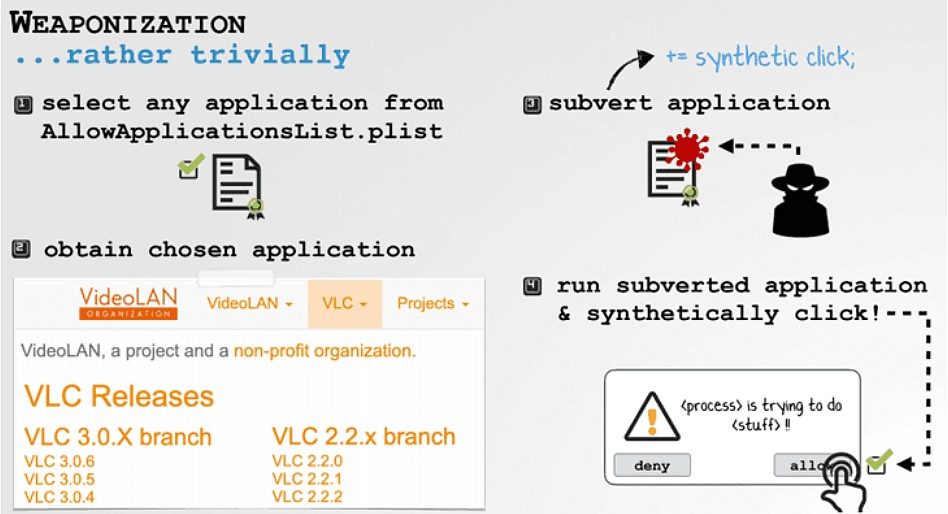

Une fonction utile, mais facile à détourner

L’exploitation de cette faille s’appuie sur une fonctionnalité de macOS permettant de générer des clics virtuels. Celle-ci est utilisée par certaines applications pour des besoins d’accessibilité ou d’automatisation. Les applications autorisées à faire ces clics virtuels sont inscrites dans une liste blanche. Malheureusement, la procédure de vérification sous-jacente est défaillante. Selon Patrick Wardle, il suffit de prendre l’une des applications inscrites sur cette liste, par exemple VLC, et d’y insérer un code malveillant. Le système macOS n’y voit que du feu et autorise la fausse application VLC à utiliser la fonctionnalité de clics virtuels et, ainsi, contourner les alertes de sécurité. « C’est comme si je réservais un vol d’avion et que, lors du passage de la sécurité, je ne donnais qu’un bout de papier avec mon nom écrit dessus pour m’identifier », explique le chercheur auprès du site d’information Decipher. Aucun correctif n’est disponible à ce jour pour cette faille.

Ce n’est pas la première fois que Patrick Wardle met à mal la protection que sont censées fournir les alertes de sécurité. Apple a généralisé ce type de contrôle d’accès dans macOS il y a exactement un an, en juin 2018. Depuis, le chercheur avait déjà trouvé deux manières de les contourner. Ces failles ont été patchées, mais visiblement, la procédure n’a pas été auditée de fond en comble. Dommage.

Source : The Hacker News

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.