Sur le front des malwares mobiles, les rapports de force n’ont pas beaucoup évolué : Android reste toujours la plateforme la plus visée par les pirates, et de loin. C’est ce qui ressort d’une étude que vient de publier la société FireEye. Celle-ci a analysé pas moins de 7 millions d’applications mobiles, récoltées entre janvier et octobre 2014. Dans cet ensemble, ils ont trouvé « des millions de malwares ». Mais dans 96 % des cas, ces logiciels malveillants ciblaient le système d’exploitation de Google.

Evidemment, la plupart des malwares Android sont des copies légèrement modifiées d’autres malwares. En ne comptant que les échantillons uniques, FireEye arrive à 390.000 malwares, soit 150.000 de plus qu’un an auparavant. L’un des domaines qui a le plus décollé est le vol de données bancaires, qui compte désormais plus de 1.300 échantillons uniques contre 260 un an auparavant. Soit une augmentation de 500 %.

Dans le genre, l’un des plus illustres représentants est KorBanker, un cheval de Troie diffusé surtout en Corée du Sud au travers du Google Play. Il prend l’apparence d’une application bancaire, mais en coulisse il s’octroie les droits d’administrateur sur le terminal, intercepte les données bancaires et les envoie par SMS aux pirates.

Autre mauvais point : parmi les applis Android recensées, FireEye en a découvert 5 millions qui étaient vulnérables à des attaques à distance (qui sont les plus dangereuses). C’est notamment le cas de plus de la moitié des applis les plus populaires (c.-à-d. téléchargées plus de 50.000 fois). Les failles en question sont souvent liées à l’utilisation de code JavaScript.

Les pirates cherchent à court-circuiter l’App Store

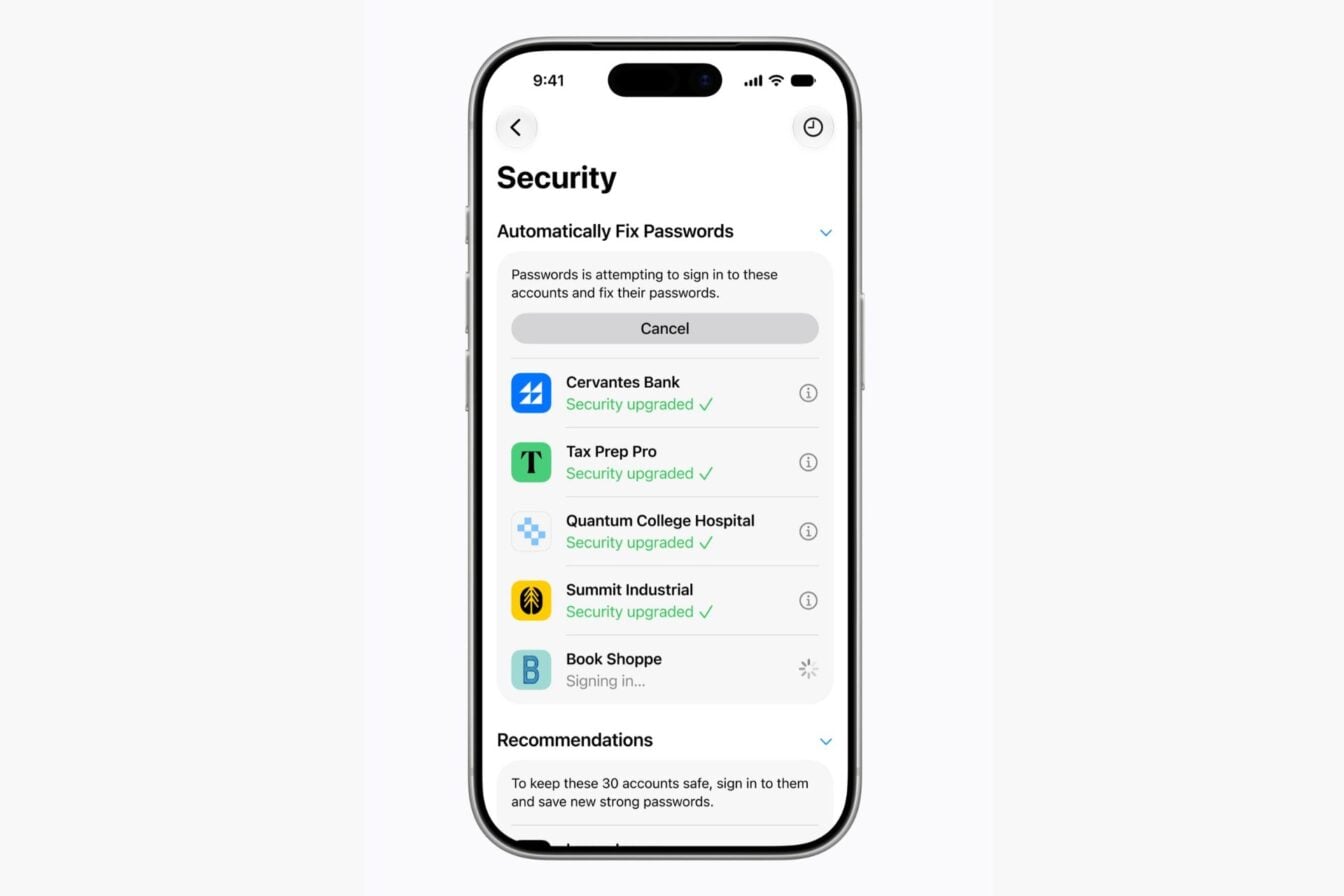

Sur iOS, le tableau est totalement différent. Les procédures draconiennes de publication d’applications sur App Store font que les malwares restent rares sur les terminaux non jailbreakés d’Apple. Les quelques rares spécimens s’appuient sur des failles SSL/TLS ou de Cross-Site Scripting.

Mais tout n’est pas rose non plus. Les pirates utilisent de plus en plus le mode de distribution ad hoc d’Apple pour arriver à leurs fins. Réservé normalement aux entreprises et aux développeurs, celui-ci permet de contourner l’App Store et d’installer directement des applications sur un iPhone ou un iPad. Ce vecteur d’attaque a été utilisé dans plusieurs cas de malwares récents : Masque, WireLurker et Pawn Storm.

Enfin, FireEye s’inquiète de la mauvaise qualité des applications professionnelles diffusées en mode ad hoc. La société en a compté 1.400, ce qui n’est pas très élevé. Mais dans 80 % des cas, elle a détecté des pratiques de codage à risque, comme l’usage d’interfaces de programmation privées et non documentées. Ce qui peut ouvrir la porte à des pirates.

Source :

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.