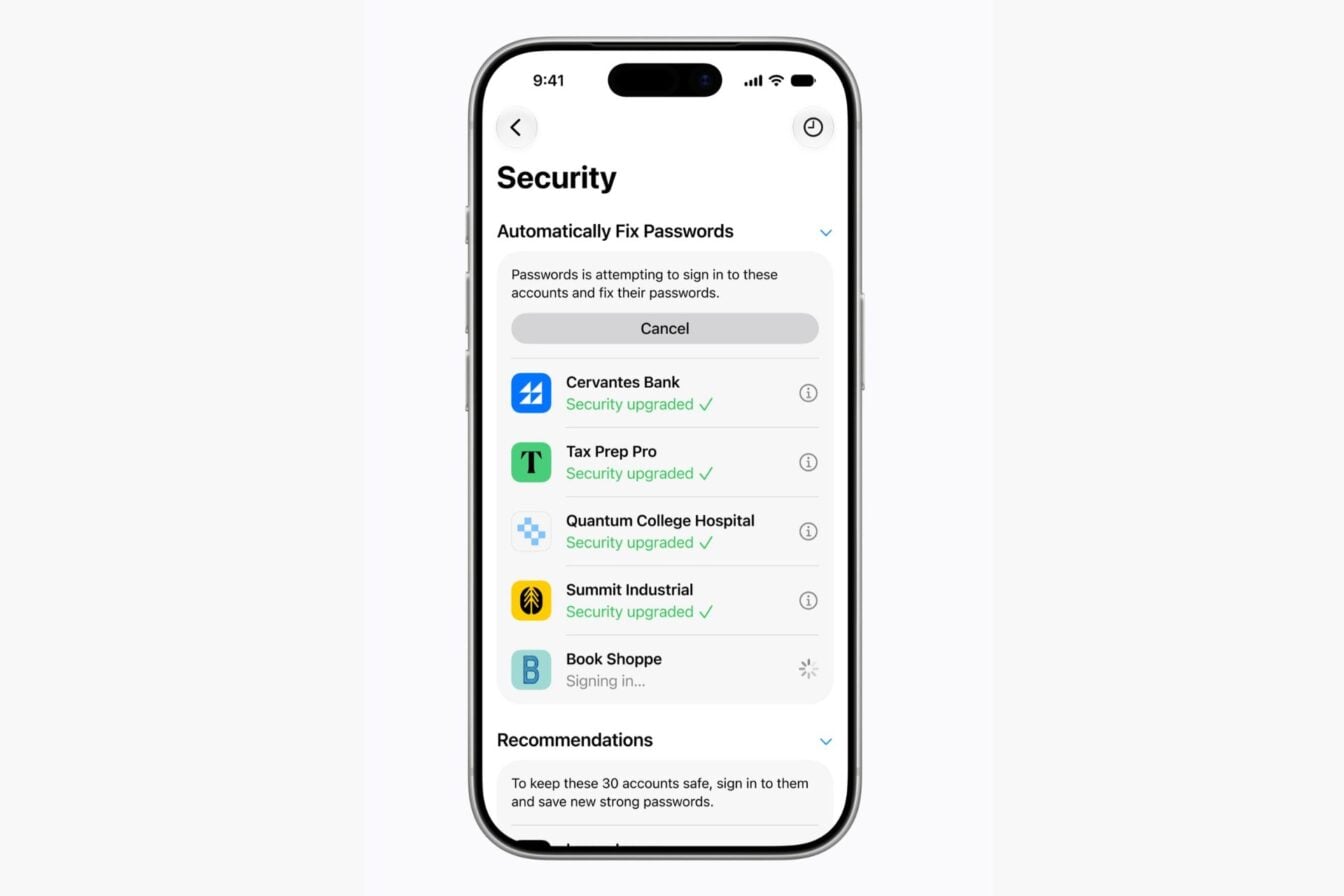

Activer l’authentification à double facteur est, par principe, toujours une bonne idée. Mais si les codes secrets à usage unique sont reçus par SMS sur un smartphone vérolé, c’est évidemment un problème. Pour diminuer ce risque, Google a limité l’accès des applications aux SMS en mars dernier. Mais des pirates ont réussi à contourner ce nouvel obstacle. Des chercheurs en sécurité d’Eset ont en effet trouvé des applications mobiles destinées à des utilisateurs turcophones qui, une fois installées, demandent l’accès aux notifications.

Cela peut paraître anodin, mais c’est en réalité très malin. L’accès aux notifications permet à l’application d’intercepter le texte qui est affiché dans ces alertes. Or, il n’est pas rare que, dans le cadre d’une double authentification, ce texte contienne déjà le code secret. Si le pirate a réussi, dans un premier temps, à collecter le login et le mot de passe correspondants, il pourra alors usurper totalement l’identité de l’utilisateur. Cette technique fonctionne pour les codes envoyés non seulement par SMS, mais aussi par e-mail.

Pour ne pas se faire avoir, il faut donc éviter d’accorder le droit d’accès aux notifications à toutes vos applications. Il faut également, dans la mesure du possible, privilégier un système de double authentification s’appuyant sur une application mobile dédiée comme Google Authenticator ou Microsoft Authenticator. Celles-ci n’utilisent pas le système de notification.

Source : Eset

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.