Un chercheur en sécurité vient de remettre une pièce dans la machine pour ce qui concerne la sécurité de la très controversée fonction Recall (« Retrouver » en français) de Windows 11. Le module de sauvegarde de Microsoft, présenté il y a maintenant deux ans, avait soulevé de nombreuses inquiétudes quant à la sécurité des données qu’il enregistrait.

Et pour cause, le fonctionnement de Recall repose sur un système de captures d’écran enregistrant toutes les actions que vous faites sur votre PC. L’objectif est de vous permettre de retrouver plus facilement ce que vous cherchez (fichiers, sites Web, documents), en laissant l’intelligence artificielle analyser le contenu des images de vos activités récoltées automatiquement par l’utilitaire.

À l’époque, le fonctionnement de Recall avait soulevé de nombreuses inquiétudes, notamment de la part de chercheurs, qui voyaient cet outil comme un véritable cauchemar pour la vie privée.

Devant cette levée de boucliers, Microsoft n’avait pas eu d’autre choix que de revoir sa copie, en commençant par supprimer son activation par défaut dans Windows 11.

La firme de Redmond avait même dû revoir son calendrier de déploiement pour renforcer la sécurité de l’outil, et avait finalement pu le déployer officiellement sur les PC Copilot+ à la fin de l’année 2024.

Malheureusement pour Microsoft, les doutes sur la sécurité de son outil ne sont toujours pas dissipés. Un chercheur en sécurité vient de le démontrer en créant un petit utilitaire capable d’intercepter le contenu enregistré par Recall, et donc toutes vos activités, avant même que l’outil de Microsoft n’ait le temps de sécuriser les données.

« Le coffre-fort est solide, mais le camion de livraison ne l’est pas »

Le problème de Recall ne se trouve pas directement dans la sécurité de son coffre-fort. Microsoft a parfaitement protégé le stockage des données qui sont chiffrées et verrouillées. L’accès à celle-ci n’est d’ailleurs possible qu’après une authentification Windows Hello, en utilisant la reconnaissance faciale, la lecture de votre empreinte digitale, ou la saisie d’un code PIN.

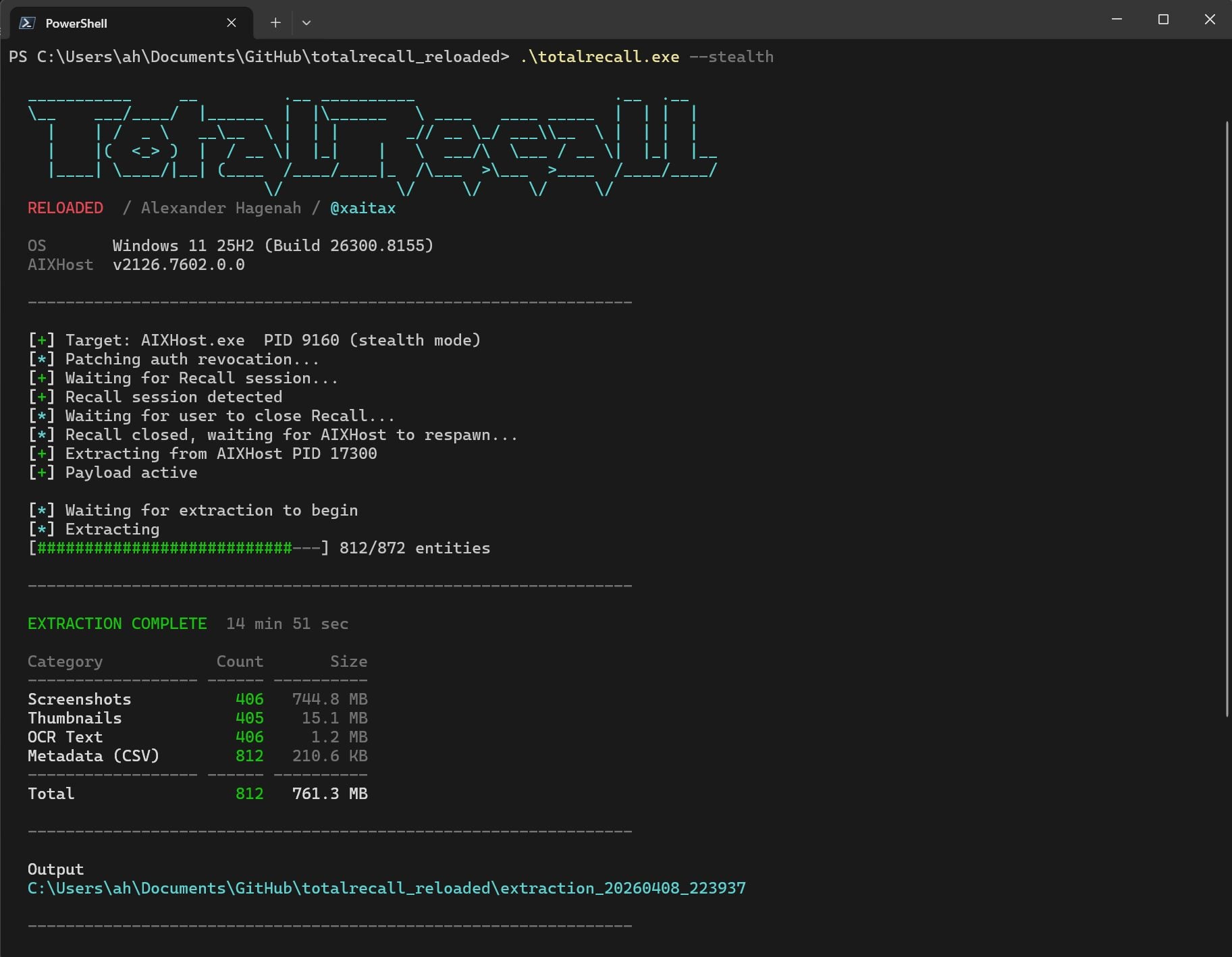

Le coffre-fort est solide donc. Mais le camion qui le transporte l’est beaucoup moins, comme explique Alex Hagenah sur la page Github de son utilitaire. Car une fois que vous êtes authentifié, Recall sort les données de l’enclave sécurisée et les fait transiter vers un module de rendu (AIXHost.exe) qui n’est pas aussi sécurisé que Recall lui-même.

C’est à ce moment précis que l’interception des données est possible. TotalRecall Reloaded, l’outil créé par Alex Hagenah est capable de s’insérer pour intercepter les captures d’écran, le texte OCR et d’autres données renvoyées par Recall au module de rendu AIXHost.exe.

TotalRecall Reloaded agit silencieusement, en passager clandestin, pour siphonner toutes les données récoltées par Recall. Alex Hagenah explique même que son outil a permis de découvrir qu’un certain nombre de données étaient accessibles même sans qu’une authentification ne soit demandée. La dernière capture d’écran de ce que vous faisiez sur votre PC pourrait ainsi être récupérée.

Pas un problème de sécurité d’après Microsoft

Avant de publier TotalRecall Reloaded sur son Github, Alex Hagenah a soumis ses découvertes à Microsoft. Mais la firme de Redmond n’y a visiblement vu aucun problème de sécurité.

« J’ai divulgué de manière responsable la recherche à Microsoft début mars 2026, avec le code source complet et les étapes de reproduction. Microsoft a clôturé le dossier en le classant comme « non vulnérabilité », indiquant que « les schémas d’accès démontrés sont conformes aux protections prévues et aux contrôles existants, et qu’ils ne constituent pas un contournement d’une frontière de sécurité ni un accès non autorisé aux données. » » a indiqué Alex Hagenah dans un post publié sur son compte LinkedIn.

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.

Source : Ars Technica