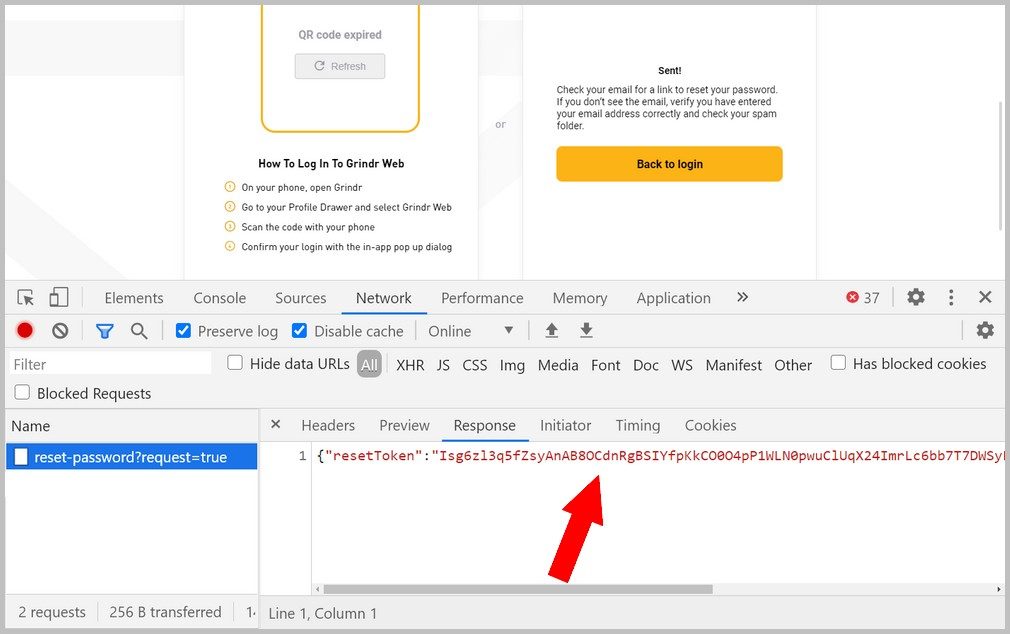

Dédiée aux rencontres gay et transgenre, l’application mobile Grindr souffrait d’une faille critique qui permettait de prendre le contrôle de n’importe quel compte et qui était particulièrement simple à exploiter. Il suffisait, en effet, de demander une réinitialisation du mot de passe. En réponse, le service affichait un message indiquant l’envoi d’un e-mail contenant le lien de réinitialisation. Ce qui est classique.

Le souci, c’est que cette réponse contenait également le token secret du lien de réinitialisation. Pour le récupérer, il suffisait de réaliser cette demande de réinitialisation au travers d’un navigateur classique et d’activer les outils pour développeurs. Même pas besoin d’avoir un logiciel de hacking. Une fois en possession du token, il était possible de changer le mot de passe du compte et d’accéder au compte de la personne ciblée, et donc à toutes ses données personnelles.

Cette faille a été découverte par le chercheur Wassime Bouimadaghene qui a essayé en vain d’alerter Grindr sur ce problème. Il s’est ensuite tourné vers le chercheur et blogueur Troy Hunt, qui a finalement réussi à attirer l’attention de l’éditeur par l’intermédiaire d’un tweet public. La faille est désormais corrigée.

Source : Troy Hunt

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.