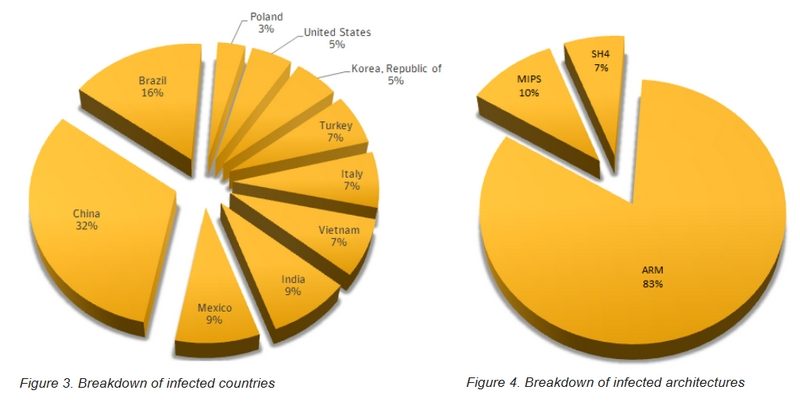

Il vient comme un malware et s’installe dans les routeurs domestiques ou les objets connectés de la maison. Mais attention : c’est pour faire le bien. Voici venu « Linux.Wifatch », le premier « goodware » du monde ! Un code justicier qui n’hésite pas à violer quelques règles pour la bonne cause, façon Charles Bronson. Et il aurait déjà secouru ainsi des dizaines de milliers d’appareils dans le monde, principalement en Chine et au Brésil. Le plateforme la plus ciblée est ARM.

Détecté pour la première fois en novembre 2014 par un informaticien indépendant, il vient d’être analysé en profondeur par Symantec. Linux.Wifatch infecte l’appareil probablement au travers d’une connexion Telnet peu sécurisée et transforme l’objet connecté en zombie pour le raccorder à un botnet peer-to-peer. Jusqu’ici, rien d’étonnant. Mais au lieu d’effectuer des actions malveillantes de type attaques DDoS, le malware cherche à améliorer les protections de son hôte. Il ferme la connexion Telnet et affiche un message bienveillant :

« Telnet a été fermé pour éviter toute nouvelle infection de cet appareil. Nous vous prions de bien vouloir désactiver Telnet, de changer les mots de passe Telnet et/ou de mettre à jour le firmware. »

Mais il y a mieux. Le code intrusif dispose également d’un module qui scanne l’appareil et, s’il trouve un malware qu’il connait, le désinstalle. Un autre module cible spécifiquement les équipements de marques Dahua (magnétoscopes numériques et caméras de surveillance sur IP). Il configure ces systèmes de telle manière à les faire rebooter chaque semaine. « Wifatch n’est peut-être pas capable de bien défendre ce type d’appareil. Du coup, sa stratégie semble être un reboot périodique pour effacer le malware et remettre l’appareil d’aplomb », explique Symantec dans une note de blog.

Des portes dérobées bien protégées

Linux.Wifatch s’appuie également sur une série de portes dérobées permettant d’accéder directement au système de l’appareil. Mais pour y accéder, il faut montrer patte blanche. Le créateur du code y a intégré un processus de vérification de signature cryptographique. Sans doute pour éviter que ces accès ne tombent pas dans les mains de n’importe qui.

Au final, les intentions de Linux.Witfatch demeurent obscures. Faire le mal (pénétrer un système) pour faire le bien (détruire les malwares) est un concept quand même un peu étrange dans l’informatique. En tous les cas, Symantec souligne ne pas avoir détecté pour l’instant d’activité malveillante chez ce « malware ». A moins que le code ne prépare en douce quelque chose de très, très mauvais…

Source :

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.