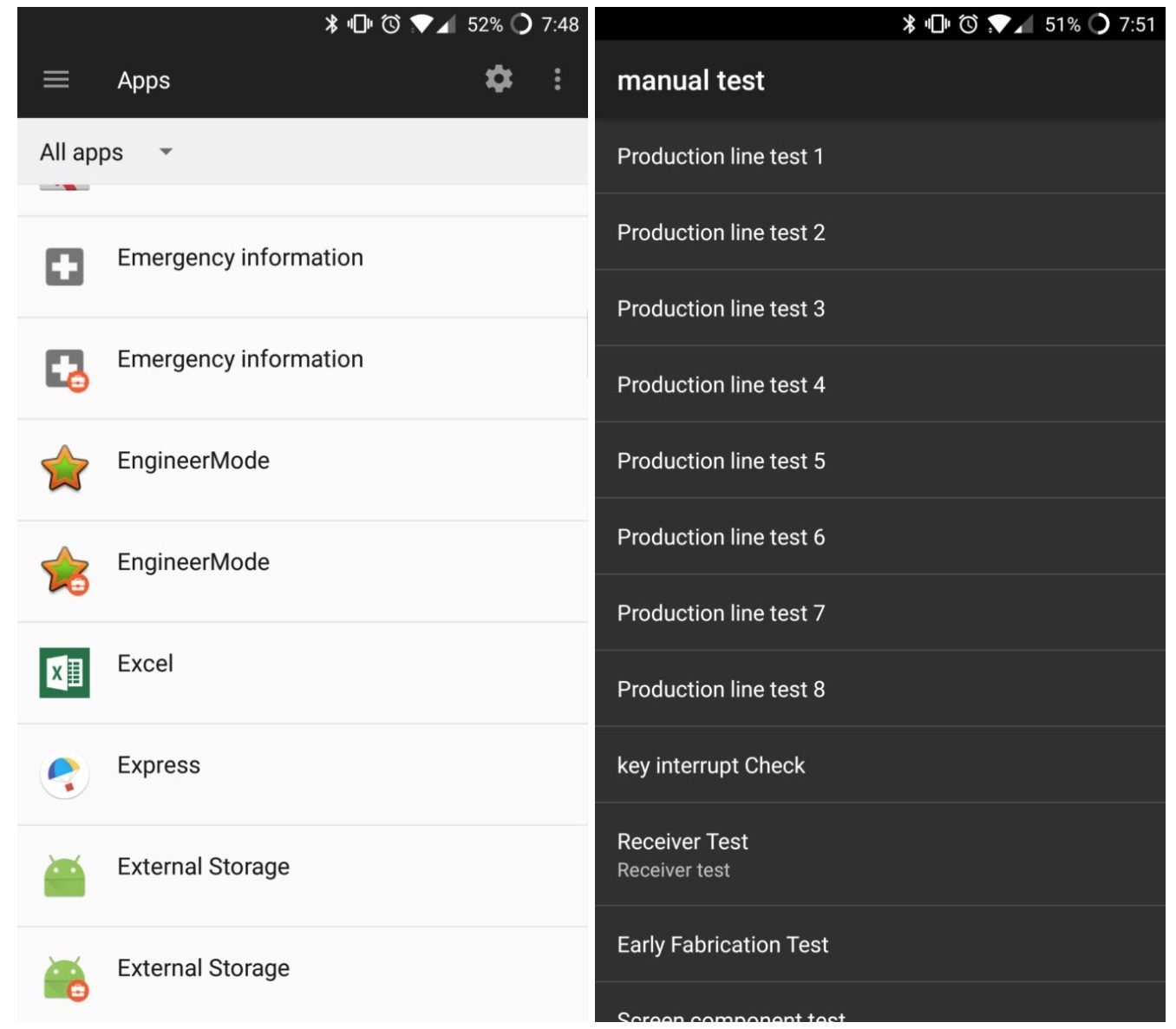

Un mois après avoir été épinglé pour une collecte exagérées de données personnelles, OnePlus se retrouve de nouveau au centre d’une découverte fort désagréable. Le chercheur en sécurité « Elliot Anderson » (un pseudonyme qui fait référence à la série Mr. Robot) a détecté sur ces smartphones chinois un programme signé Qualcomm qui peut être utilisée comme une porte dérobée. Baptisé « EngineerMode », il s’agit visiblement d’un logiciel destiné aux équipes de développement de OnePlus, car il permet de réaliser tout un tas de tests automatisés sur le terminal.

Malheureusement, après avoir décompilé et analysé l’application, le chercheur a découvert qu’elle permettait d’avoir assez simplement les privilèges root sur le terminal. Il suffit pour cela d’activer un mode appelé « DiagEnabled ». Celui-ci est protégé par un mot de passe, mais d’autres chercheurs l’ont assez rapidement trouvé. En occurence, il s’agit de « angela ». Ce qui n’est pas très compliqué.

So yes, if you send the command: adb shell am start -n https://t.co/yYfeX14Ioj.engineeringmode/.qualcomm.DiagEnabled –es "code" "password" with the correct code you can become root!

— Baptiste Robert (@fs0c131y) November 13, 2017

Le chercheur en sécurité a d’ores et déjà prévu de créer une application qui permettrait de rooter automatiquement le smartphone. La bonne nouvelle, c’est que cette porte dérobée nécessite un accès physique au téléphone, ce qui réduit l’impact en terme de sécurité. Selon HackerNews, l’application EngineerMode serait présent dans la plupart des smartphones OnePlus, et notamment les modèles 2, 3, 3T et 5. Pour vérifier si c’est le cas sur votre terminal, il suffit d’aller dans le menu « Application » et d’afficher les applications systèmes. Elle devrait se trouver dans la liste.

Interpellé par le chercheur en sécurité, l’un des fondateurs de OnePlus a promis qu’il allait se pencher sur le problème, sans plus d’information.

https://twitter.com/getpeid/status/930197107255992321

En attendant, il faut éviter d’installer la première appli venue. Pour les plus téméraires, il est également possible de désinstaller l’application au travers de l’application Android Debug Bridge. Il suffit de lancer les commandes « setprop persist.sys.adb.engineermode 0 » et « setprop persist.sys.adbroot 0 ». Il n’est pas impossible que d’autres marques soient affectées par ce problème, dans la mesure où de nombreux fabricants s’appuient sur Qualcomm.

🔴 Pour ne manquer aucune actualité de 01net, suivez-nous sur Google Actualités et WhatsApp.