Les hackers de voiture de Tencent Keen Security Lab ont de nouveau frappé. Cette fois, la victime est une Lexus NX300, un modèle haut de gamme de Toyota. En analysant les différents systèmes, les chercheurs ont découvert plusieurs failles qui, mises bout à bout, permettent de pirater le véhicule à distance via une simple antenne Bluetooth.

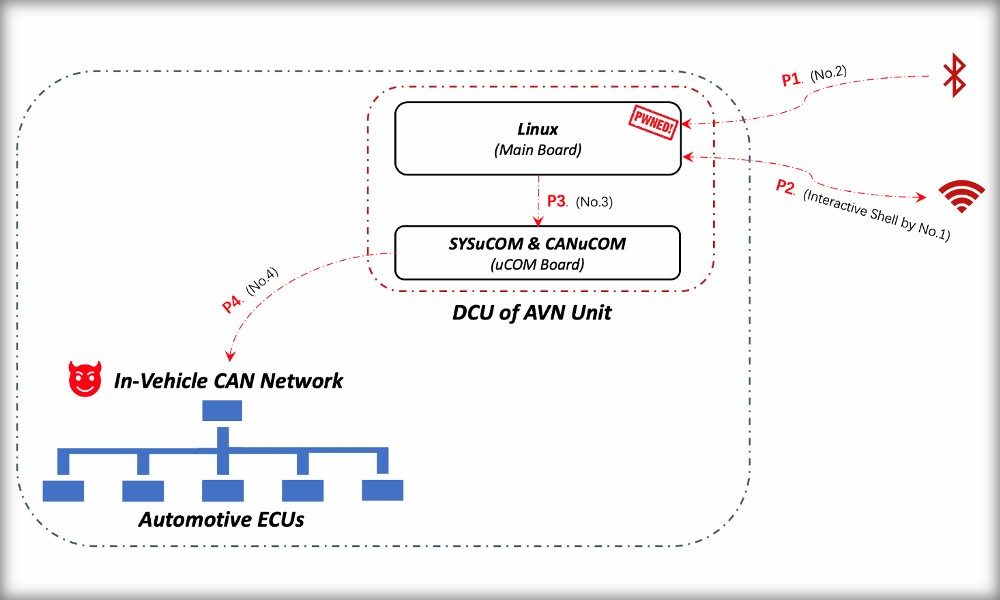

En effet, grâce à des failles dans l’implémentation Bluetooth du système de divertissement AVN (Audio Visual Navigation Unit), un pirate peut s’y infiltrer, obtenir les privilèges administrateur et créer une connexion avec son hotspot Wi-Fi. Mais cela ne suffit pas pour accéder librement au réseau CAN, celui qui interconnecte tous les autres modules de la voiture, car les messages qui sortent du système de divertissement sont contrôlés et filtrés par un sous-système d’AVN.

Coup de bol, pour les hackers, les firmwares de la Lexus NX300 ne sont pas protégés. Les privilèges administrateur suffisent pour reprogrammer ce sous-système et faire sauter le barrage. À partir de là, le pirate peut alors envoyer de faux messages de diagnostic et, le cas échéant, influer sur la conduite du véhicule et provoquer « des mouvements physiques non sollicités ».

Les chercheurs n’ont pas dévoilé tous les détails techniques de leur hack et ne comptent pas publier de rapport complet avant 2021. En effet, Toyota n’est pas encore en mesure de corriger ces failles auprès de tous ses clients. En revanche, les modèles qui sont actuellement en production profitent déjà d’un patch. Les propriétaires de « certains modèles » peuvent également mettre à jour leurs systèmes. Mais la totalité du parc ne peut pas encore être gérée.

Quoiqu’il en soit, le constructeur japonais se veut rassurant.

« Exploiter ces vulnérabilités de la manière développée par Keen Lab est extrêmement sophistiqué et la probabilité que cette condition se produise dans le monde réel est limitée », peut-on lire dans un communiqué.

Par le passé, les chercheurs de Keen Security Lab avaient déjà réussi à pirater une Tesla Model S et plusieurs modèles de BMW.

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.