Comme tous les deuxièmes mardis de chaque mois, Microsoft a déployé son Patch Tuesday. Et cette fois-ci, la mise à jour de sécurité mensuelle de Windows s’avère plutôt importante puisqu’elle corrige deux failles zero day. Microsoft a profité du déploiement de ce correctif pour lancer, à grande échelle, sa mise à jour Moment 5 qui n’était jusqu’ici disponible que de manière optionnelle.

Deux zero day corrigées dans le Patch Tuesday

Ce mois-ci, la mise à jour de sécurité poussée par Microsoft s’avère plutôt importante. Et pour cause, elle corrige à elle seule quelque 150 vulnérabilités dont une cinquantaine impliquait des problèmes d’exécution de code à distance. Mais si Microsoft s’est bien gardée de donner plus de détails, il s’avère qu’avec ce Patch Tuesday, la firme de Redmond vient surtout de colmater en toute discrétion deux failles d’importance, de type zero day. Toutes deux auraient été activement exploitées par des pirates, c’est en tout cas ce que révèlent nos confrères de Bleeping Computer.

La première brèche, identifiée sous la référence CVE-2024-26234 est une faille d’usurpation de pilote proxy, détectée par les chercheurs en sécurité de Sophos X-Ops courant décembre 2023. Il s’agissait en réalité d’un pilote malveillant, signé avec un certificat Microsoft Hardware Publisher authentique. Celui-ci, identifié sous le nom de « Catalog Authentication Client Service » était proposé par une entité répondant au nom de « Catalog Thales », sans doute dans le but de se faire passer pour le géant de l’aérospatial. Après avoir creusé un peu, les chercheurs en sécurité de Sophos ont en fait découvert qu’il s’agissait en fait d’une porte dérobée ayant été intégrée dans une application répondant au nom de LaiXi Android Screen Mirroring.

La seconde faille zero day discrètement corrigée par Microsoft dans ce Patch Tuesday concerne un risque de contournement du module de sécurité SmartScreen. Identifiée sous la référence CVE-2024-29988, cette faille activement exploitée par les hackers a été mise à jour par les équipes de la Zero Day Initiative de Trend Micro et du Google Threat Analysis Group. Cette brèche est directement liée à une autre faille, CVE-2024-21412. Concrètement, les pirates ont réussi à contourner le patch correctif de cette dernière pour déployer des logiciels malveillants sur les machines ciblées.

La mise à jour Moment 5 n’est plus optionnelle

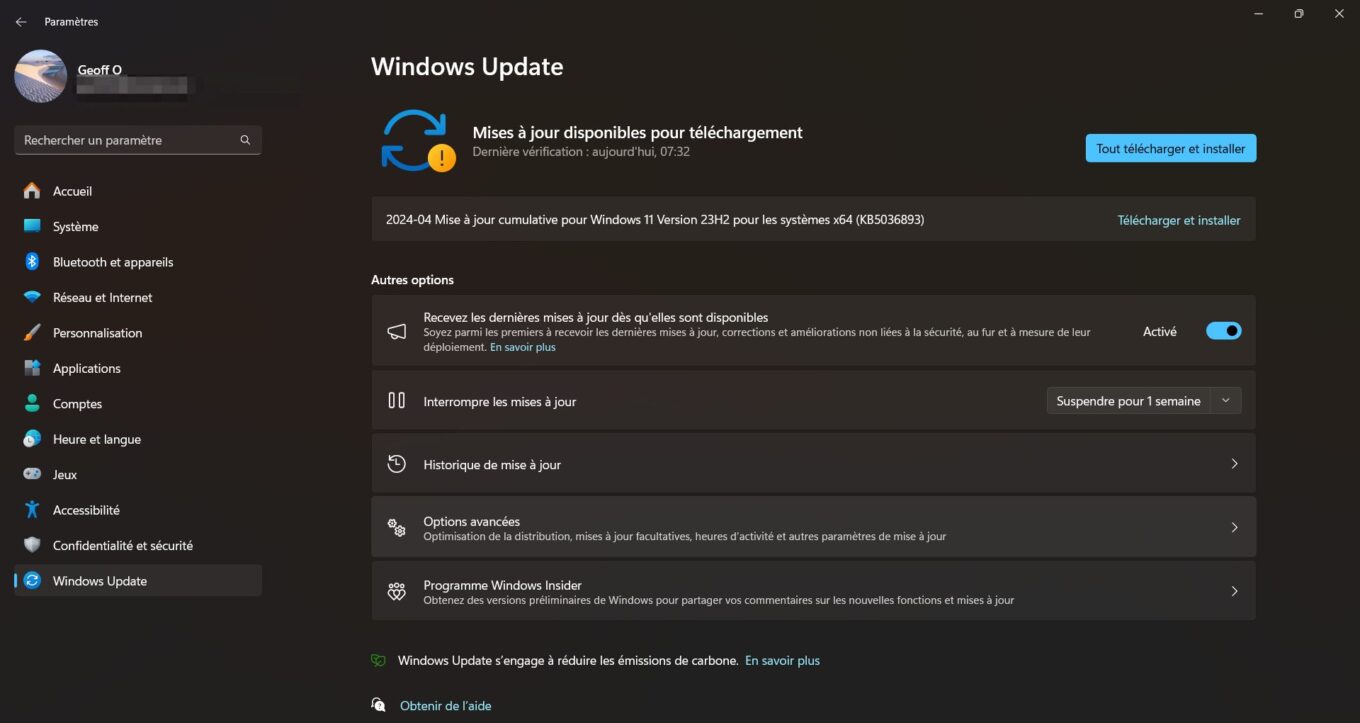

La mise en ligne du Patch Tuesday du mois d’avril est accompagnée d’une autre mise à jour. En effet, Microsoft a profité de sa mise à jour de sécurité mensuelle pour pousser Moment 5 chez tous les utilisateurs. Estampillée KB5036893, la mise à jour n’était jusqu’à maintenant disponible que de manière optionnelle. Vous pouvez la télécharger et l’installer aujourd’hui sans restriction, en vous rendant directement dans les Paramètres de Windows 11 (via le raccourci clavier Windows + i), puis en cliquant sur le bouton Rechercher des mises à jour dans la section Windows Update.

Microsoft avait commencé à la déployer début mars auprès des utilisateurs ayant activé, dans les paramètres de mise à jour de Windows, l’option leur permettant de faire partie des premiers servis.

Quelques semaines plus tard, l’entreprise de Redmond avait ensuite proposé Moment 5 sous la forme d’une mise à jour optionnelle. Pour l’obtenir, les utilisateurs intéressés devaient impérativement procéder manuellement au téléchargement et à l’installation de la mise à jour depuis Windows Update.

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.

Source : Bleeping Computer