Article publié le 4 mars 2015

Une porte dérobée de la NSA met en danger les utilisateurs de Safari et Android

Une faille baptisée « Freak » permet de casser le chiffrement de connexions web sécurisées en OpenSSL. Elle trouve son origine dans un affaiblissement cryptographique, inséré volontairement par la NSA au siècle dernier.

Panique à bord chez Apple et Google. Un groupe de chercheurs en sécurité a découvert que les navigateurs Web Safari , Chrome (sauf la dernière version 41) et Android Browser (le navigateur par défaut du smartphone) sont vulnérables à des attaques de type « man in the middle » en se connectant à environ 5 millions de sites web sécurisés en TLS/SSL. Et ce n’est pas tout : ils peuvent également être victimes d’attaques par injection de code sur un grand nombre de sites sécurisés dotés du bouton « Like » de Facebook. Parmi les sites touchés : americanexpress.com, vente-privee.com, orange-labs.fr, ce-orange.fr, bouyguestelecom.fr, m6mobile.fr, lapostemobile.fr, groupama.fr, bamibanque.fr, videofutur.fr, interflora.fr, etc.

Des clés de chiffrement limitées à 512 bits

Mais le plus surprenant : cette terrible faille provient d’une porte dérobée créée par le gouvernement américain… dans les années 90 ! A cette époque, Netscape venait de lancer le premier navigateur grand public, ainsi que le protocole sécurisé SSL, qui allait faire le bonheur de l’e-commerce. Mais le pays de l’oncle Sam était très chatouilleux sur l’exportation de technologies de chiffrement, en particulier de l’algorithme RSA utilisé dans SSL. Hors Etats-Unis, celui-ci était donc limité à des clés 512 bits appelées « RSA Export Keys ». C’était suffisant pour protéger les échanges commerciaux, tout en permettant à la NSA de déchiffrer les flux si elle le voulait. Mais aujourd’hui, cette longueur de clé est ridicule : il suffit d’investir une centaine de dollars en serveurs virtuels sur Amazon.com, et on la casse en quelques heures.

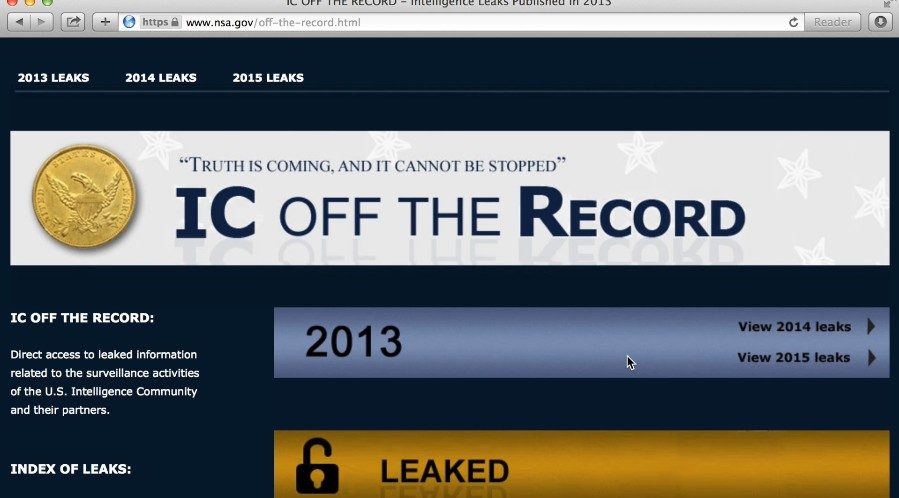

Et c’est exactement ce qu’ont fait les chercheurs en sécurité en se connectant sur le site Web… de la NSA (voir ci-dessus). Car figurez-vous qu’un grand nombre de sites Web proposent encore aujourd’hui ces clés RSA au rabais, par souci de rétrocompatibilité. Normalement, cela ne pose pas un grand problème, car dans les navigateurs modernes, la connexion TLS/SSL se crée toujours avec le plus haut niveau de chiffrement disponible, et généralement avec une taille de clé supérieure à 1024 bits.

Mais un bug découvert dans les implémentations d’OpenSSL de Safari et d’Android Browser permet de forcer le navigateur à accepter les clés 512 bits. Un attaquant peut donc, dans un premier temps, casser la clé RSA 512 bits récupérée auprès d’un serveur web. Puis, grâce au bug, intercepter et déchiffrer les flux d’un utilisateur qui s’y connecte (car le serveur utilise toujours la même clé RSA 512 bits). Il pourra donc récupérer des données sensibles, ou modifier les pages à la volée.

Le même bug se trouve également dans le kit de développement Facebook Javascript SDK, utilisé pour insérer des boutons « Facebook Login » ou « Facebook Like » dans les pages Web. Dans ce cas, la faille permet d’injecter n’importe quel code Javascript et, par exemple, récupérer des codes d’accès. Comme elle est liée aux clés RSA 512 bits, cette faille a été baptisée « Freak », pour « Factoring RSA Export Keys ».

Un patch Apple la semaine prochaine

Comment se protéger ? Facebook a d’ores et déjà mis à jour son SDK, tout comme Google qui vient de publier Chrome 41. Apple devrait publier un patch de sécurité pour Safari la semaine prochaine. Pour Android Browser, en revanche, ce sera plus compliqué, car le processus de mise à jour dépend des constructeurs de smartphone, dont la réactivité est très variable. En cas de doute, rendez vous sur le site freakattack.com pour tester votre navigateur.

En attendant, il faut éviter d’utiliser les navigateurs intégrés dans les applications et préférer, par exemple, Chrome ou Firefox. Par ailleurs, il veut mieux se tenir à distance des réseaux à l’accès peu sécurisés, comme les hots spots publics. « Cette faille est embarrassante mais pas très grave, car elle peut être comblée assez rapidement. Cette histoire montre aussi que la création de portes dérobées est une très mauvaise idée. Au final, elles échappent toujours au contrôle de celui qui les a créées », souligne Jérôme Saiz, expert du Cercle européen de la sécurité et des systèmes d’information. C’est d’ailleurs le message qu’ont voulu faire passer les chercheurs en sécurité en s’attaquant au site Web de la NSA…

Lire aussi :

Une nouvelle faille dans SSL permet de déchiffrer le trafic Web, le 15/10/2015

Sources :

Akamai

Matthew Green

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.