De plus en plus sophistiqués, les ransomwares sont devenus en quelques années la principale menace pour les utilisateurs, que ce soit à la maison ou dans les entreprises. Et les attaques récentes de type WannaCry et NotPetya ont montré que les solutions de sécurité actuelles ont bien du mal à détecter ces codes malveillants, sans cesse changeants. Et même si l’attaque est détectée, c’est souvent trop tard, car l’opération de chiffrement est très rapide.

Un groupe de chercheurs de l’institut polytechnique de Milan a peut-être enfin trouvé la solution à ce problème. A l’occasion de la conférence Black Hat USA 2017, qui se tient à Las Vegas, ils ont présenté ShieldFS, un driver Windows qui permet au système de fichiers non seulement de détecter n’importe quelle attaque de ransomware, mais aussi de réparer les dommages que celle-ci aurait éventuellement causés aux fichiers.

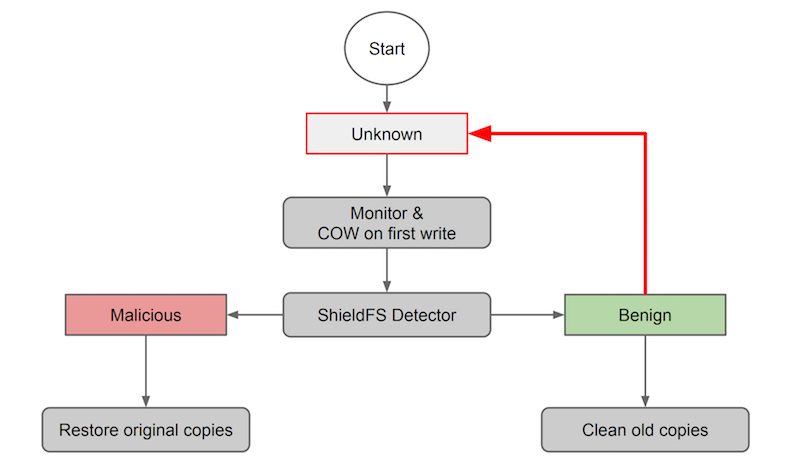

L’idée, au fond, est assez simple. ShieldFS va systématiquement créer une copie d’un fichier lorsqu’un processus veut y accéder pour le modifier. « Cette copie est stockée dans une zone protégée où les opérations d’écritures sont interdites pour les processus qui s’exécutent avec les privilèges utilisateurs. Elle ne peut donc pas être modifiée par le ransomware », explique Federico Maggi, l’un des chercheurs de cette équipe, tout en précisant que les attaques avec privilèges kernel sont hors périmètre de ce projet de recherche.

Une fois cette copie réalisée, le processus peut modifier à sa guise le fichier en question, mais ses opérations vont être observées à la loupe par ShieldFS qui, au bout d’un moment, cataloguera le processus en « bénin » ou « malveillant ». Dans le premier cas, ShieldFS effacera la copie de secours au bout d’un certain temps. Dans le second cas, il stoppera l’exécution du processus et restaurera la version initiale du fichier.

Détection par intelligence artificielle

L’efficacité de la démarche dépend évidemment du moteur de détection. Pour séparer le bon grain de l’ivraie, ce dernier va observer différents aspects du comportement du processus. Fait-il un inventaire des fichiers de l’appareil ? Procède-t-il a de nombreux accès en lecture ? Procède-t-il à de nombreux accès en écriture? Renomme-t-il les fichiers ? Manipule-t-il beaucoup de types de fichier différents ? Augmente-t-il l’entropie des données du fichier ? Chaque réponse positive à ces questions fera pencher la balance vers une action malveillante. Pour réaliser sa décision, le logiciel s’appuie sur des algorithmes d’apprentissage automatique que les chercheurs ont nourris avec des données expérimentales obtenues à partir de 2 245 applications normales et 384 applications malveillantes issus de 5 familles de ransomwares (CryptoWall, TeslaCrypt, Critoni, CryptoDefense, Crowti).

Mais ce n’est pas tout. Le moteur de détection va également scruter la mémoire de l’ordinateur pour voir si une opération de chiffrement de masse est en cours. En effet, pour verrouiller les fichiers, les ransomwares utilisent généralement des algorithmes de chiffrement en mode bloc, qui ont l’avantage d’être assez rapides.

Avec ce type d’algorithme, chaque bloc de données est chiffré avec une clé différente, dérivé d’une clé-maître selon un procédé mathématique. Toutes ces clés vont forcément être manipulées dans la mémoire de l’ordinateur. L’idée est donc de la scanner en permanence pour détecter un lien mathématique entre les différentes valeurs qui apparaissent.

Efficacité à 100 %

Les chercheurs disposent d’ores et déjà d’un prototype de ShieldFS. Ils l’ont testé sur 1 483 exemplaires de ransomwares qui ne figuraient pas dans la phase d’apprentissage automatique. Certains exemplaires provenaient même de familles de ransomware avec lesquelles ShieldFS n’a jamais été confronté auparavant. Le taux de détection constaté a été de 96,9 %, ce qui « prouve que notre technologie est très générique », souligne Federico Maggi.

En dépit des quelques cas de non-détection, aucune donnée n’a jamais été perdue car les chercheurs ont paramétré la durée de sauvegarde des copies de secours à trois heures, ce qui a permis de restaurer les données à chaque fois.

Evidemment, tout ceci se fait au prix d’une augmentation du stockage utilisé de 1 à 8 %. Mais compte tenu du prix du Go de stockage de nos jours, cela est somme toute négligeable. D’après les chercheurs, le surcoût serait de moins d’un dollar. Ce qui n’est rien comparé aux sommes que réclament les pirates.

Les chercheurs n’ont rien dit quant à l’avenir de ce projet de recherche. Il est probable néanmoins qu’il soit rapidement transformé en produit commercial. Un dépôt de brevet US est d’ailleurs en cours.

🔴 Pour ne manquer aucune actualité de 01net, suivez-nous sur Google Actualités et WhatsApp.