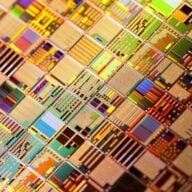

Des chercheurs de Kaspersky ont découvert une vulnérabilité dans certaines puces de Qualcomm. La faille, détaillée dans le cadre de la conférence Black Hat Asia 2026, pourrait permettre à un attaquant avec un accès physique de prendre le contrôle d’un appareil. Plusieurs séries de chipsets, dont les MDM9x07, MDM9x45, MDM9x65, MSM8909, MSM8916, MSM8952 et SDX50, sont vulnérables.

Quels smartphones sont vulnérables ?

Les puces sont en fait omniprésentes dans les smartphones, tablettes, objets connectés ou encore dans certains systèmes automobiles. Elles se trouvent par exemple dans une grande quantité de smartphones Android fabriqués entre 2014 et 2019, notamment des Samsung Galaxy S7, S8, S10 5G, des Google Pixel 2 / 2 XL, des LG V50 ThinQ 5G, des OnePlus 7 Pro 5G, des Xiaomi Mi Mix 3 5G, et de nombreux téléphones d’entrée ou milieu de gamme. Signalée à Qualcomm, la vulnérabilité pourrait affecter d’autres puces basées sur la même architecture.

À lire aussi : Une faille touche plus de 200 puces Qualcomm – votre smartphone Android est peut-être en danger

Une faille dans le processus de récupération

La vulnérabilité se situe dans BootROM, un micrologiciel directement intégré à la puce, qui est censé garantir l’intégrité du démarrage de l’appareil, et plus précisément dans le protocole Sahara. Ce protocole intervient lorsque les appareils passent en mode EDL (Emergency Download Mode), un mode de récupération permettant de restaurer un système défaillant. Ce mécanisme intervient avant même le démarrage du système d’exploitation.

Selon les chercheurs de Kaspersky, une faille dans le processus permettait de contourner les protections de sécurité de Qualcomm, et de compromettre le démarrage sécurisé de l’appareil. Concrètement, un attaquant pourrait se servir de la faille pour installer des logiciels malveillants à l’insu de l’utilisateur, pour qu’il dispose d’un accès physique à l’appareil visé.

Un piratage qui ne prend que quelques minutes

Kaspersky précise que l’opération ne prend pas plus de quelques minutes. Une fois que les logiciels ont été implantés, le pirate obtient un accès aux données, peut intercepter des mots de passe, activer le micro ou la caméra, voire installer des portes dérobées, presque indétectables. Un appareil laissé sans surveillance, même brièvement, pourrait être compromis sans que son utilisateur ne s’en aperçoive.

« Des vulnérabilités comme celle-ci peuvent permettre à des attaquants de déployer des logiciels malveillants difficiles à détecter et à supprimer », explique Sergey Anufrienko, expert en sécurité chez Kaspersky dans un communiqué adressé à 01net.

La menace concerne à la fois les utilisateurs d’appareils électroniques grand public, comme des smartphones, mais aussi des entreprises. Kaspersky pointe du doigt les risques d’attaques de la chaîne d’approvisionnement au sein des industries. Sur le papier, la faille peut avoir des conséquences désastreuses.

À lire aussi : Qualcomm corrige 3 failles qui touchent des dizaines de puces Snapdragon

Un redémarrage ne suffit pas

Les experts précisent qu’un simple redémarrage ne suffit pas à éjecter un pirate qui serait parvenu à exploiter la faille. Certains malwares peuvent en effet simuler un redémarrage de l’appareil pour éviter un véritable redémarrage. Bien « qu’un redémarrage puisse sembler être un moyen efficace de supprimer de tels logiciels, on ne peut pas toujours s’y fier », met en garde Sergey Anufrienko, soulignant que « les systèmes compromis peuvent simuler un redémarrage sans réellement se réinitialiser ».

Selon les chercheurs, il faudrait vider la batterie de l’appareil pour assainir le système. Seule « une perte totale d’alimentation, incluant l’épuisement de la batterie, garantit un redémarrage propre ». À ce jour, aucun correctif logiciel complet et définitif n’a été rendu public. Qualcomm a bien reconnu la vulnérabilité, ce qui laisse penser qu’un correctif pourrait être mis à disposition des constructeurs dans un avenir proche.

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.