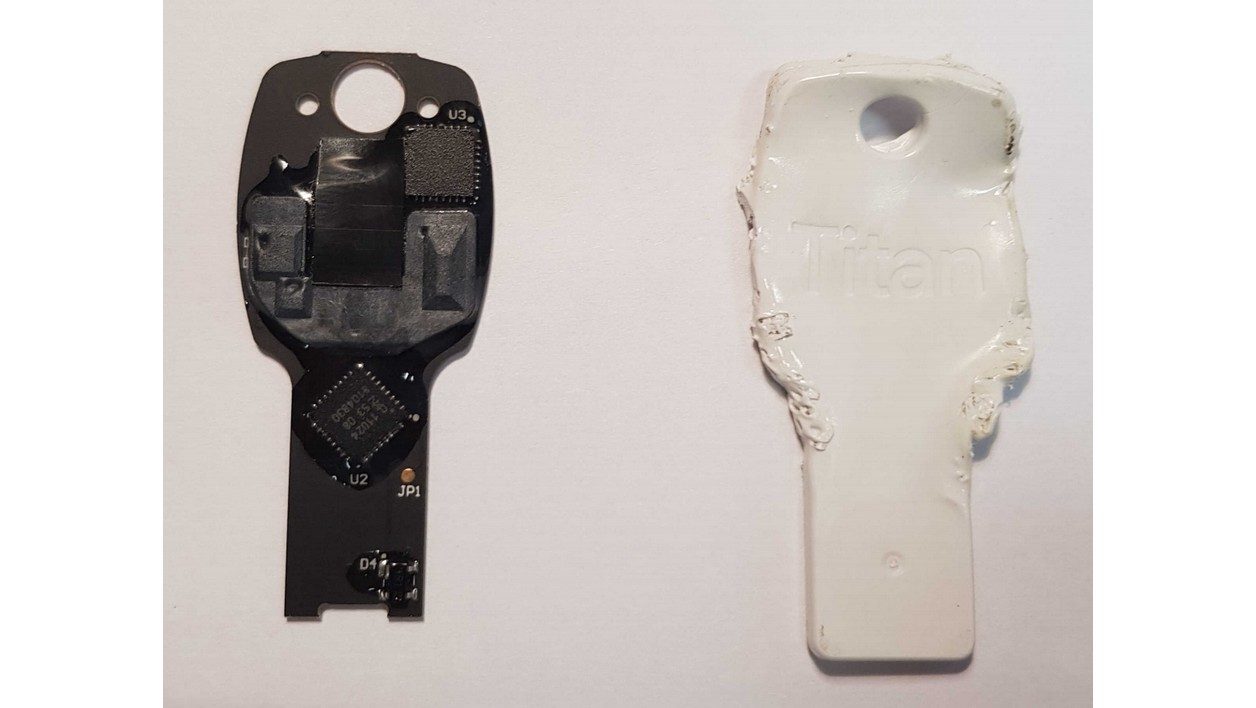

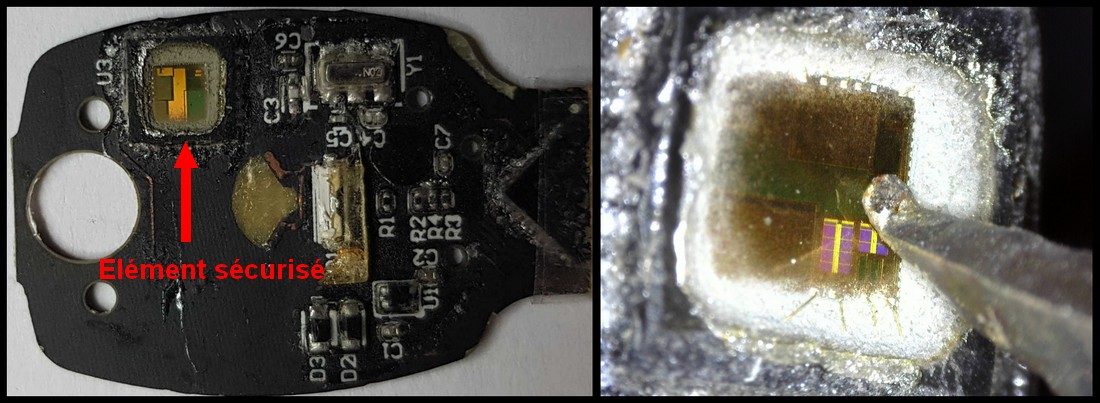

Les chercheurs en sécurité Victor Lomné et Thomas Roche de NinjaLab viennent de publier les détails d’une incroyable attaque physique sur la clé de sécurité Google Titan, qui permet de protéger un compte en ligne par une authentification forte FIDO U2F. L’attaque nécessite au préalable de casser le boîtier en plastique et de supprimer chimiquement le résine qui recouvre l’élément sécurisé, en occurrence une puce NXP A700X.

En mesurant les émanations électromagnétiques au moyen d’une sonde pendant plus de 6000 opérations de signatures ECDSA (Elliptic Curve Digital Signature Algorithm), les chercheurs arrivent à extraire suffisamment d’informations pour récupérer la clé privée stockée dans l’élément sécurisé. Ce qui permet donc de créer un clone de la clé pour le compte en ligne ciblé.

Google Titan n’est pas la seule clé vulnérable à cette attaque, que les chercheurs ont également réalisée avec succès sur la carte à puce NXP J3D081. Des éléments sécurisés identiques ou très similaires sont également implémentés dans la clé Yubico Yubikey Neo, dans certaines clés Feitian (FIDO NFC USB-A, MultiPass FIDO, ePass FIDO) et dans sept modèles de cartes à puce NXP. Ces produits sont donc probablement vulnérables.

Mais inutile de trop s’inquiéter, car cette attaque est difficile à réaliser. Il faut disposer d’un équipement cher et spécialisé (10 000 euros) et avoir un accès physique à la clé pendant plus de six heures. Par ailleurs, le clone ne pourra être utilisé qu’une seule fois, en raison d’un compteur qui existe dans le protocole FIDO U2F et qui a été créé pour justement bloquer les clones. Bref, seules des agences de renseignement gouvernementales seraient susceptibles de commettre une telle attaque. Le commun des mortels pourra donc continuer à tranquillement utiliser ces clés.

Source : NinjaLab

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.