Pirater le système électronique d’une voiture par injection de code pour en prendre le contrôle physique, Charlie Miller et Chris Valasek l’avait déjà montré l’année dernière à Las Vegas, à la conférence Defcon. Mais pour réaliser cet exploit, ils devaient connecter des PC portables directement sur le réseau de la voiture.

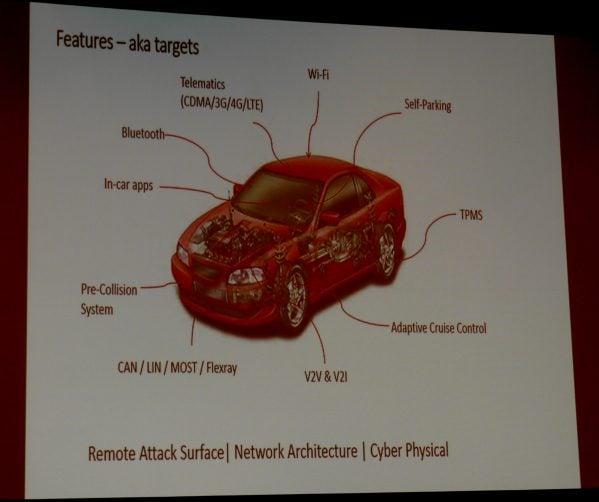

Cette année, à Black Hat 2014, les deux chercheurs en sécurité ont regardé s’il était possible de faire la même chose, mais à distance. La question se pose, car les voitures récentes disposent de plus en plus de composants radiofréquence, que ce soit pour activer/désactiver le protection anti-vol, relever la pression des pneus, synchroniser son smartphone, surfer sur Internet, etc.

Ces fonctions s’appuient sur différentes technologies radio, dont certaines semblent plus risquées que d’autres. C’est le cas du Wifi et du GSM, mais aussi – et surtout – du Bluetooth. Presque chaque voiture est équipée de ce type de connexion sans fil. « Je pense que c’est la technologie avec la plus grande surface d’attaque car elle est assez complexe », souligne Chris Valasek.

Mais Bluetooth à lui seul ne suffit pour réaliser une attaque. Encore faut-il pouvoir accéder aux systèmes de contrôles physiques, comme l’accélérateur ou le freinage, si l’on vraiment parler d’une prise de contrôle. Et là, tout dépend de l’architecture du réseau interne de l’automobile. De ce point de vue, les choses varient fortement d’un modèle à l’autre, et d’une année à l’autre, ont constaté les deux chercheurs. Parfois, les différents systèmes sont tous interconnectés, parfois ils sont très compartimentés. Le premier cas facilite le travail du pirate potentiel, le second lui crée des obstacles.

Audi et Honda, parmi les bons élèves

Pour y voir plus clair, nos deux compères ont analysé les architectures de plus d’une vingtaine de véhicules, sur la base des documents techniques publiés par les constructeurs. Un travail de fourmi qu’ils ont regroupé dans un rapport de 95 pages. Conclusion: Jeep Cherokee, Cadillac Escalade et Infiniti Q50 sont à leurs yeux les plus « hackables ». Les pirates devraient, en revanche, se casser les dents sur une Dodge Viper, une Audi A8 ou une Honda Accord. Ces informations sont, pour l’instant, assez théoriques, car les chercheurs n’ont pas essayé de créer des preuves d’attaques: leur but étaient de cataloguer les voitures en fonction du risque potentiel intrinsèque.

Dans ce travail, Charlie Miller et Chris Valasek n’ont d’ailleurs reçu aucun soutien de la part des constructeurs. « Dans l’industrie automobile, chacun garde ses petits secrets pour lui, personne ne veut communiquer ouvertement sur ses procédés. C’est un peu comme dans le monde du logiciel il y a 14-15 ans », soupire Chris Valasek. Ce nouveau rapport les fera peut-être sortir du bois.

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.