Lors d’une séance de surf sur le web, combien d’images affichez-vous en moyenne dans votre navigateur? Probablement plusieurs dizaines, sinon plus. Or, il faut savoir que chaque affichage pourrait bien cacher l’exécution d’un dangereux malware sur votre machine. Et, surtout, aucun antivirus ne pourrait s’en apercevoir. Plutôt effrayant, non ? Cette nouvelle façon de diffuser des malware vient d’être dévoilée par le chercheur en sécurité Saumil Shah à l’occasion de la conférence Hack In The Box, qui s’est déroulée du 26 au 29 mai à Amsterdam.

En effet, le hacker a créé un outil baptisé Stegosploit qui permet de coder un malware écrit en Javascript directement dans les pixels d’une image JPEG ou PNG. Dès que celle-ci s’affiche, le malware est extrait de l’image puis exécutée. L’avantage de cette méthode – si l’on peut dire – c’est que le malware reste totalement invisible. A l’œil nu, l’image a l’air totalement normale. Pour les logiciels antivirus, c’est pareil. Ils n’y voient que du feu car leurs analyses ne vont pas jusqu’à regarder chaque bits dans une image. Ce serait trop fastidieux et consommerait beaucoup de bande passante.

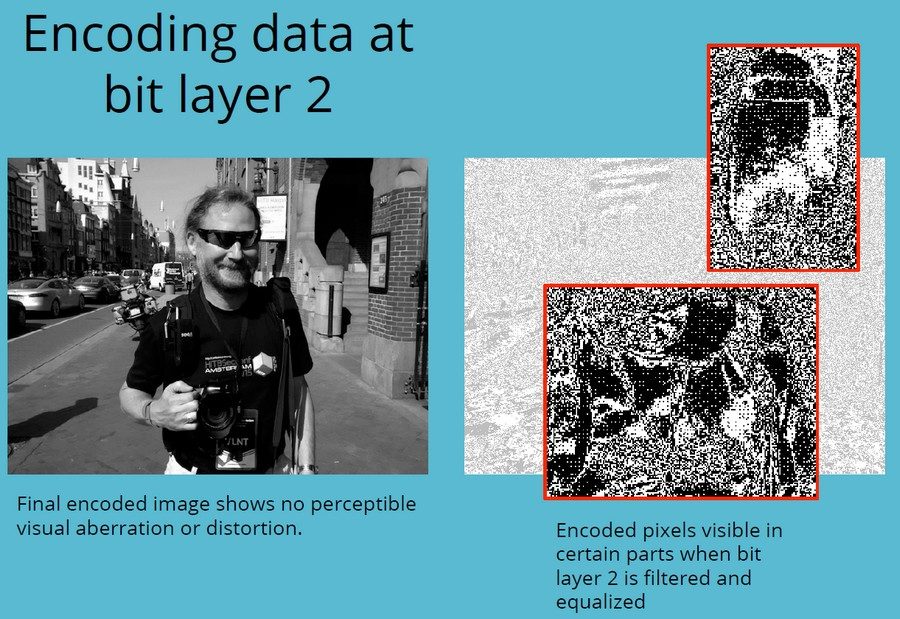

Comment M. Shah procède-t-il ? L’ensemble du code malveillant est inséré dans l’image par stéganographie, une méthode mathématique qui permet de dissimuler un message dans un autre. Concrètement, le code malveillant est découpé en plein de petits morceaux qui seront éparpillés dans les différentes couches de l’image sans que cela n’altère son aspect global. Pour extraire et exécuter le malware, le hacker s’appuie sur HTML5 Canvas, un élément HTML qui permet d’utiliser Javascript pour manipuler des images dans une page web. En temps normal, cette technique est plutôt utilisée pour créer des animations. Dans Stegosploit, le hacker s’en sert pour reconstituer le malware caché et l’exécuter. Et le tour est joué. Durant sa présentation, Saumil Shah a montré des piratages par Firefox et Internet Explorer, en s’appuyant sur de vieilles failles de sécurité. Mais l’outil fonctionne aussi sur Chrome et Safari.

D’après le chercheur, cette nouvelle méthode de piratage risque de prendre de l’ampleur prochainement. Il pense même qu’elle est déjà utilisée par des cybercriminels. Toutefois, elle a aussi ses limites. Ainsi, il est peu probable de se faire pirater sur des sites de partage de photo tel que Flickr ou Google, car ceux-ci réencodent généralement les images qui sont téléchargées. Ce qui a pour effet de supprimer le code malveillant. Déjà ça de gagné.

Lire aussi :

Cacher des messages dans les silences d’une conversation Skype, 10/01/2013

Sources :

La présentation de Saumil Shah, iDigitalTimes

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.