Disponible depuis hier sur Google Play et Apple App Store, la messagerie souveraine Tchap a déjà été victime d’une première grosse faille, découverte par le chercheur en sécurité français « Elliot Alderson ». Ce matin, dans un tweet, il dit avoir pu inspecter l’application mobile. Selon lui, le résultat était « horrible » et le problème trouvé serait « TRES TRES urgent ». Il a donc recommandé de ne pas utiliser cette application jusqu’à nouvel ordre.

Je viens de regarder #Tchap la nouvelle appli sécurisé du gouvernement français. Et, put*** le résultat est horrible.@Elysee @gouvernementFR @EPhilippePM @EmmanuelMacron comment puis je vous contacter? C’est TRÈS TRÈS urgent.

Si vous avez des contacts je suis preneur.

— Baptiste Robert (@fs0c131y) April 18, 2019

Parallèlement, le chercheur en sécurité a contacté les services de l’Etat et les développeurs de Matrix, le protocole de communication sous-jacent. Ces derniers ont créé un patch en un temps record et celui-ci a été déployé en début d’après-midi. Dans un tweet, les développeurs de Matrix estiment que personne d’autre n’a exploité cette faille, ce qui est une bonne nouvelle.

We provided a fix which was deployed around 13:00 CET; the issue had not been exploited other than by @fs0c131y. We’re currently doublechecking for any instances of the same problem in other deployments.

— The Matrix.org Foundation (@matrixdotorg) April 18, 2019

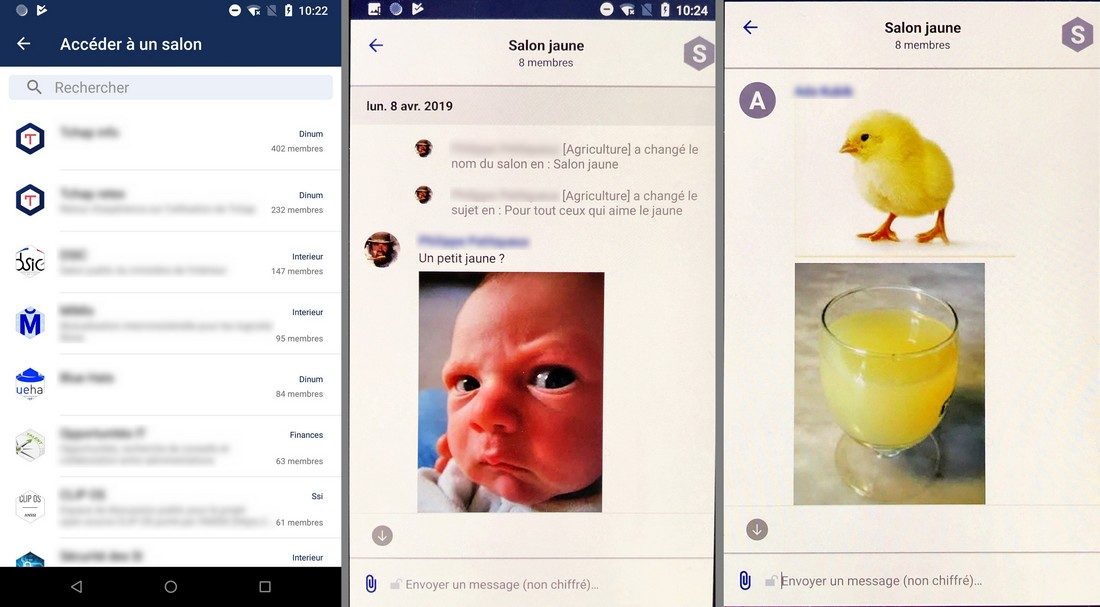

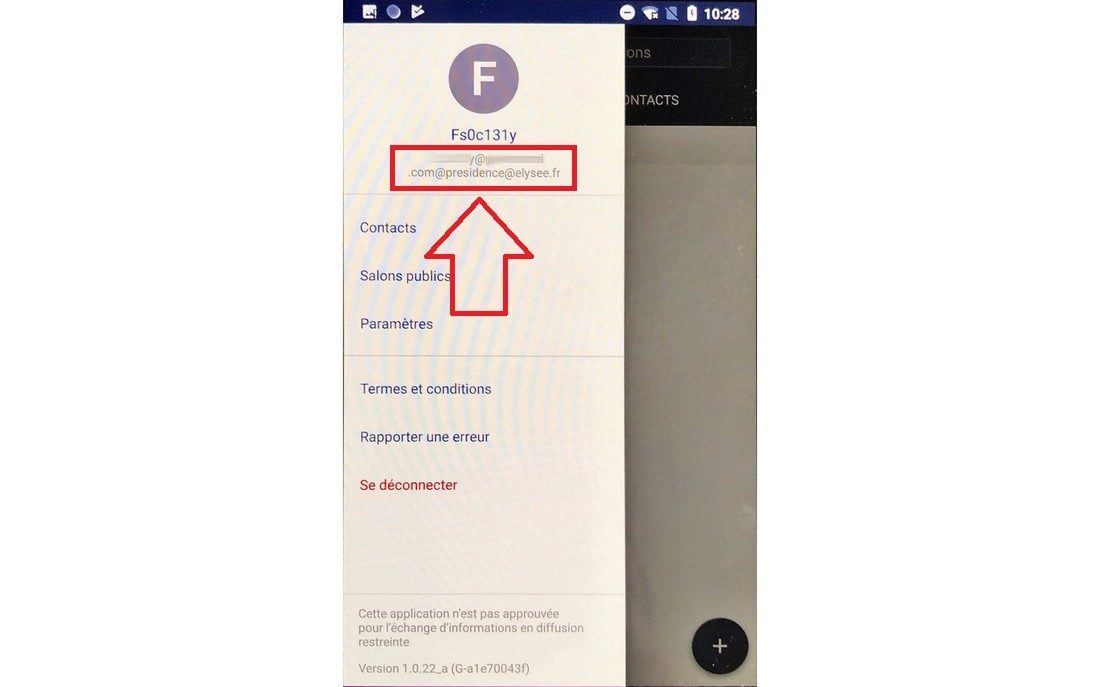

De quoi s’agissait-il exactement ? Contacté par 01net.com, le chercheur nous explique qu’il avait découvert une faille dans le contrôle d’accès de l’application. « En théorie, l’application est réservée aux employés du gouvernement, en d’autre termes les personnes possédant une adresse e-mail en gouv.fr ou en elysee.fr. Dû à un problème de filtrage sur l’adresse e-mail lors de l’inscription, j’ai réussi à m’inscrire sur l’application en tant qu’employé de l’Elysée sans avoir d’adresse e-mail officiel. Ainsi, j’ai obtenu l’accès à tous les salons publics, les profils des gens inscrits, etc. », nous explique-t-il. Pour le prouver, il nous a envoyé des copies d’écran.

Concrètement, Elliot Alderson a simplement pris son adresse e-mail perso à laquelle il a ajouté « @[email protected] ». Ce tour de passe-passe lui a permis « de passer les checks de sécurité côté serveur et de recevoir l’e-mail de validation sur mon adresse perso », précise-t-il.

Mise à jour le 19/04/2019: L’origine de cette faille est un bug dans un module Python qui était utilisé dans le protocole Matrix, en occurrence « email.utils ». Celui-ci contient une méthode baptisée « parseaddr », censée vérifier qu’une chaîne de caractères est bien de la forme d’une adresse e-mail. Ce qu’elle ne fait malheureusement pas très bien, comme le montre Elliot Alderson dans un tweet.

📢 Technical thread 📢

In fact, the vulnerability I found on #Tchap is a problem that comes from the Python email.utils module 😨

The parseaddr method seems very broken, you should not use it at all. Let me show you why. 1/ pic.twitter.com/qvEEqo9Usn

— Baptiste Robert (@fs0c131y) April 19, 2019

En tous les cas, c’est un bien mauvais démarrage pour Tchap, cette nouvelle messagerie sécurisée de l’Etat qui est censée remplacer l’usage de WhatsApp et de Telegram dans les ministères. Sur Twitter, d’autres experts de sécurité ont par ailleurs mis en doute le côté « souverain » de l’application, dans la mesure où elle utiliserait des services web de Google, en occurrence le service de notifications push Firebase Messaging. Cela ne mettrait pas à mal la confidentialité des messages échangés, car ces derniers sont de toute manière chiffrés de bout en bout. Toutefois, cela pourrait représenter un risque pour les métadonnées.

J'ai regardé l'appli Tchap 3 minutes …

1. Il y a un endpoint par ministère 🤣

2. Tout est hébergé chez CloudWatt (dans la range 84.39.35.0/23)

3. C'est bien du Riot[.]im (et donc ça utilise Google Firebase Messaging en backend) pic.twitter.com/CvN1f5azMr— newsoft (@newsoft) April 17, 2019

Cet article a été modifié après sa première publication pour intégrer les détails sur la faille de sécurité.

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.