Apple sort enfin de son silence. Quelques jours après avoir poussé, sans faire référence à Flashback, une mise à jour de sécurité pour Java sur Mac (voir notre article sur le botnet Flashback), Apple hausse un peu le ton. Et publie sur son site de support une page spécifique au fameux malware qui, d’après Dr.Web, infecterait désormais quelque 655 700 machines.

Une drôle de page tout de même qui n’explique pas comment faire pour savoir si l’on a été effectivement infecté par Flashback, ni comment supprimer le virus de sa machine ! La firme de Cupertino explique toutefois d’emblée que le souci ne vient pas de ses propres logiciels, mais bien de Java : « Apple a lancé une mise à jour Java le 3 avril 2012 qui répare la faille de sécurité Java pour les systèmes tournant sous OS X v10.7 et Mac OS X v10.6 ». Une mise à jour qui, on le sait, a été bien tardive… Et qui ne concerne que les Mac les plus récents. Pour les OS plus anciens, Apple recommande surtout de désactiver Java dans son navigateur.

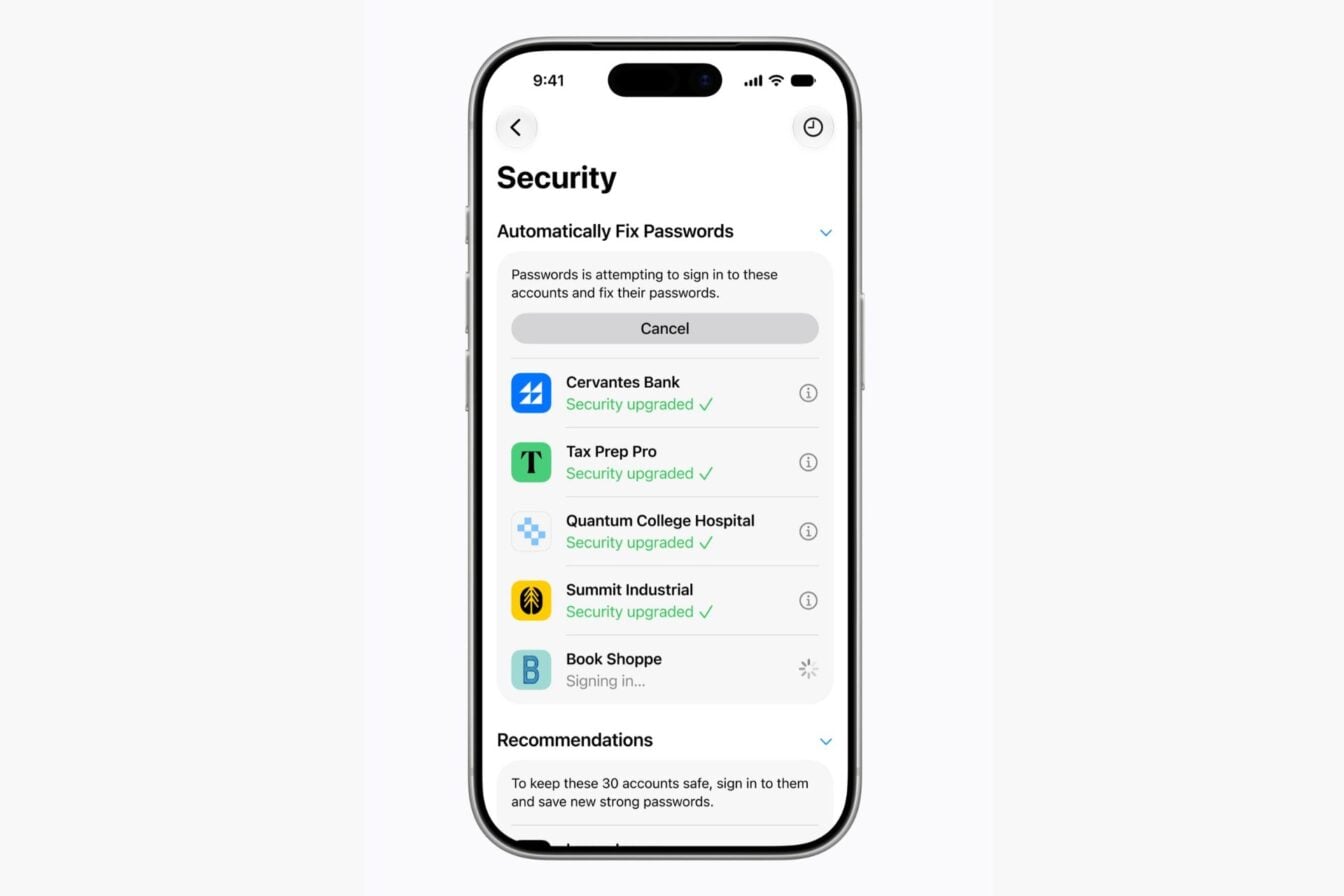

Apple annonce ensuite qu’il « est en train de développer un logiciel qui détectera et supprimera le malware Flashback. » Sans dire sa disponibilité. La firme poursuit avec cette phrase plus étonnante : « En plus de la vulnérabilité Java, Flashback s’appuie sur des serveurs hébergés par les auteurs du malware pour faire fonctionner la plupart de ses fonctions critiques. Apple travaille avec les FAI de par le monde pour supprimer ce réseau de commande et de contrôle ».

Apple fait discrètement appel aux acteurs de l’Internet

Autrement dit, la firme de Cupertino serait en train de demander aux acteurs de l’Internet de l’aider à couper les ponts entre les Mac et les cybercriminels, sans doute en bloquant les IP pointant vers les serveurs de commande de Flashback. Une initiative impressionnante, menée tambour battant du côté de chez Cupertino pour tenter de limiter la casse, qui n’est pas sans rappeler les mesures que prend régulièrement Microsoft contre certains botnets. Les FAI français que nous avons contactés n’ont en tout cas pas souhaité s’exprimer sur ce sujet sensible.

Des mesures rapides… A tel point que la firme à la Pomme irait un peu trop vite en besogne. D’après les propos de Boris Sharov, patron de Dr.Web, qui sont rapportés dans Forbes, Apple aurait contacté le bureau d’enregistrement de noms de domaine russe Reggi.ru pour lui demander de couper un de ses domaines utilisé en tant que serveur de contrôle et de commande par les cybercriminels derrière Flashback.

Raté : le domaine était en réalité un faux serveur utilisé par Dr.Web pour recenser les machines infectées par le virus, et tenter de mieux comprendre son fonctionnement. « Cela semble indiquer qu’Apple ne considère pas notre travail comme une aide. Cela les ennuie plutôt », s’indigne M. Sharov qui ne pense toutefois pas qu’Apple ait sciemment fait cela. Dans le même article, il déplore cependant l’absence de réponse d’Apple aux mises en garde de sa firme qui a pourtant partagé « toutes ses données avec eux ». Sans obtenir de réponse, jusqu’à la fameuse demande de suppression du nom de domaine.

Les éditeurs d’antivirus proposent leurs solutions

En attendant un outil « made in Cupertino » pour supprimer Flashback, les éditeurs de sécurité, Dr.Web en tête, se sont évidemment empressés de proposer leurs propres outils de détection et de suppression de Flashback… Le Flashback Check de Kaspersky est plutôt au point : il indique si votre version de Java est à jour et se propose, en lui fournissant votre numéro UUID, de savoir si votre machine est infectée ou non. Ensuite, chaque éditeur, alléché par ce possible marché naissant, tente de vous rabattre vers le téléchargement de leur antivirus gratuit pour Mac. Rappelons tout de même qu’il est possible de supprimer le virus à la main, même si la procédure est assez fastidieuse.

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.