Cet été, la gendarmerie française a réalisé un joli coup en neutralisant un botnet de plus de 850 000 ordinateurs. Principalement situées en Amérique latine, ces machines zombies ont été infectées par un ver baptisé Retadup dont le l’objectif premier était d’installer un logiciel de minage de moneros. En revanche, les serveurs de commande et contrôle (C&C) étaient, en majeure partie, hébergés en Île-de-France. C’est pourquoi les chercheurs en sécurité d’Avast, qui ont réussi à identifier cette infrastructure, ce sont tournés fin mars 2019 vers les gendarmes du C3N (Centre de lutte contre les criminalités numériques). Une autre partie de l’infrastructure, localisée aux États-Unis, a été démantelée avec l’aide du FBI.

Le déroulement de l’opération est assez intéressant. Une analyse précédente d’exemplaires du ver Retadup a permis aux chercheurs d’Avast de détecter une faille dans le protocole de communication des serveurs C&C. Grâce à cette vulnérabilité, il devenait alors possible d’envoyer un script de désinfection vers les machines zombies, à condition de pouvoir prendre le contrôle de ces serveurs.

Des serveurs de désinfection ont remplacé ceux des pirates

Les gendarmes ont présenté ce scénario de démantèlement au Parquet de Paris qui a donné son feu vert. Le 2 juillet, les serveurs de C&C ont été remplacés par des serveurs de désinfection qui se sont connectés aux machines zombies pour leur transférer l’antidote. Aux États-Unis, le FBI a appliqué le même scénario. Le 8 juillet, les pirates n’avaient plus aucun contrôle sur les machines de leurs victimes. C’est « une première mondiale », se félicite la gendarmerie nationale auprès de l’AFP.

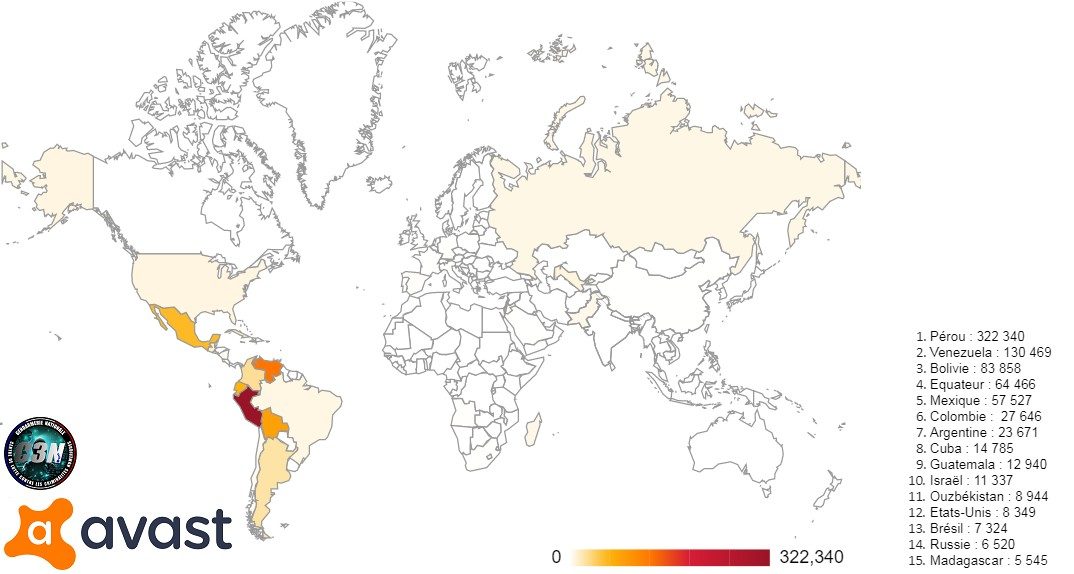

Au passage, les gendarmes ont également réussi à faire discrètement une copie des serveurs de C&C avant leur déconnexion. Une partie de cette copie a été transférée aux chercheurs d’Avast qui, ainsi, ont pu avoir une idée précise sur la répartition géographique des victimes. Le pays le plus touché est le Pérou avec 322 340 ordinateurs, suivi du Venezuela et de la Bolivie, avec respectivement 130 469 et 83 858 machines infectées.

Petit détail amusant : les serveurs C&C étaient eux-mêmes infectés par un cheval de Troie baptisé Neshta/Apanas. Ce sont toujours les cordonniers les plus mal chaussés ! « Comme quoi les auteurs de malware feraient bien d’utiliser, eux aussi, des logiciels antivirus », soulignent, en blaguant, les chercheurs d’Avast.

Source: Avast

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.