Les pirates sont toujours très ingénieux pour arriver à leurs fins, comme le prouve cette nouvelle campagne présentant des versions détournées de Skype, Zoom et Google Meet. L’objectif est toujours le même : vous soutirer un maximum d’informations personnelles sensibles.

Les applications de collaboration en ligne dans le viseur des hackers

Depuis décembre 2023, des acteurs malveillants créés des sites web frauduleux qui imitent ceux de Skype, Zoom et Google Meet. Leur objectif : diffuser des logiciels d’accès à distance (aussi appelés « Remote Administration Tool » ou « RAT») malveillants sur Windows et Android. Les chercheurs du ThreatLabz de Zscaler alertent sur cette menace grandissante.

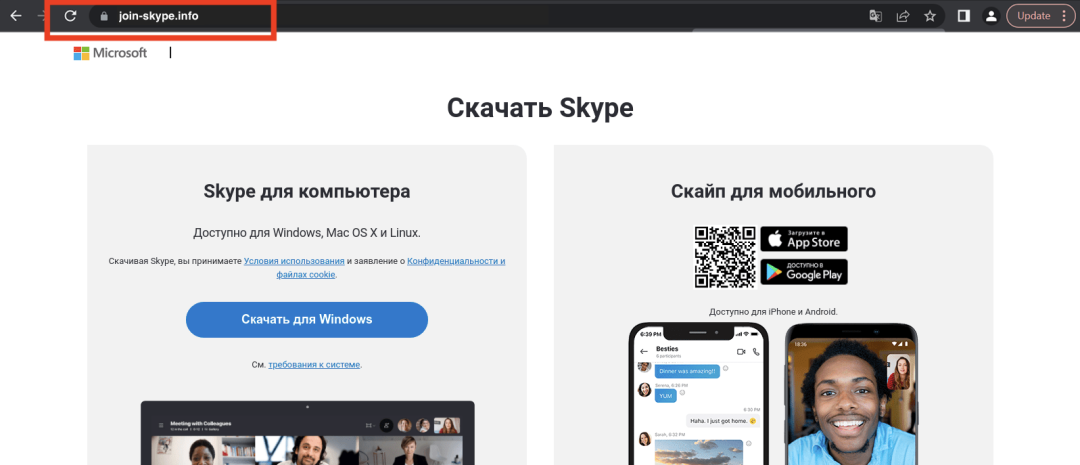

Les attaquants utilisent un hébergement web partagé pour héberger de faux sites de réunion en ligne. Une seule adresse IP est utilisée pour exploiter plusieurs URL qui ressemblent à celles des sites officiels. En effet, la campagne frauduleuse autour de Skype reposait sur l’URL « join-skype[.]info ». Les pirates incitaient également les utilisateurs de Google Meet à rejoindre une réunion via « online-cloudmeeting[.]pro » et ceux de Zoom à le faire sur « us06webzoomus[.]pro ».

« Un acteur malveillant utilise ces leurres pour distribuer des RAT malveillants (dans ce cas, des chevaux de Troie d’accès à distance) sur Android et Windows, qui peuvent voler des informations confidentielles, enregistrer des frappes au clavier et voler des fichiers », précisent les chercheurs de ThreatLabz.

En plus de proposer des URL propres à chaque application de réunion en ligne, les pirates ont aussi personnalisé les fichiers malveillants en fonction des plateformes. Ainsi, le site frauduleux mettant en avant Skype redirige l’utilisateur vers un fichier nommé « Skype8.exe ». Un exécutable malveillant qui fait croire à l’utilisateur qu’il télécharge une version légitime. Même procédé pour la version Android qui se présente sous la forme d’un fichier malveillant «Skype.apk ».

Les faux sites web Google Meet et Zoom proposent de télécharger un répertoire contenant deux fichiers exécutables pour Windows : « driver.exe » et « meet.exe », qui cachent aussi un RAT. « La présence de ces fichiers suggère que l’attaquant pourrait les utiliser dans d’autres campagnes, compte tenu de leurs noms distincts », notent les chercheurs.

À lire : IPTV et Streaming, Netflix utilise une nouvelle arme redoutable contre le piratage

Ici, ce sont surtout les utilisateurs professionnels qui sont visés. ThreatLabz conseille donc aux entreprises de prendre les mesures nécessaires pour sécuriser au mieux leur réseau afin de se protéger « contre les menaces de logiciels malveillants avancées et évolutives ». Cela passe par la mise à jour régulière des correctifs de sécurité pour limiter les points d’entrée qui pourrait compromettre la sécurité des utilisateurs.

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.

Source : Zscaler

RAT n’est pas synonyme de cheval de Troie !!!