Avec la NSA, le piratage informatique est définitivement passé de l’artisanat à l’industrie lourde, comme le montrent les dernières révélations de The Intercept, datant du 12 mars. Basées sur des documents d’Edward Snowden, elles détaillent de manière effrayante l’infrastructure mise en place pour pouvoir injecter des malwares sur des millions de postes informatiques, et tout cela de manière quasi-automatique.

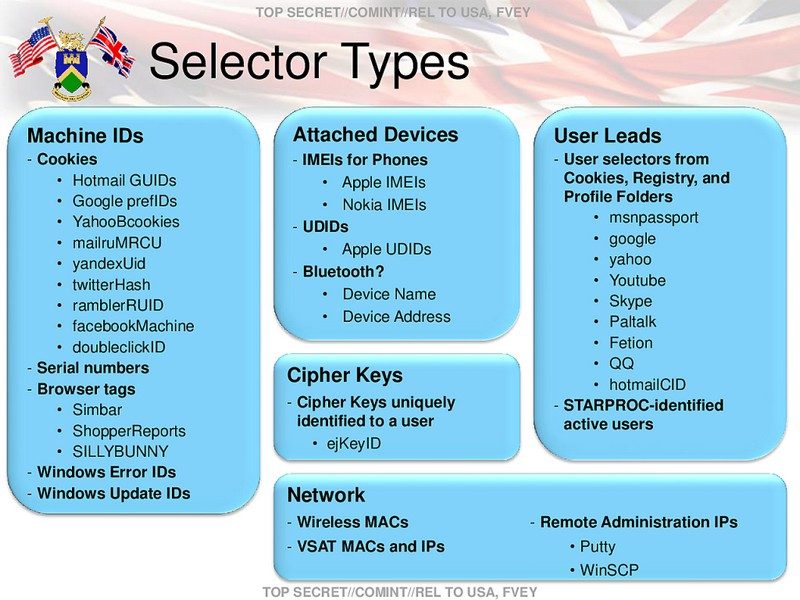

A la base de cette stratégie se trouvent les programmes « Turmoil » et « Turbine ». Le premier est un réseau mondial de capteurs, capable de détecter les traces des internautes sur n’importe quel réseau : fixe, ondes radios, satellites. Pour cela, il s’appuie sur tous les codes possibles et imaginables permettant d’identifier une personne sur le réseau : numéros de série de machine, adresses MAC, adresse IP, cookies, numéros de messages d’erreur Windows, numéros IMEI/UDID, clés de chiffrement, etc.

Une fois que la cible est détectée, « Turmoil » active le programme « Turbine ». Lorsque la cible envoie une requête HTTP, ce dernier va tenter d’être plus rapide que le serveur interrogé et envoyer une fausse page vérolée. Tout cela se passe en quelques fractions de seconde. Cette technique fonctionne avec tout type de pages HTML, statiques ou dynamiques. Le site Facebook est particulièrement visé, comme le prouve cette animation.

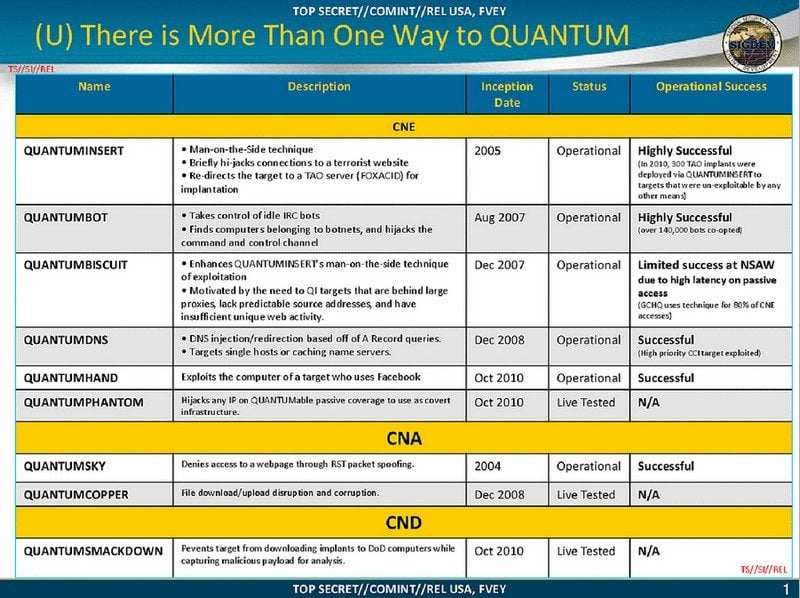

L’injection de malwares dans les pages HTML a été baptisée « Quantum Insert » par la NSA (« Quantum Hand » dans le cas spécifique de Facebook). Mais ce n’est qu’une technique parmi d’autres. Le programme Turbine peut également injecter des malwares lors de requêtes DNS (« Quantum DSN »), de téléchargement de fichiers (« Quantum Copper »), d’un échange de messagerie instantanée MSN/XMPP (« Quantum Spim »), de requêtes de bases de données (« Quantum Squeel »), etc.

Selon les documents d’Edward Snowden, la NSA a créé plus d’une dizaine de techniques différentes pour injecter des malwares, toutes logiquement regroupées sous le terme « Quantum Theory ». Et ce système commence à être tellement bien huilé qu’il permet à la NSA de passer de quelques centaines « d’implants » (i.e. malwares installés) à plusieurs millions, comme le précise un autre document confidentiel.

Quant aux malwares eux-mêmes, ils sont évidemment très sophistiqués et dotés de noms toujours aussi exotiques : « Captivated Audience » enregistre les conservations par le microphone ; « Gumfish » enregistre l’utilisateur par la webcam ; « Foggy Bottom » siphonne les logs et les mots de passe ; « Salvage Rabbit » extrait des données depuis des disques flash USB, etc. Bref, la NSA s’est dotée d’une véritable usine du hack.

Source:

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.