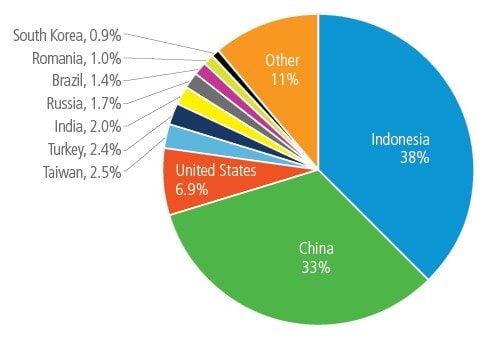

Surprise, la Chine n’est plus en tête de la liste des pays sources d’attaques informatiques. Selon le dernier rapport de la société Akamai, c’est l’Indonésie qui occupe désormais cette triste place. Ainsi, au second trimestre 2013, 38 % des attaques informatiques sont venus de cette contrée. La Chine arrive en deuxième position, avec 33 %, suivie loin derrière par les Etats-Unis avec 6,9 % des attaques. Indonésie et Chine représentent, à eux deux, 71 % des attaques.

Le fait que l’Indonésie est la principale source d’attaques informatiques ne veut pas dire que ce pays abrite également la plupart des hackers qui les ont lancées. En effet, les cybercriminels peuvent avoir déclenché leurs attaques de n’importe où, l’Indonésie ne servant finalement que de « plateforme technique », de catapulte délocalisée. Pourquoi ce pays plus qu’un autre ? Difficile à dire. L’Indonésie est actuellement l’un des pays où le haut débit de développe le plus vite. Cette croissance rapide ouvre peut être opportunités intéressantes aux hackers du monde entier.

Dans son rapport, Akamai note également une forte croissance des attaques par déni de service distribué (DDoS). Au deuxième trimestre, la société en a dénombré 318, ce qui correspond à une augmentation de 54 % par rapport au premier trimestre. Si ce taux de croissance perdure durant les prochains trimestres, Akamai prévoit un fort impact sur l’Internet en général, dans la mesure où ces attaques s’appuient sur des botnets et qu’elles consomment beaucoup de bande passante.

Le secteur le plus touché par les attaques DDoS est celui des grandes entreprises : banques, assurances, services, etc. Les sociétés du commerce de détail sont également en ligne de mire des attaquants.

Lire aussi:

Comment éviter les attaques DDoS, le 21/08/2013

La Chine accuse des hackers américains d’attaques incessantes, le 01/03/2013

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.