vous utilisez le réseau d’anonymisation Tor ou le système d’exploitation sécurisé Tails Linux – ou que vous vous êtes simplement connectés sur les sites web de ces logiciels – sachez qu’il y a de grandes chances que la NSA vous ait désormais en ligne de mire et tagué comme un « extrémiste ». C’est ce que viennent de révéler les sites d’information allemands ARD et WDR, qui ont mis la main sur une partie du « code source » de XKeystore, le fameux moteur de recherche de la NSA.

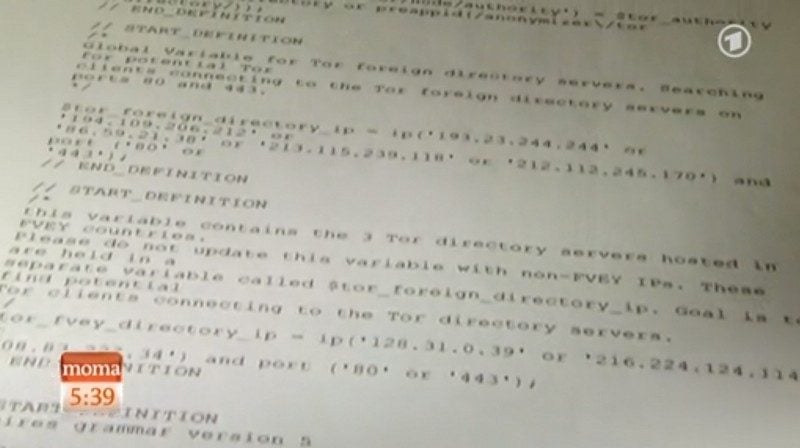

Dans un reportage vidéo, on découvre en effet des lignes de code (qui font plutôt penser à un fichier de configuration) dont le but manifeste est de « rechercher des utilisateurs potentiels de Tor » et de les « identifier ». Mais ce n’est pas tout. Le même type de marquage est effectué pour les visiteurs du site web de Tor. Il suffit de s’y rendre sans avoir installé le logiciel, et hop, on est fiché par la NSA. Idem pour Tails Linux. Une simple recherche Google sur ce système d’exploitation suffit pour se retrouver dans les bases de données de l’agence de surveillance. Quant au terme « extrémiste », il est utilisé par l’auteur du code dans un champ commentaires pour désigner toutes ces personnes qui ont le toupet d’utiliser ces logiciels d’anonymisation.

Comment les utilisateurs de Tor sont-ils identifiés concrètement ? Le code montre que les agents américains inspectent notamment les connexions aux serveurs racines de Tor, à savoir les « directory authority servers ». Ces derniers permettent à un utilisateur Tor de télécharger la liste de tous les nœuds Tor.

Ces « directory servers » ne sont pas nombreux, il en existe qu’une poignée dans le monde. Dans le code, on en dénombre huit répartis en deux groupes. Le premier est celui des « foreign directories », c’est-à-dire des serveurs situés à l’étranger, en occurrence l’Allemagne (qui en compte deux dont un géré par les hackers du CCC), l’Autriche, les Pays-Bas et l’Ukraine. Le second groupe est baptisé « fvey directories » et désigne les serveurs situés dans les pays de l’alliance Five Eyes. Dans le cas présent, ils sont tous aux Etats-Unis (1 à Boston, 2 en Californie). Cette répartition dans le code n’est pas étonnante, car la NSA distingue dans son espionnage les citoyens des pays de l’alliance Five Eyes et les autres.

Même le contenu des emails est analysé

Le code montre également que le marquage des utilisateurs se fait soit à partir des connexions SSL vers le site « bridges.torproject.org », soit à partir des emails envoyés vers « [email protected] ». Ce sont en effet les deux méthodes pour récupérer la liste des nœuds Tor. Au passage, on remarque que Xkeyscore permet de scanner le contenu d’un email, comme le montre la commande « email_body (‘https://bridges…. ».

Source :

ARD/WDR (en allemand)

Lire aussi :

Notre dossier Edward Snowden, un an après

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.