Communiquer de manière anonyme par Internet est loin d’être simple, en raison des nombreuses métadonnées qui accompagnent chaque échange. Le logiciel Tor tente de brouiller les pistes en faisant passer les communications par une série de serveurs qui chiffrent et déchiffrent le message en cascade. Mais plusieurs études publiées ces dernières années suggèrent qu’un acteur global tel que la NSA pourrait retrouver l’identité des utilisateurs par des techniques d’analyse et de manipulation de trafic.

C’est pourquoi quatre chercheurs du MIT viennent de présenter « Vuvuzela », un nouveau système de messagerie censé mettre toutes les communications à l’abri, y compris des oreilles de la NSA. « Le fonctionnement de Tor suppose qu’il n’existe pas d’acteur capable de surveiller tous les liens Internet. De nos jours, cette hypothèse n’est peut-être plus aussi bonne, explique Nickolai Zeldovich, l’un des chercheurs qui participe au projet Vuvuzela, sur le site du MIT. Tor suppose également qu’un acteur malveillant ne soit pas capable de contrôler un grand nombre de nœuds du réseau. Nous pensons qu’il existe peut-être aujourd’hui des acteurs capables de compromettre la moitié des serveurs [de Tor]. »

Du faux trafic pour noyer le poisson

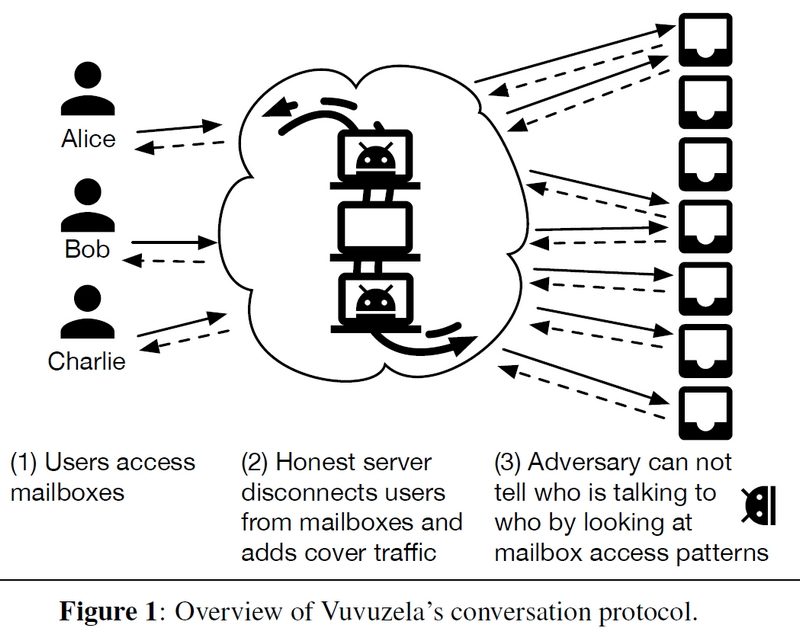

Pour garantir un plus grand anonymat, Vuvuzela combine plusieurs techniques et protocoles. Comme avec Tor, un message envoyé passera par une cascade de serveurs de transit qui vont successivement ajouter une couche de chiffrement. Mais au lieu de ressortir vers le destinataire, le message atterrit sur l’un des multiples serveurs qui font office de « boîte aux lettres morte » (« dead drop ») sur lesquels les interlocuteurs viennent déposer et recueillir leurs messages.

Pour brouiller encore plus les pistes, ces boîtes aux lettres s’échangent régulièrement les messages qu’ils hébergent. Par ailleurs, les protocoles de Vuvuzela noient le poisson en générant constamment du faux trafic, que ce soit entre les serveurs de transit et les boîtes aux lettres ou entre les utilisateurs et les serveurs de transit. Ce faux trafic crée suffisamment de « bruit » pour rendre toute surveillance impossible.

Ainsi, d’après les chercheurs, les échanges par Vuvuzela seraient sécurisés même si tous les serveurs de transit sont compromis sauf un. Cela suppose, évidemment, que les terminaux client ne soient pas compromis non plus.

Autre avantage : Vuvuzela fonctionne avec un grand nombre d’utilisateurs. Les chercheurs ont testé leur système sur des serveurs virtuels d’Amazon Web Services, en simulant jusqu’à 2 millions d’utilisateurs. Mais attention, c’est lent : la latence varie entre 30 et 60 secondes et le débit se situe autour de 15.000 messages par seconde.

Ces performances sont faibles au regard des systèmes de messagerie usuels, mais c’est acceptable pour des situations où la sécurité joue un rôle très important. Il faudrait maintenant passer à l’étape suivante, créer une implémentation réelle de Vuvuzela. Le code du projet est open source et disponible sur GitHub.

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.