Pour les dirigeants de Meta, la coupe est visiblement pleine. Confrontés à un groupe de pirates hyperactifs et spécialisés dans l’hameçonnage, ils ont décidé de porter plainte devant un tribunal de Californie. Il faut dire que les hackers ont poussé le bouchon un peu loin. Usurpant joyeusement l’identité des différentes marques de Meta, ils ont créé plus de 39 000 faux sites web en l’espace de trois ans. Disponibles en différentes langues, ces copies conformes n’avaient qu’un seul but : inciter l’utilisateur à renseigner son identifiant et son mot de passe. C’est le coup classique, mais à un niveau industriel.

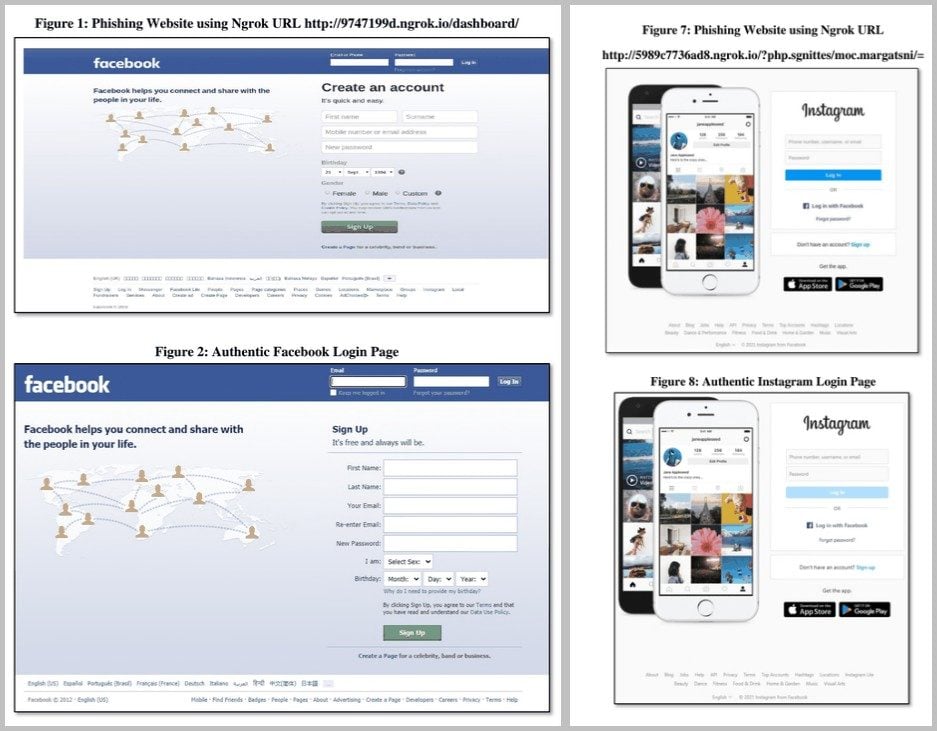

Récupéré par The Verge, l’acte d’accusation donne des détails sur le mode opératoire des pirates. Afin de brouiller les pistes, ces derniers utilisaient le service proxy « Ngrok », qui permet d’exposer des services web par le biais d’un tunnel sécurisé. À l’origine, ce service a été créé pour les développeurs afin qu’ils puissent facilement tester des applications web en toute sécurité, sans avoir à se soucier de paramétrages réseau. Pour les pirates, ce service a un double avantage. Ils peuvent ainsi camoufler la localisation réelle de leurs serveurs web malveillants et ils n’ont pas besoin de créer et gérer de noms de domaine, car toutes les URL appartiennent à Ngrok et se terminent par « ngrok.io ». En souscrivant à l’offre payante, ils peuvent même personnaliser ces URL et rendre la tromperie plus efficace. Voici un exemple réel : facebook.in.ngrok.io.

A découvrir aussi en vidéo :

Meta a alerté Ngrok qui a suspendu des milliers d’URL malveillantes. Reste à savoir si cette action en justice a un quelconque espoir de réussir. Personne ne sait qui est l’œuvre de cette énorme campagne de phishing. Les faux sites étaient probablement hébergés chez un prestataire « bulletproof » sous une fausse identité. Il sera difficile de remonter les pistes. Mais qui ne tente rien n’a rien.

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.