L’éditeur NSO, qui fournit le terrible logiciel de surveillance Pegasus, a plus d’un tour dans son sac. Par le passé, on savait que cet éditeur israélien s’appuyait sur les messageries instantanées pour aider ses clients à délivrer leur code empoisonné. La cible reçoit un lien qui, s’il clique dessus, transporte la cible vers un site web piégé qui va installer le malware.

Amnesty International vient maintenant d’épingler NSO dans une nouvelle affaire qui montre une technique beaucoup plus sophistiquée et discrète : l’injection réseau. L’homme qui en a fait l’expérience récemment est Omar Radi, un journaliste marocain et défenseur des droits l’homme. D’après le rapport d’Amnesty, son iPhone a été la cible d’au moins trois attaques par injection en 2019.

Utilisateur piégé, sans même cliquer

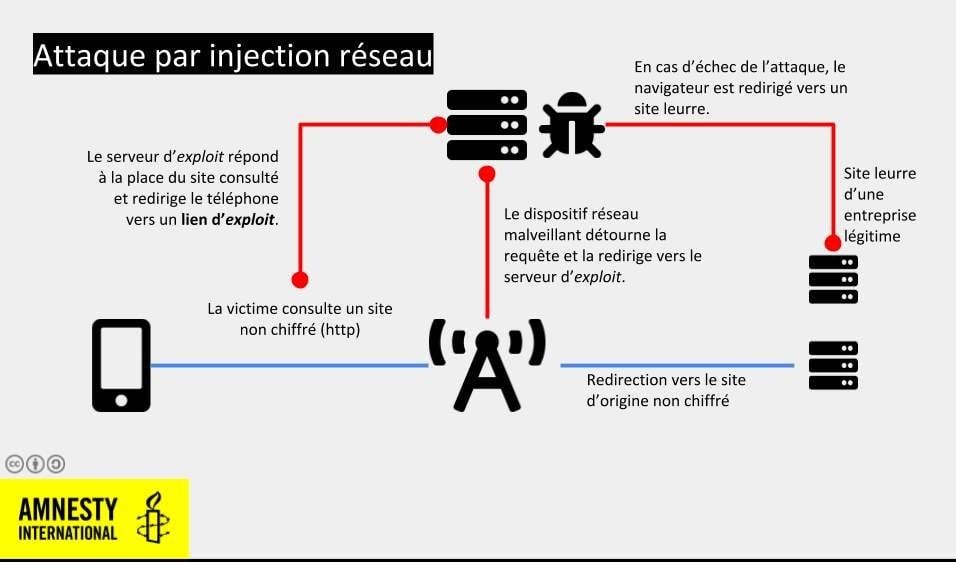

Dans une telle opération, l’utilisateur n’a pas besoin de cliquer sur un lien. La redirection est automatique, à condition que l’appareil se connecte à un site web non chiffré, c’est-à-dire accessible en HTTP et non en HTTPS. Un dispositif d’interception de type « Man in the middle » va alors modifier ces requêtes à la volée pour aiguiller la cible vers le site piégé qui diffuse le malware.

Selon Amnesty, il existe deux moyens pour réaliser une telle interception. La première est de placer de fausses stations de base à proximité de la cible, avec une puissance d’émission suffisamment forte pour que le téléphone privilégie ces antennes plutôt que celles de son opérateur. La seconde est d’agir directement auprès de l’opérateur, ce qui suppose l’intervention d’un service d’État.

Dans le cas d’Omar Radi, on ne sait pas quelle technique a été utilisée. Les deux sont possibles, car NSO ne commercialise son logiciel qu’aux forces de l’ordre qui peuvent avoir les moyens de passer par un opérateur pour réaliser des écoutes ou demander une assistance technique. Omar Radi n’est pas le seul Marocain à avoir été piégé de la sorte. Les militants Maati Monjib et Abdessadak El Bouchattaoui ont également subi des attaques par injection réseau.

Pour Amnesty, c’est le preuve que NSO continue de travailler avec le gouvernement marocain. Visiblement, l’éditeur ne semble pas beaucoup se préoccuper du côté éthique de la chose.

Source: Amnesty International

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.