Dorénavant, les ingénieurs du Centre national d’Etudes Spatiales (CNES) de Toulouse ont intérêt à vérifier deux fois avant d’ouvrir l’email d’une personne qu’ils ne connaissent pas. Car cette institution de recherche et développement figure parmi les cibles d’une unité chinoise de cyberespionnage. C’est ce que vient de révéler la société américaine CrowdStrike, dans un rapport publié lundi 9 juin.

Parmi les emails vérolés qui arrivaient à Toulouse figurait, par exemple, cette annonce publicitaire pour un cours de yoga, promouvant une « méthode universelle pour mieux se connaître (…) et connaître l’Univers et les Dieux, comme le recommandait Socrate! ». L’objectif est que l’utilisateur ouvre le document Word. Le poste de travail se retrouve alors infecté par un cheval de Troie qui fournira aux hackers un contrôle à distance de la machine.

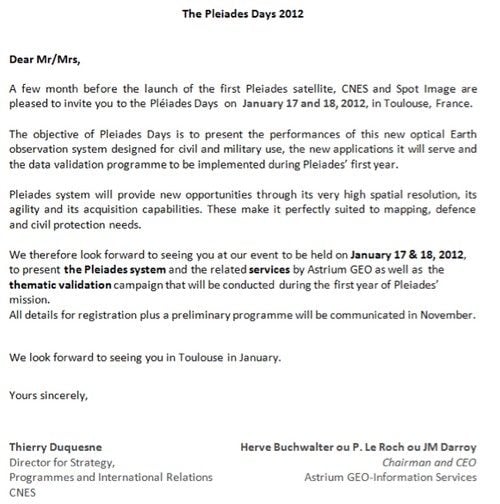

Les fausses invitations figurent également parmi les leurres favoris des hackers chinois. Ainsi, ces derniers ont usurpé l’identité de Thierry Duquesne, directeur de la stratégie au CNES, pour diffuser des fausses invitations à un évènement baptisé « The Pleiades Days ». Celui, d’ailleurs, existe vraiment et s’est déroulé en 2012 et 2014.

En ciblant des membres de l’industrie spatiale, les militaires chinois cherchent, selon CrowdStrike, à « obtenir des secrets économiques ou de brevets liés aux technologies du secteur de la défense » dans le but de « surveiller l’espace, de détecter et d’intercepter les communications par satellite ». Les Français ne sont d’ailleurs pas les seuls à se retrouver dans les mailles des filets chinois. Les organisations européennes et américaines sont également en ligne de mire.

L’unité en question opèrerait depuis au moins 2007 et serait basée à Shanghai. Crowdstrike est parvenu, via ces fausses adresses de courriels, à remonter jusqu’au blog d’un homme de 35 ans, nommé Chen Ping, qui affirme travailler pour « l’armée/la police » et qui publie sur son blog des photos apparemment de lui, participant à des exercices militaires ou vêtu d’un uniforme en train de célébrer un anniversaire arrosé. La société a relié ses activités à l’unité chinoise 61486, localisée dans un immeuble du nord-ouest de Shanghai.

Ce groupe vient s’ajouter à l’unité 61398, accusée par la société de sécurité informatique Mandiant d’avoir employé des milliers de salariés pour dérober les secrets de pays étrangers. Un grand jury américain a inculpé en mai cinq de ses officiers pour avoir, entre 2006 et 2014, volé des secrets économiques d’entreprises américaines spécialisées dans l’énergie nucléaire ou solaire, et dans la métallurgie.

La Chine avait alors convoqué l’ambassadeur des Etats-Unis et accusé Washington « d’hypocrisie », après que l’ancien consultant de l’agence américaine NSA Edward Snowden eut révélé l’ampleur de l’espionnage mené par les Etats-Unis.

Lire aussi :

Quand les hackers chinois se font passer pour Carlos Ghosn, 26/05/2014

Source :

Rapport d’analyse de CrowdStrike

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.