Un employeur a parfaitement le droit de surveiller les communications internet de ses salariés quand ils sont au travail. Ce principe juridique vient d’être confirmé par la Cour européenne des droits de l’homme, dans l’affaire d’un jeune ingénieur roumain licencié en 2007 pour avoir utilisé à titre personnel un compte de Yahoo Messenger dédié au service après-vente. C’est en analysant les flux web que son employeur a pu mettre le doigt sur ces conversations privées.

A l’époque, les flux de Yahoo Messenger n’étaient pas encore chiffrés en TLS/SSL, comme c’est le cas aujourd’hui. Pour autant, utiliser des connexions web chiffrées – un petit cadenas apparaît alors dans le champ d’adresse du navigateur – ne permet pas non plus d’être à l’abri d’un patron Big Brother, car beaucoup d’entreprises disposent désormais d’un dispositif un peu spécial appelé « proxy web » ou « proxy SSL ».

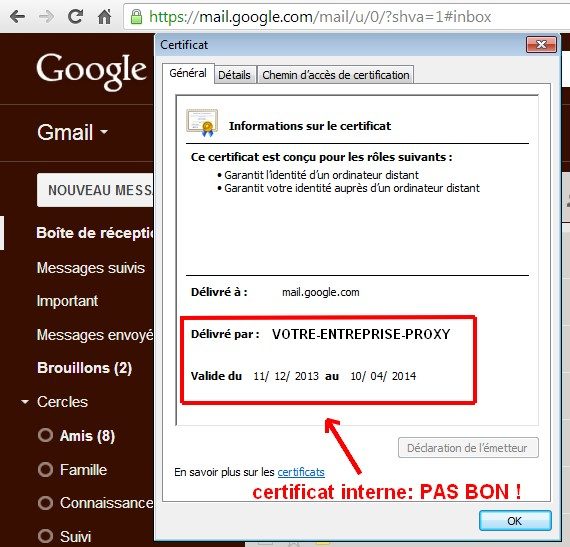

Sous ce nom un peu barbare se cache un appareil capable d’intercepter et de déchiffrer n’importe quelle connexion SSL générée depuis le réseau interne par le biais de certificats de chiffrement à usage interne. Résultat : l’ensemble du flux – y compris les mots de passe, les mails confidentiels et les numéros de carte bancaire – passe en clair et peut être stocké sur un serveur de l’entreprise. Avant de sortir du réseau local, il est chiffré à nouveau avec un certificat public. La dissimulation est (presque) parfaite.

Le cadenas vous renseignera

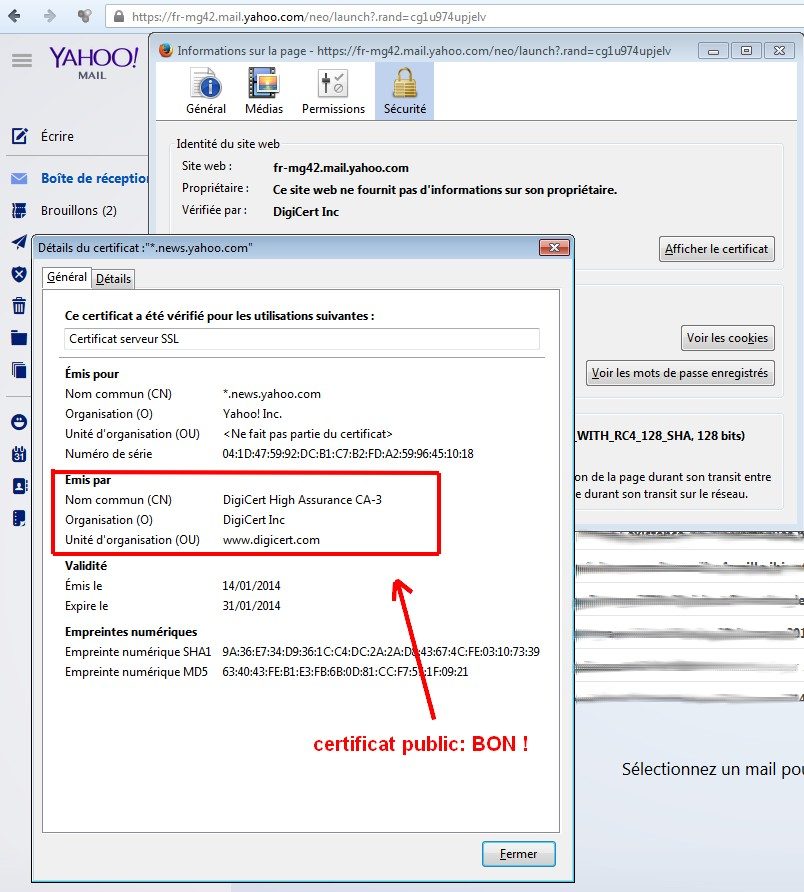

Pour vérifier si votre entreprise dispose d’un tel système, c’est simple : regardez le certificat utilisé par votre navigateur lorsque la connexion est en SSL. Concrètement, il suffit de cliquer sur le cadenas qui s’affiche à côté de l’URL. Une fenêtre pop-up s’ouvre alors, permettant d’accéder aux informations du certificat de chiffrement. En fonction du navigateur, il faut alors cliquer soit sur « Afficher les certificats » (Internet Explorer), sur « Connexion » > « Informations relatives au certificat » (Chrome) ou sur « Plus d’informations… » > « Afficher le certificat » (Firefox).

Enfin, il faut ensuite vérifier qui a émis le certificat en question (« Délivré ou émis par… »). Si vous identifiez le nom de votre entreprise, c’est qu’il s’agit d’un certificat interne, donc bidon. C’est la preuve que votre employeur déchiffre vos flux SSL. Si vous ne voyez rien de suspect, vérifiez que la société émettrice est bien une autorité de certification ayant pignon sur rue, en faisant une recherche sur Google. Si vous ne trouvez rien, il s’agit probablement d’un certificat interne, donc bidon également.

Si votre employeur déchiffre vos flux SSL, faut-il s’en inquiéter ? Pas forcément. Dans de nombreux cas, les flux sont déchiffrés afin de détecter des virus et autres malwares. Les données personnelles ne sont pas regardées par une tierce personne, ni stockées quelque part. Donc tout va bien. Mais dans d’autres cas, le proxy SSL est utilisé pour savoir si des documents confidentiels ne partent pas vers l’extérieur ou pour identifier des téléchargements illégaux (musique, séries TV, porno). Dans ce cas, mieux vaut donc s’abstenir. Ou utiliser une connexion 3G/4G pour vous connecter.

C’est légal, mais encadré

Il faut savoir que l’employeur a le droit, à priori, de déchiffrer vos flux SSL. En revanche, il n’a pas le droit de regarder vos données personnelles, car cela relève du droit à la correspondance privée. La nuance est subtile. « L’employeur peut déchiffrer et même stocker les flux. Mais s’il veut y accéder, il doit faire appel à un tiers assermenté », explique Hubert Bitan, avocat spécialisé dans les nouvelles technologies. Dans tous les cas, l’employeur devra forcément faire une déclaration à la CNIL, car il manipule des données personnelles. Par conséquent, un salarié pourra toujours saisir la CNIL en cas de doute, histoire de vérifier si son patron est bien dans les clous. Dans le cas inverse, il peut risquer une grosse amende, voire même la prison (articles 226-15 et 226-16 du Code pénal).

Les « proxy SSL » ont récemment fait parler d’eux au ministère des Finances. En effet, l’administration a été épinglée en décembre dernier pour avoir utilisé à tort un certificat public délivré par l’ANSSI, révélant en même temps la présence de proxy SSL. Apparemment, il s’agissait d’une « erreur humaine »…

Lire aussi :

Comment le ministère des finances espionne le trafic web de ses collaborateurs, le 11/12/2013

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.