Annoncé en milieu de semaine dernière, LinkedIn Intro se présente comme un petit tour de force technologique qui permet au réseau social professionnel de s’immiscer très intelligemment, sur iOS, dans les boîtes aux lettres des utilisateurs qui le souhaitent. L’objectif étant de leur permettre de savoir instantanément qui sont les personnes qui leur envoient des mails.

Malin comme Rapportive

Dans les faits, une petite barre d’information se glisse entre le sujet du mail et son début. Elle contient une photo du destinataire – celle qui figure sur le profil LinkedIn de l’expéditeur -, son titre et un court résumé de ses postes passés. Résumé qu’il est possible d’afficher plus complètement d’une pression du bout du doigt. On voit alors quelques informations complémentaires, comme le blog éventuel de cette personne. Si ce principe vous rappelle le plugin Rapportive, pour Firefox, Chrome, Safari, et Mailplane, ne soyez pas étonné, c’est simplement que ce sont les mêmes personnes qui ont monté ces deux projets. La start-up derrière Rapportive a été rachetée par LinkedIn en février 2012.

Comme une attaque

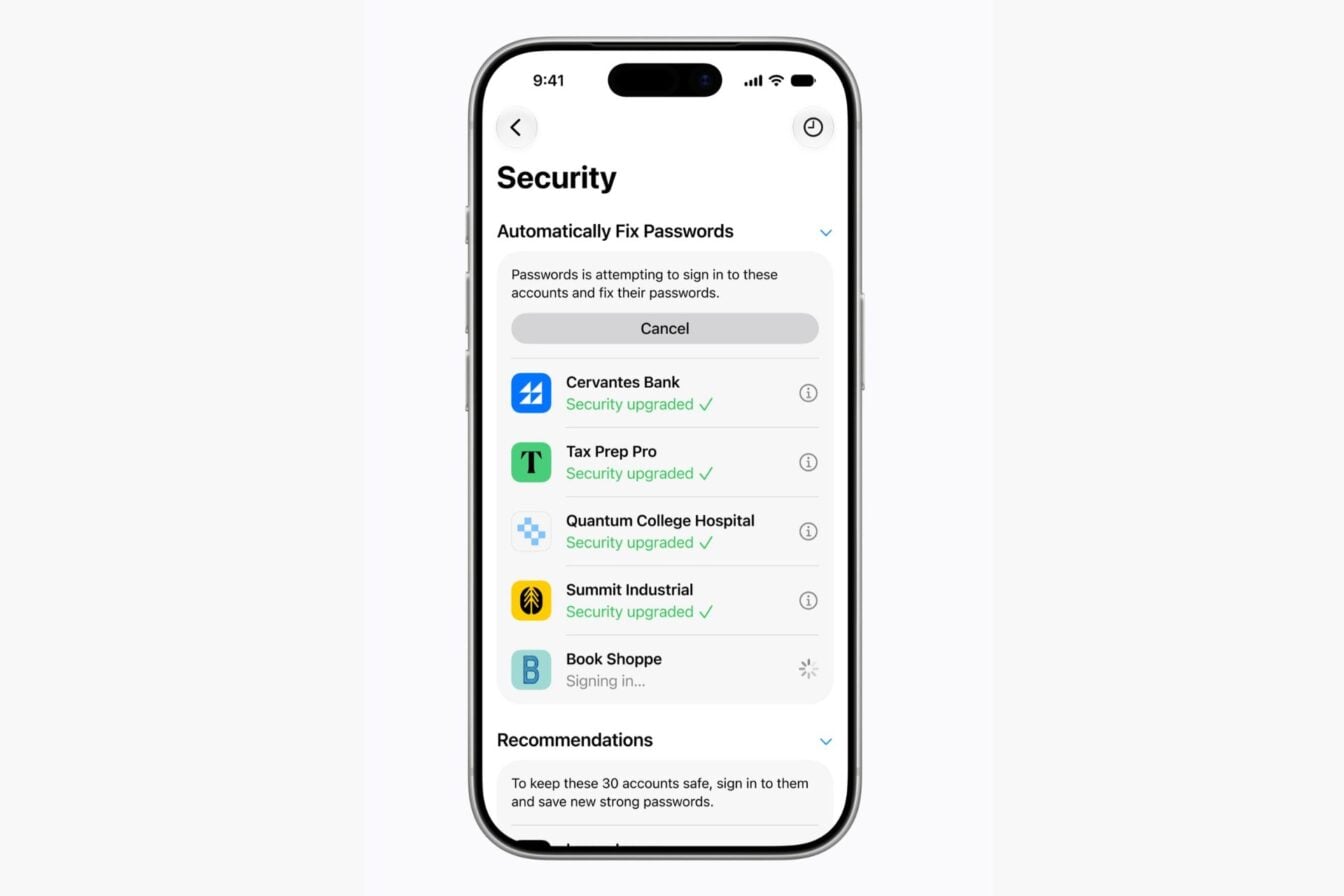

Pour réussir à glisser le pied et la tête dans la porte de l’application Mail, d’iOS, il a fallu faire preuve de finesse et d’intelligence. Comme l’explique un post sur le blog des développeurs de LinkedIn, intitulé : LinkedIn Intro : Doing the Impossible on iOS, soit Linked Intro : réussir l’impossible sur iOS. Impossible ou presque, car la réputation d’Apple concernant le contrôle de ses applications n’est pas un vain mot.

Quoi qu’il en soit, et pour schématiser, il a fallu que LinkedIn contourne quatre obstacles. Le premier, loin d’être anodin, passe par l’obligation d’interposer un serveur IMAP entre celui du service de messagerie électronique et l’utilisateur. Autrement dit, on interrompt le transfert sécurisé des mails, donne les clés de son compte à LinkedIn, qui injecte dans le mail le code nécessaire à l’affichage des informations requises. Si cela vous rappelle une attaque de type Man in the Middle, c’est normal, le principe est identique.

Le deuxième point concerne la possibilité d’affichage dynamique des informations, quand l’utilisateur fait en sorte que la barre s’étende et affiche davantage de données. Les développeurs de LinkedIn ont dû ruser. Il est impossible, pour des raisons de sécurité d’exécuter des JavaScript dans Mail, l’application d’Apple. Il a donc fallu trouver une autre solution : recourir au CSS et à une fonction (:hover), qui permet cette forme d’interactivité quand on « tape » et « double tape » sur un lien, ce qu’est en définitive la petite barre d’informations.

Contournez les restrictions de Mail

Troisième point, la nécessité d’afficher une information mise à jour en fonction du contexte. En l’occurrence, il s’agit pour LinkedIn d’indiquer si vous êtes connecté ou non à la personne qui envoie le mail. Vous pouvez ne pas l’être quand vous recevez le courriel la première fois mais l’être lorsque vous le relisez ultérieurement. Pour réussir à avoir une zone mise à jour, les développeurs de LinkedIn ont eu recours à un iframe. Ce cadre peut alors afficher le bouton d’ajout de connexion, le fait qu’une invitation est en cours ou qu’enfin, vous êtes connecté. Malin.

Simplifier la configuration

Le dernier point n’est pas des moins bluffants. Il s’agit de faciliter la vie des utilisateurs en leur évitant d’avoir à configurer le serveur proxy IMAP. Pour supprimer cet obstacle, LinkedIn utilise une des fonctions d’iOS, les Profils de configuration, qui permettent de définir des réglages rapidement sur une flotte d’iPhone, par exemple.

Une grande souplesse mais également un grand risque. Car, même si on met de côté quelques pratiques passées où LinkedIn ne s’est pas comporté très honnêtement et si les développeurs indiquent respecter « le fait que vos mails contiennent des informations très sensibles et personnelles », et vouloir faire tout ce qu’ils peuvent pour que leur sécurité soit assurée, des questions se posent.

Passif et question de sécurité

« Je suis ahuri », déclarait ainsi Richard Bejtlich, responsable de la recherche en sécurité de la société Mandiant, qui a fait parler d’elle notamment en sortant un rapport démontrant qu’une unité militaire chinoise était à l’origine de cyberattaques contre les Etats-Unis. « Je ne peux pas croire que quelqu’un ait pu penser que c’était une bonne idée », continuait-il, interrogé par le New York Times.

Il met ainsi en avant le fait que l’interposition d’un serveur IMAP entre le périphérique iOS et le serveur de mail originel est un très dangereux. Surtout si les mails « interceptés » sont des mails professionnels à caractère un tant soit peu confidentiel.

Car, même si LinkedIn a indiqué, depuis les premières récriminations contre sa solution, qu’elle sécurisait les mails transmis, il n’en demeure pas moins que pour pouvoir intégrer du code dans ces courriels, il lui faut les déchiffrer et les rechiffrer ensuite. Sans compter que le réseau social professionnel a déjà été victime de hackers et que des millions de comptes utilisateurs, 6,5 millions pour être précis, avaient été ainsi compromis.

C’est donc à chacun de faire le choix entre deux voies totalement inconciliables, en l’occurrence : la commodité d’un service d’un côté, la sécurité de ses données de l’autre… LinkedIn, pour l’instant, malgré les vives réactions de la communauté des ingénieurs en sécurité informatique ne semble pas prévoir de faire machine arrière.

A lire aussi :

Accusé de piratage de données, LinkedIn se défend sur son blog – 23/09/2013

Trop belle pour être informaticienne, a estimé LinkedIn – 07/08/2013

Sources :

L’annonce de LinkedIn

L’explication technique derrière LinkedIn Intro

New York Times

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.