Voilà ce qu’on peut appeler une entrée fracassante. En l’espace de quelques jours, les hackers sud-américains du groupe Lapsus$ se sont fait un nom sur la scène internationale du piratage, en publiant des gigaoctets de données confidentielles et de codes sources de deux géants high-tech, à savoir Nvidia et Samsung.

Dans les deux cas, les données publiées créent des risques importants pour les internautes. Dans l’archive de Nvidia figuraient des certificats permettant de signer des drivers pour Windows, ce que d’autres pirates exploitent depuis allègrement.

Au passage, nous avons pu découvrir que le système d’exploitation de Microsoft ne prend pas en compte les listes de révocation pour ce type de certificats. Une faille grossière dont l’existence même est difficile à comprendre.

Dans le cas de Samsung, c’est pire. Parmi les données publiées figurent des codes sources particulièrement sensibles, liés au logiciel de sécurité Knox, à l’authentification biométrique, aux interfaces de programmation du coffre-fort cryptographique TrustZone, aux bootloaders, aux serveurs d’authentification, etc.

« Le fait d’avoir accès au code source facilite la recherche de failles de sécurité. Et c’est exactement ce que les hackers vont faire désormais », estime Philippe Rondel, architecte sécurité et cyber-évangéliste chez Check Point.

Sachant que Samsung représente actuellement 19 % du nombre mondial de smartphones vendus, le risque est donc majeur. Une faille trouvée dans ces codes sources peut affecter des centaines de millions d’utilisateurs.

A découvrir aussi en vidéo :

Pour autant, la réaction de Samsung a été particulièrement neutre.

« Selon notre analyse initiale, la violation implique du code source relatif au fonctionnement des appareils Galaxy, mais n’inclut pas les informations personnelles de nos clients ou employés. Actuellement, nous ne prévoyons aucun impact sur nos activités ou nos clients », pouvait-on lire dans un communiqué.

Circulez, il n’y a rien à voir.

Si les pirates de Lapsus$ ont publié toutes ces données, c’est probablement parce que les victimes n’ont pas voulu payer de rançon.

« C’est assez compréhensible, car il devient de plus en plus dur pour une grande entreprise internationale de payer des rançons. Les lois américaines deviennent de plus en plus dissuasives de ce point de vue, et les assureurs couvrent de moins en moins ce type de dépense », explique Philippe Rondel.

Par ailleurs, le groupe n’était pas encore très connu et les victimes ne l’ont peut-être pas pris au sérieux. En effet, il n’était jusqu’à présent que sur le radar de quelques experts.

« En réalité, ils existent depuis 2020, mais leurs cibles étaient plus petites et leurs opérations se limitaient à l’espace lusophone. Visiblement, ils ont gagné en confiance et en compétence pour pouvoir s’attaquer désormais à de très grosses cibles », souligne l’architecte sécurité.

Compromission d’un accès VPN

Quoiqu’il en soit, Lapsus$ détonne dans le paysage de l’extorsion informatique. Ces pirates ne semblent pas être intéressés par le développement d’un ransomware, mais privilégier le vol de données. Comment ils arrivent à leurs fins n’est pas encore très clair. Dans le cas de Samsung, aucune information technique n’a filtré.

Dans le cas de Nvidia, les cybermalfrats ont expliqué avoir pu accéder au système d’information par l’intermédiaire du compte VPN d’un employé. Ils auraient alors rapidement obtenu les privilèges administrateurs et seraient restés tranquillement dans le réseau de l’entreprise pendant environ une semaine, le temps de siphonner un maximum de données intéressantes.

Toutefois, la discrétion n’est pas toujours de mise chez Lapsus$. Début janvier, les pirates ont réussi à s’introduire dans le système d’information du groupe de médias Impresa.

Ils en ont profité pour publier un message sur les sites Web du groupe et réclamer ouvertement une rançon. Le mois précédent, c’était au tour du ministère de la santé du Brésil de voir ses serveurs à l’arrêt et son site Web défiguré avec un message de menace. Les pirates auraient copié puis effacé des données internes. « Si vous voulez retrouver vos données, contactez-nous », pouvait-on lire dans le message.

Un sondage pour désigner la prochaine victime

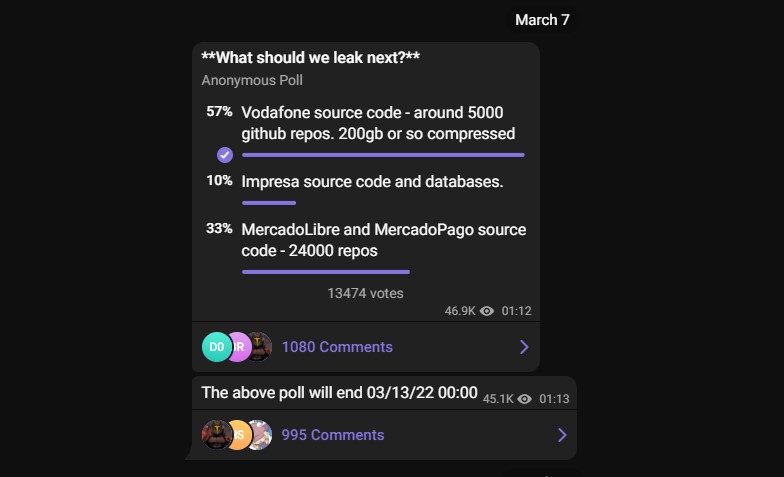

D’autres entreprises très en vue seraient tombées dans les griffes de Lapsus$, comme l’opérateur Vodafone ou l’éditeur e-commerce MercadoLibre.

Les deux entreprises figurent aux côtés d’Impresa dans un sondage publié sur Telegram intitulé « Que devons-nous faire fuiter maintenant ? ».

MercadoLibre a d’ores et déjà confirmé le piratage. Des codes sources et les données de 300 000 utilisateurs seraient bien dans la nature. Du côté de Vodafone, les investigations sont encore en cours. Lapsus$ menace de publier environ 200 Go de données compressées relatives à des codes sources de l’opérateur. D’après le sondage en cours, il y aura peu de surprise : c’est bien Vodafone qui sera le prochain sur la liste.

Les méthodes de communication de Lapsus$ sont également très particuliers. On était habitué des listes de victimes et des minuteurs en guise d’ultimatum, le tout publié sur un blog. Là, tout se passe dans un canal Telegram, dans une joyeuse anarchie, et avec des revendications peu orthodoxes. Vouloir forcer Nvidia à publier tous les codes sources de ses drivers — existants ou à venir — ne semble pas très sérieux.

« C’est un comportement de hackers à l’ancienne. Les pirates professionnels limitent généralement leur communication au strict nécessaire », estime Philippe Rondel.

Qu’ils soient de la vieille école ou pas, les membres de Lapsus$ ont réussi à attirer l’attention. Et visiblement ce n’est pas prêt de s’arrêter.

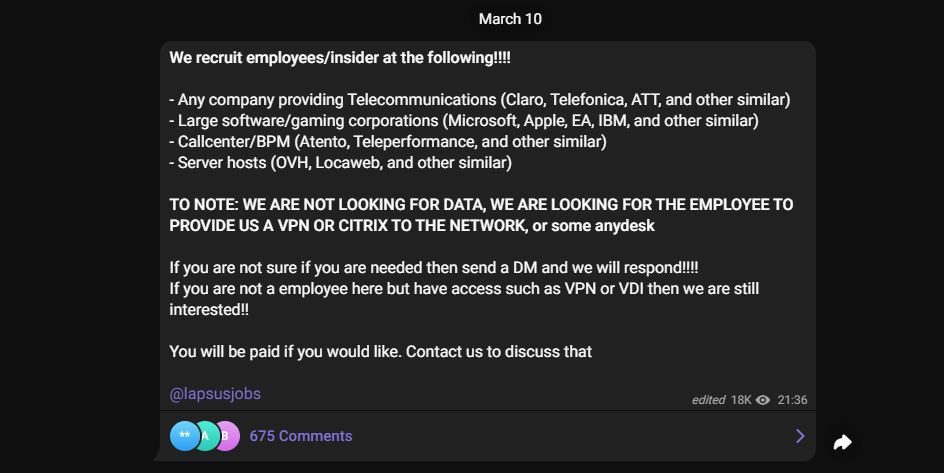

Aux dernières nouvelles, Lapsus$ cherche à recruter des taupes dans une série d’entreprises issues des télécoms, de l’édition de logiciels, des call centers ou de l’hébergement. Désormais, ils voient les choses en grand.

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.