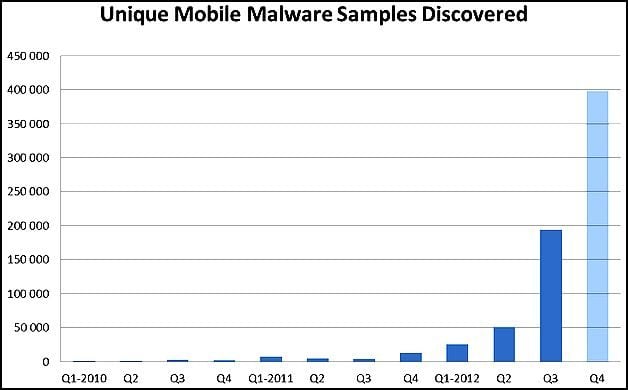

Phishing, chevaux de Troie, virus, vers, malwares… les menaces du monde informatique se déplacent vers les outils mobiles, téléphones et tablettes. Pour le spécialiste de la sécurité McAfee, les téléphones portables vont être la cible d’attaques de plus en plus sophistiquées en 2013. Si on connaît depuis plusieurs années les appels ou SMS de numéros surtaxés qui poussent le propriétaire du mobile à rappeler et à dépenser ainsi sans compter, les attaques se multiplient et deviennent plus complexes.

Grâce aux données collectées par son système de surveillance mondial Global Threat Intelligence (GTI), McAfee Labs a surtout identifié quatre nouvelles menaces auxquelles les utilisateurs de mobiles et de tablettes risquent d’être confrontés.

– Les applications à risque : les cybercriminels utilisent différentes techniques pour intégrer des applications infectées dans des sources de confiance. McAfee Labs a ainsi constaté que 75 % des applications infectées par un logiciel malveillant ont été trouvées sur la plate-forme de téléchargement Google Play. La base de données Zoo de McAfee recense plus de 700 000 programmes malveillants concernant les mobiles, dont 80 % sous Android. La rançon d’un système plus ouvert.

– Les activités sur le marché noir : les clients botnets, téléchargeurs et rootkits sont désormais des logiciels génériques vendus sur les marchés noirs dans le cadre de kits d’outils logiciels. Les cybercriminels les utilisent pour envoyer des SMS surtaxés et des liens frauduleux cliquables ou encore pour diffuser des spams, voler des données personnelles ou bancaires. La complexité de ces activités criminelles augmente de façon significative.

– Les attaques de type drive-by download : elles sont apparues pour la première fois sur les mobiles en 2012 et il est probable qu’elles augmentent cette année. Une attaque drive-by download consiste à installer secrètement un logiciel sur l’appareil d’un utilisateur. Une fois l’application ouverte, les criminels ont libre accès à l’appareil.

– Les attaques via la technologie Near Field Communication : en 2013, McAfee Labs prévoit une utilisation accrue de la technologie NFC par les cybercriminels, technologie utilisée dans les programmes de paiement ou pour les porte-monnaie électroniques sur mobile. Ce type de fraude utilise des vers malveillants qui se propagent par proximité.

« Les cybercriminels utilisent des moyens de plus en plus sophistiqués et donc, plus difficile à repérer, ce qui aboutit à des dommages plus importants et justifie donc un degré supérieur de sécurité et de vigilance de la part des utilisateurs », conclut François Paget, chercheur en menaces et membre fondateur du McAfee Labs.

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.