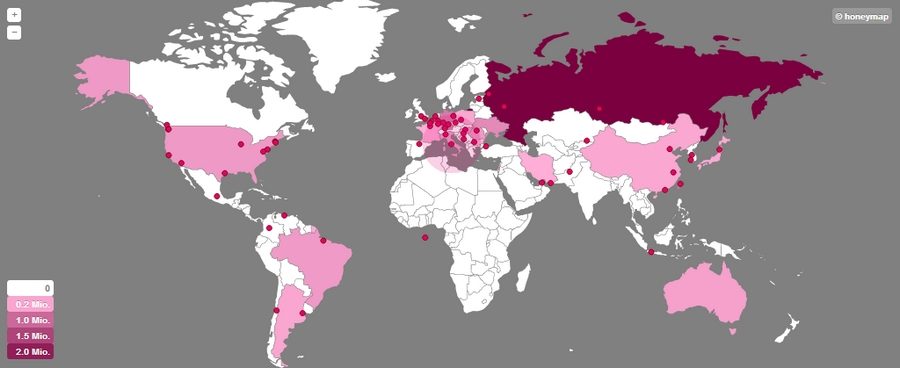

Face au déferlement des cyberattaques dans le monde, l’opérateur Deutsche Telekom vient de présenter, à l’occasion du salon Cebit à Hanovre, un site Internet qui visualise en temps réel les agressions numériques en cours. La page Web se présente sous la forme d’un tableau de bord avec, d’un côté, une grande carte du monde qui indique, sous forme de petites explosions, l’origine de chaque nouvelle attaque détectée. En fonction de la fréquence des cyberattaques, les pays source sont représentés avec une couleur rose plus ou moins foncée.

On apprend ainsi que la Russie est actuellement à l’origine de la plupart des cyberattaques dans le monde. Plus de 2,4 millions d’attaques ont été lancées depuis la fédération au mois de février, ce qui la place loin devant tous les autres pays. En deuxième position arrive Taïwan, avec « seulement » 907 102 attaques sur la même période.

La Chine, dont on parle souvent en ce moment, n’arrive qu’en 12e position. La France, avec 81 203 attaques, n’arrive même pas dans le TOP 15 des plus grands pays source, ce qui est plutôt une bonne nouvelle. La très grande majorité de toutes ces attaques ciblent les sites Web. Viennent ensuite les attaques sur les réseaux informatiques, les systèmes d’administration et les smartphones.

Des « pots de miel » pour attraper les virus

Comment ces données sont-elles récoltées ? Deutsche Telekom dispose d’un réseau de 90 « pots de miel ». Ce sont capteurs basés sur des logiciels tels que Dionaea ou Honeytrap qui simulent des terminaux vulnérables pour attirer les virus et autres logiciels malveillants. Ce type de carte n’est pas réellement nouveau. En octobre 2012, un groupe de chercheurs a créé le site HoneyMap, qui donne des informations similaires. Et qui place également la Russie loin devant les autres en tant que « pays attaquants ».

Mais attention : il ne faut pas confondre source et auteur. Ce n’est pas parce que la majorité des attaques proviennent de Russie que les cybercriminels qui se cachent derrière sont forcément des russes. Les auteurs peuvent très bien résider dans un autre pays.

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.