Un matériel puissant, un module photo performant, un prix relativement faible… les derniers modèles du fabricant chinois OnePlus ont tout pour plaire et, logiquement, se retrouvent parmi les meilleurs smartphones haut de gamme de nos tests. Mais ils ont aussi un problème : ils collectent beaucoup de données à notre insu. Beaucoup trop.

Ce lièvre a été levé par le chercheur en sécurité Christopher Moore. A l’occasion d’un concours de hack, il découvre que son OnePlus 2 envoie régulièrement d’étranges requêtes chiffrées en TLS vers un serveur utilisant le domaine open.oneplus.net. Grâce à une méthode d’interception de type Man-in-the-middle, il arrive à déchiffrer les requêtes. Surprise : il s’agit d’un tas de données télémétriques horodatées concernant les actions de l’utilisateur. Le téléphone indique, par exemple, quand l’écran est allumé et quand il passe en veille, quand il est déverrouillé et quand il est en charge. Mais aussi quand une application est utilisée et ce que l’utilisateur y fabrique !

Cet espionnage est d’autant plus problématique qu’il n’est pas anonyme. En effet, le téléphone collecte également un nombre impressionnant d’identifiants : numéro de série du téléphone, numéro de téléphone, IMEI, adresse MAC, IMSI, nom du réseau cellulaire, nom du réseau Wi-Fi. A partir de là, retrouver l’identité de l’utilisateur n’est plus très compliqué.

S’en prémunir n’est pas si simple

En cherchant un peu plus, le hacker découvre que cette collecte est réalisée au travers du service « OnePlus System Service », lui-même lancé par l’application système « OnePlus Device Manager ». Comment se débarrasser de ce mouchard ? Contacté par le chercheur, le service support de OnePlus n’a donné aucune information intéressante sur le sujet. Il lui a simplement suggéré « de vider le cache et de redémarrer », un conseil bateau, totalement hors de propos.

L’utilisateur peut toutefois forcer l’arrêt du service inquisiteur. Pour cela, il faut aller dans « Paramètres -> Applications », sélectionner « Afficher les processus système » dans le menu Hamburger, sélectionner « OnePlus System Service » et appuyer sur « Forcer l’arrêt ». Malheureusement, cette mesure n’est que temporaire. Au prochain redémarrage, le service sera de nouveau actif.

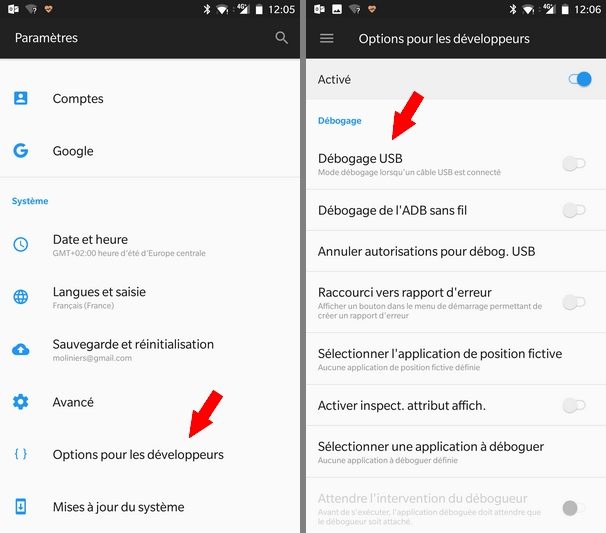

Pour le supprimer de manière définitive, il faut mettre les mains dans le cambouis et activer le mode développeur. Pour cela il faut aller dans « Paramètres -> A propos du téléphone » et taper sept fois sur « Numéro de build ». Ensuite, il faut aller dans « Paramètres -> Options pour les développeurs » et activer l’option « Débogage USB ».

Ensuite, il faut brancher l’appareil en USB sur une machine Linux, installer le logiciel Android Debug Bridge et taper les commandes suivantes :

adb start-server

adb shell

pm uninstall –k –user 0 net.oneplus.odm

Christopher Moore n’était pas le premier à remarquer cette collecte cachée. Un développeur qui se fait appeler « Tux » avait déjà alerté le fabricant en juillet dernier sur Twitter, mais son message n’a pas été repris.

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.