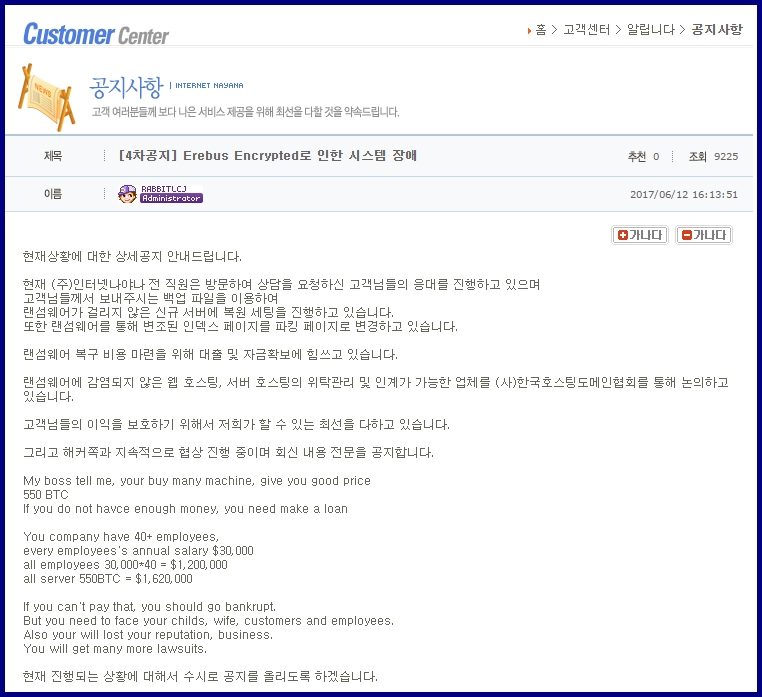

Le ransomware peut faire mal, très mal. Il y a un peu plus d’une semaine, l’hébergeur sud-coréen Nayana a eu la mauvaise surprise de voir 153 serveurs infectés par un rançongiciel de type Erebus, qui a mis à terre plus de 3.400 sites web de ses clients. Comme le retrace une note de blog de Trend Micro, les pirates ont initialement demandé une rançon de 550 bitcoins, soit environ 1,6 million de dollars.

Visiblement, l’hébergeur ne pouvait pas s’appuyer sur des sauvegardes pour rétablir le service lui-même. Il est immédiatement entré en négociation avec les pirates. Bons princes, ces derniers ont finalement concédé une remise de 27 %, abaissant la note à 397,6 bitcoins. Soit quand même 1,01 million de dollars (selon le cours du 14 juin). L’hébergeur a également négocié un paiement en trois fois. Pour chaque versement, l’entreprise reçoit les codes de déchiffrement d’un tiers des machines.

A ce jour, les pirates ont déjà reçu deux versements. Le déchiffrement semble assez pénible et prend plus de temps que prévu, si l’on juge d’après les derniers messages du centre de support. La récupération n’est pas non plus parfaite. Selon Trend Micro, certaines bases de données se révèlent erronées après déchiffrement.

Des systèmes désuets

Comment Nayana s’est-il fait piégé ? L’hébergeur n’a rien révélé sur ce sujet. Les chercheurs de Trend Micro constatent toutefois que le site web de l’hébergeur s’appuie sur des logiciels désuets. La version de Linux date de 2008 et celle d’Apache/PHP de 2006. Ce qui n’est pas vraiment bon signe au niveau de la sécurité. Les pirates ont donc peut-être pu profiter d’une vieille faille de sécurité pour pénétrer dans le réseau interne de l’entreprise avant de diffuser leur terrible malware.

La mécanique cryptographique de ce dernier est assez classique et s’appuie sur une cascade d’algorithmes. Avec Erebus, chaque fichier est chiffré selon un algorithme symétrique (RC4). La clé RC4 est elle-même chiffrée selon l’algorithme symétrique AES, dont la clé est ensuite chiffrée par l’algorithme asymétrique RSA-2048. Enfin, la clé privée de ce dernier est détenue par les pirates. Selon Trend Micro, cette méthode rend les fichiers totalement indéchiffrables.

Source : Hackernews

👉🏻 Suivez l’actualité tech en temps réel : ajoutez 01net à vos sources sur Google, et abonnez-vous à notre canal WhatsApp.