Il s’appelle « hive », la « ruche » en anglais et il permet de contrôler tous les malwares installés sur une machine cible. « Il » c’est le logiciel très secret de la CIA dont l’association Wikileaks a récupéré le code source et qu’elle distribue aujourd’hui dans le cadre de son projet « Vault 8 » (chambre forte), comme le décrit longuement un article de Motherboard.

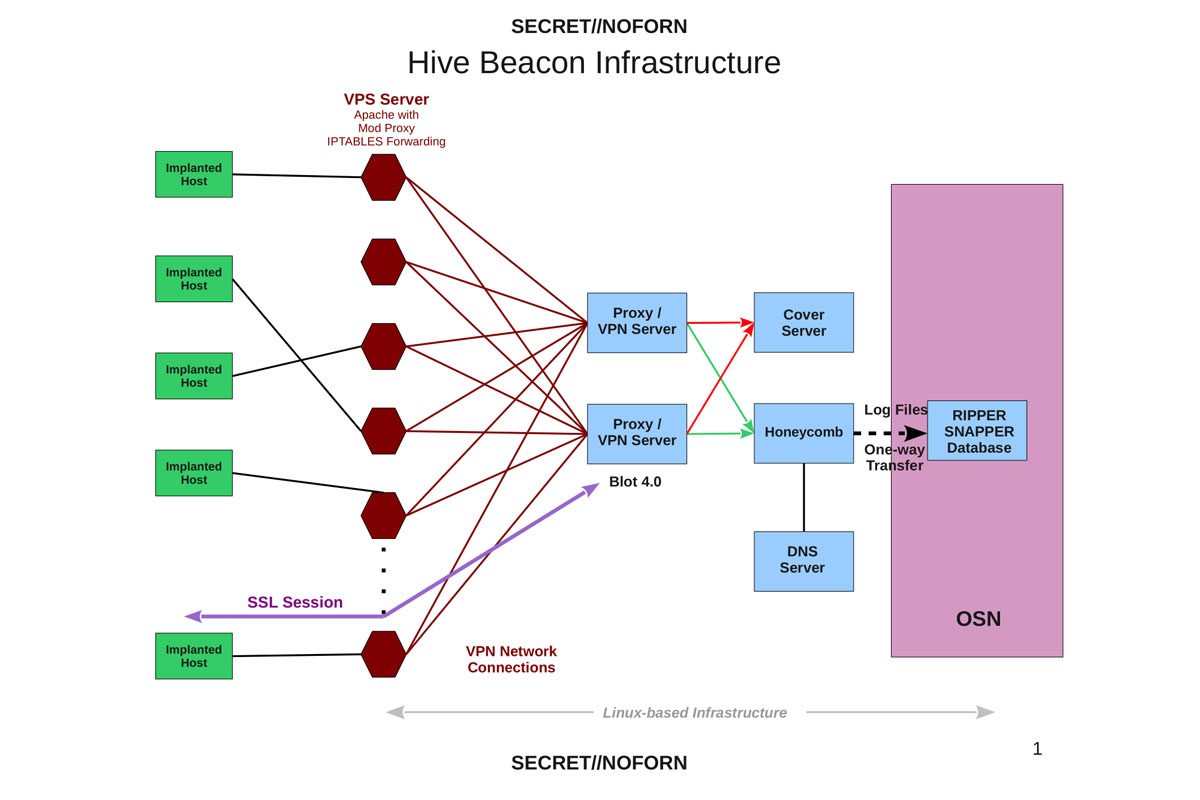

Annoncé lors de la précédente vague de révélations « Vault 7 », Hive est un logiciel clé pour les opérateurs de la CIA. « Hive résout un problème critique pour les opérateurs des malwares de la CIA. Le plus sophistiqué des malwares implantés dans un ordinateur cible est inutile s’il n’y a pas de moyen sécurisé pour l’opérateur de communiquer avec celui-ci sans attirer l’attention », précise Wikileaks dans un communiqué. Ajoutant que la publication des sources de Vault 8 « va permettre aux journalistes d’investigation, aux enquêteurs et au public de mieux identifier et comprendre les composants de l’infrastructure de couverture de la CIA ».

Des révélations qui sont plus de matière à embarrasser l’agence de renseignement étatsunienne qu’à mettre ses agents en danger. Car si l’organisation du célèbre Julian Assange a mis 8 mois pour publier les sources des logiciels, ce n’est pas un hasard.

Wikileaks a donné un peu de répit à la CIA et l’industrie

Révélée en mars 2017, l’existence de ces logiciels de hack gouvernementaux ne s’est pas accompagnée d’une publication brutale de leur code source. Julian Assange et ses collègues ont en effet décidé de ne pas publier de code qui révèle des faiblesses qui puisse mettre en danger des agents.

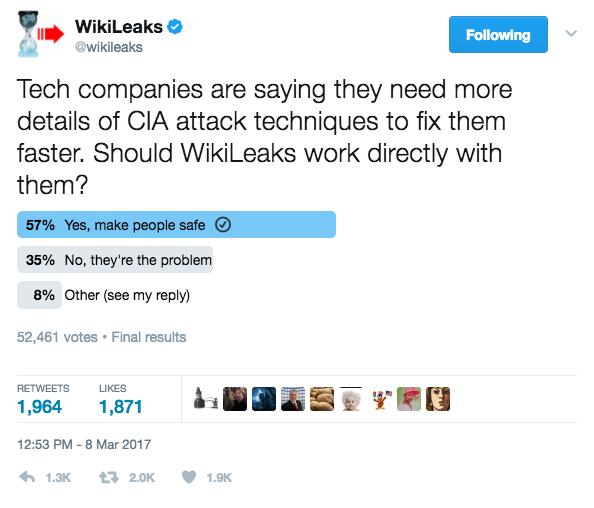

En effet, après avoir publié un sondage sur Twitter auprès de ses partisans, l’association a préféré contacter les entreprises, notamment d’équipement réseau (Cisco, etc.), pour leur signifier les failles exploitées par les logiciels de la CIA afin qu’elles puissent les corriger.

L’opération ne se serait pas passée de manière très fluide – Wikileaks exigeait que ses différentes exigences soient accptées avant de partager les informations relatives à ces failles – mais au final des entreprises comme Cisco auraient réussi à travailler avec l’association pour patcher ses différents logiciels.

Pas de code critique… pour le moment

Selon un ancien hacker de la NSA interrogé par Motherboard, le code révélé par Wikileaks n’est pour le moment pas dangereux et va « juste aider les enquêteurs et forcer la CIA à modifier son code, mais rien (de ces outils) ne permet de mener des cyberattaques ».

Mais il a ajouté que « publier le code de certains outils dévoilés dans Vault 7 pourrait donner le potentiel à des attaquants de pénétrer et d’infecter de nouvelles machines » et que la publication des sources de certains outils comme « Pandemic ou Brutal Kangaroo pourrait être décisive ». Espérons que cette fois encore Wikileaks saura travailler main dans la main avec les entreprises pour nous protéger aussi bien de la CIA que des criminels.

🔴 Pour ne manquer aucune actualité de 01net, suivez-nous sur Google Actualités et WhatsApp.