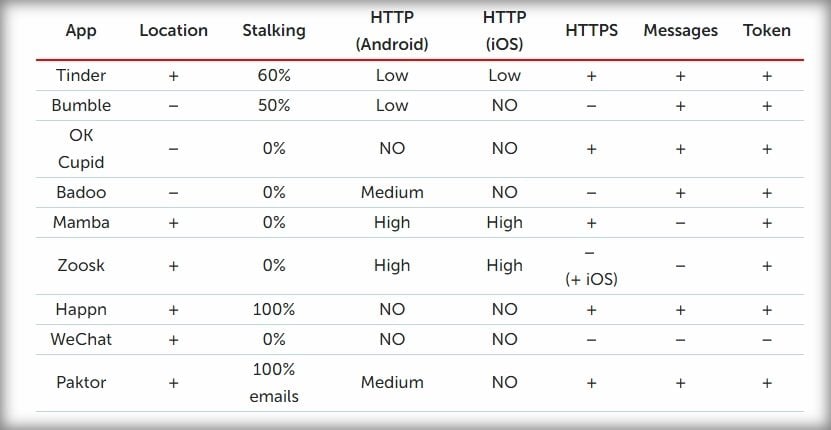

Pour faire des rencontres au travers de son mobile, les utilisateurs n’ont que l’embarras du choix. Mais cette recherche de l’âme sœur ne se fait pas forcément en toute confidentialité, comme on pourrait le croire. Les chercheurs en sécurité de Kaspersky Lab ont inspecté le niveau de sécurité de neuf applications de rencontre, à savoir Tinder, Bumble, OK Cupid, Badoo, Mamba, Zoosk, Happn, WeChat et Paktor. Conclusion : aucune n’est parfaitement sécurisée.

Fuites de données personnelles

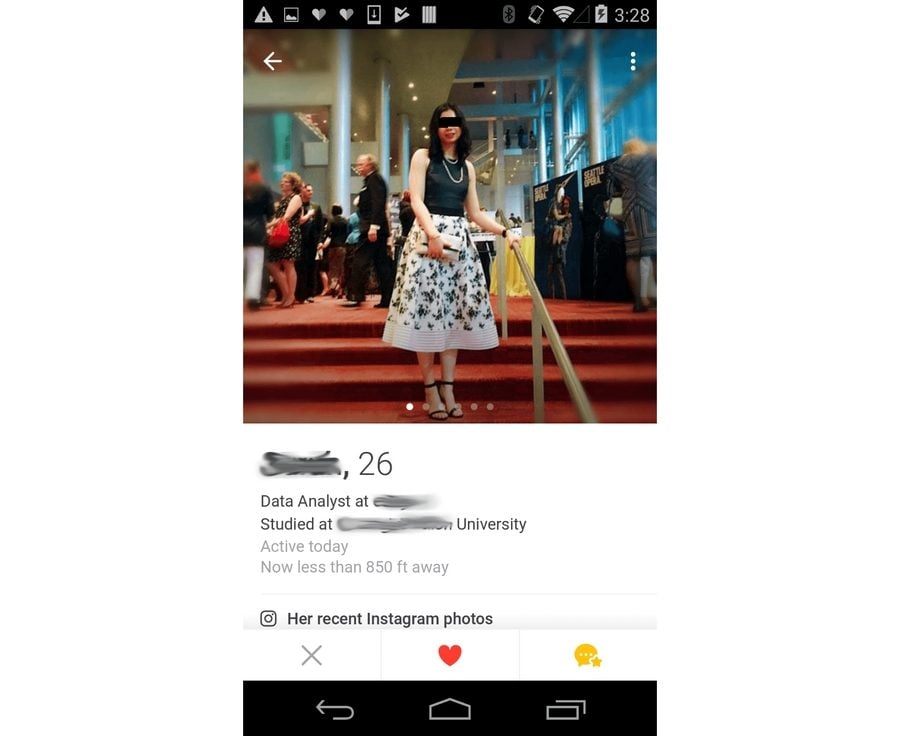

Certaines applications permettent d’ajouter des informations qui vont au-delà de l’âge ou du prénom/pseudo, ce qui n’est pas forcément une bonne idée. Sur Tinder, Happn et Bumble, on peut par exemple préciser son job et son niveau d’études. « Dans 60 % des cas, ces informations étaient suffisantes pour identifier les utilisateurs sur un réseau social comme Facebook ou LinkedIn, et d’obtenir l’intégralité de leurs noms », explique les chercheurs. Une personne mal intentionnée pourrait donc commencer à harceler une personne, même si elle a été bloquée sur l’application de rencontre.

Parfois, il n’est pas nécessaire de recouper des informations. Quand on consulte un profil sur Happn, l’application reçoit automatiquement un numéro d’identifiant que l’on peut intercepter et qui est lié au compte Facebook. Celui-ci pourra ensuite être assez facilement identifié. De son côté, l’application Paktor envoie carrément l’adresse email du profil consulté. Trop facile.

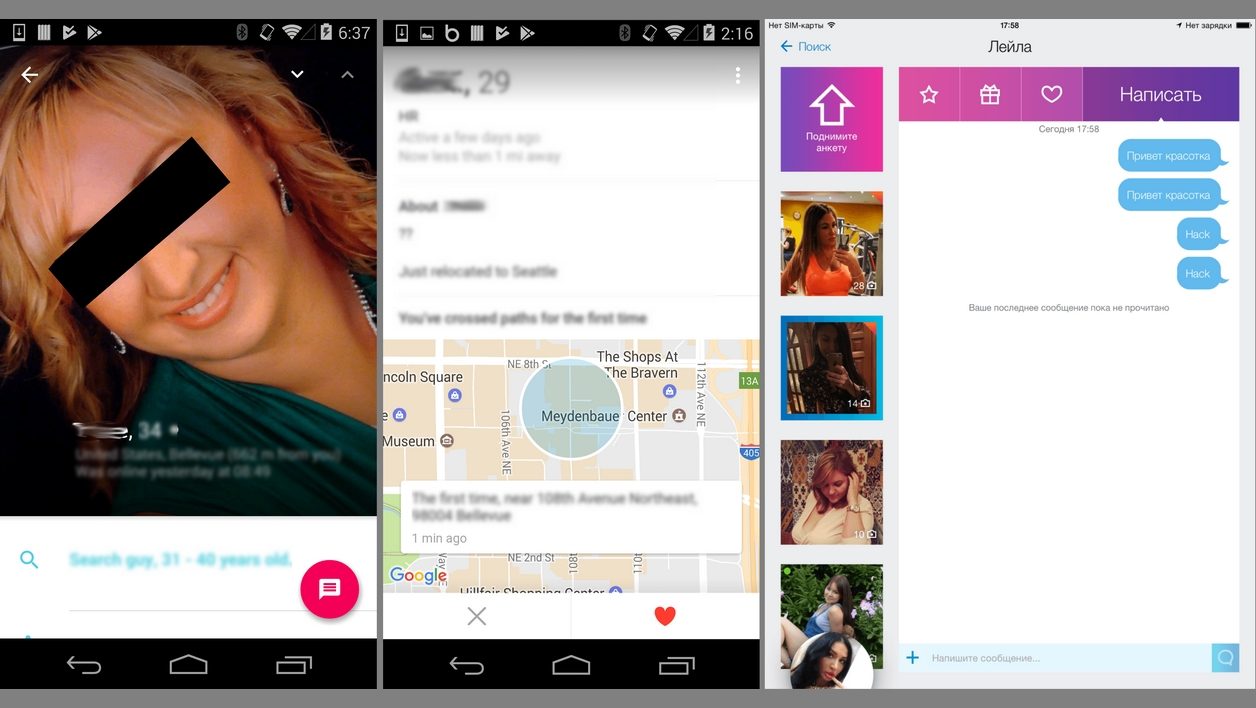

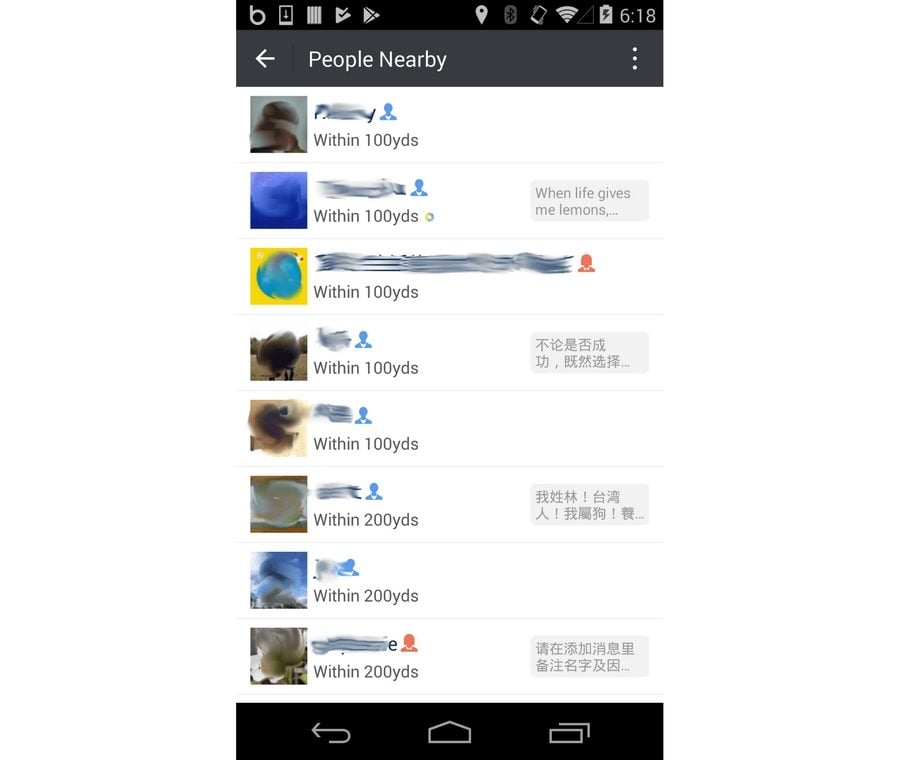

On peut localiser les utilisateurs

La plupart des applications sont vulnérables à des attaques de géolocalisation. En effet, les applications de rencontre indiquent la distance à laquelle les profils consultés se trouvent, sans plus de précision. Mais il est possible d’envoyer de fausses coordonnées aux serveurs des applis, et ainsi de tourner autour d’une cible de manière virtuelle et donc de la localiser. D’après les chercheurs, ces attaques fonctionnent particulièrement bien avec Tinder, Mamba, Zoosk, WeChat et Paktor.

En juillet 2016, des chercheurs de Synacktiv avaient fait la démonstration de ce type d’attaque à l’occasion de la Nuit du Hack. Ils ont même réussi à déployer un réseau d’agents de surveillance virtuels qui permettait d’être alerté dès qu’une cible pénétrait dans une zone donnée.

Des connexions pas toujours sécurisées

Généralement, les applis de rencontre communiquent avec leurs serveurs par HTTPS. Mais ce n’est pas toujours le cas, ouvrant la voie à l’interception de données, par exemple lorsqu’on est connecté sur un hotpot public peu sécurisé. Ainsi Tinder, Paktor et Bumble envoient les photos en HTTP. Sur la version Android de Paktor, il est également possible d’intercepter le nom de l’utilisateur, sa date de naissance et ses coordonnées GPS. Avec Mamba, c’est encore pire. La version iOS envoie tout en HTTP. Un pirate aux alentours peut donc tout intercepter et modifier à la volée. Il peut également obtenir des identifiants pour se loguer sur le compte. Une faille similaire a été détectée sur l’application Zoosk, mais seulement lorsque l’appli télécharge des photos ou des vidéos.

Enfin, les chercheurs signalent que la plupart des applications ne vérifient pas les certificats HTTPS reçus. Elles sont donc vulnérables à des attaques d’interception et de déchiffrement des flux. Toutefois, ce type d’attaque est plus compliquée à monter. Le pirate doit non seulement être sur le même réseau, mais aussi faire en sorte que l’utilisateur installe son faux certificat. Sur iOS, c’est quasiment impossible à faire.

Au final, les chercheurs recommandent d’utiliser les applications de rencontre avec précaution. Il est préférable de ne pas renseigner trop d’informations, d’éviter les hotspots publics et d’activer un VPN.

🔴 Pour ne manquer aucune actualité de 01net, suivez-nous sur Google Actualités et WhatsApp.