C’est l’histoire d’un logiciel malveillant qui répond au doux nom de Careto, « masque » en espagnol. Et c’est le labo de Kaspersky, une société russe de sécurité informatique, qui vient de révéler son existence. Careto serait entré en fonction en 2007. Il aura donc sévi sept ans avant que les chercheurs de Kaspersky ne neutralisent ses serveurs de commande au mois de janvier dernier.

The Mask fait partie de ce que les experts en cybersécurité appellent les APT, acronyme pour advanced persistent threat ou « menace avancée persistante ». Soit une attaque informatique particulièrement ciblée, sophistiquée et durable. « The Mask est un ensemble d’APT d’élite. C’est l’un des meilleurs que j’ai jamais vu », a déclaré le directeur des recherches de Kaspersky Costin Raiu lors d’une conférence de presse ce lundi 10 février.

Un logiciel furtif qui cible les gouvernements

C’est en repérant des tentatives d’attaques contre ses propres produits que la célèbre société a découvert Careto. La spécificité de ce dernier était de pénétrer les systèmes informatiques grâce à du spear-phishing, autrement dit l’envoi de messages de hameçonnage personnalisés à un nombre limité d’utilisateurs triés sur le volet. Depuis ces mails, les attaquants renvoyaient leurs cibles sur des sites contenant un malware particulièrement sophistiqué.

Celui-ci profitait en effet de failles extrêmement rares, dites 0-day (inconnues auparavant et donc pas corrigées) pour s’introduire dans la plupart des systèmes d’exploitations courants : Windows bien entendu, mais aussi Mac OS, Linux et probablement iOS et Android.

Une fois installé sur un ordinateur, un mobile ou une tablette, Careto était en mesure de siphonner toutes les données de la machine : trafic réseau, conversations Skype, frappes sur le clavier, captures d’écran, clefs cryptées, configurations VPN. Pour renvoyer toutes ces préciseuses informations à ses maîtres, il profitait de deux couches de cryptage, chose une fois encore extrêmement rare.

Qui se cache derrière cette affaire d’espionnage ?

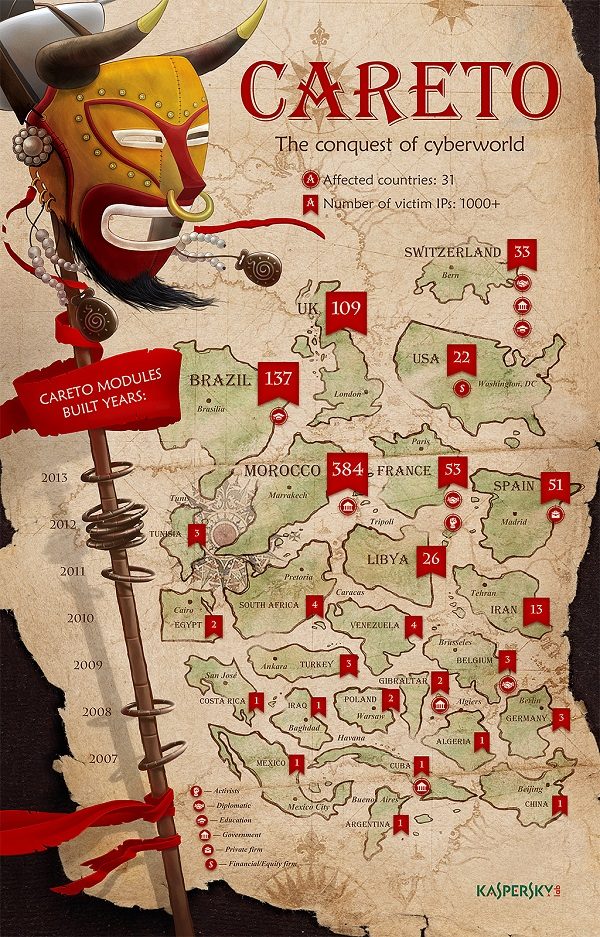

Les victimes, toutes haut de gamme, ont été choisies avec soin : institutions gouvernementales, ambassades, industries énergétiques, centres de recherche ou encore activistes… Kasperky aurait dénombré pas moins de 380 proies dans 31 pays dont la France, l’Allemagne, le Royaume-Uni et les Etats-Unis.

Cela, ajouté à la complexité technique de l’ensemble, laisse à penser qu’il n’a pas été exploité par de vulgaires cybercriminels… mais par un pays désireux d’en espionner d’autres. Les pirates qui l’ont conçu sembleraient en tous cas hispanophones, selon les experts. Un fait rarissime pour des pirates informatiques.

A lire aussi :

Une unité de l’armée chinoise serait derrière les cyberattaques contre les USA 12/02/2013

🔴 Pour ne manquer aucune actualité de 01net, suivez-nous sur Google Actualités et WhatsApp.